近日,REvil勒索软件操作的暗网服务器在下线近两个月后突然重新启动。该网站名为Happy Blog,是今年早些时候REvil成员于7月13日关闭的众多服务器之一。

今天,红数位正式定义REvil已经正式同名(未改名)复出,且其短期关闭内幕也曝光出来。

2021年7月2日,REvil勒索软件团伙(又名 Sodinokibi)利用Kaseya VSA远程管理软件中的零日漏洞对大约60家托管服务提供商(MSP) 及其1500多家企业客户进行加密。然后,REvil要求MSP提供500万美元用于解密器,或44999美元用于各个企业的每个加密扩展。该团伙还要求提供7000万美元的主解密密钥来解密所有Kaseya受害者,但很快将价格降至5000万美元。

袭击发生后,勒索软件团伙面临来自执法部门和白宫的越来越大的压力,他们警告说,如果俄罗斯不对境内的威胁行为者采取行动,美国将自行采取行动。不久之后,REvil勒索软件团伙似乎彻底消失了,他们所有的暗网服务器和基础设施都被关闭。

REvil带着新的受害者同名回归

关闭后,研究人员和执法部门认为REvil将在某个时候重新命名为新的勒索软件操作。然而,令我们惊讶的是,REvil勒索软件团伙本周以同名复活。

9月7日,也就是他们失踪近两个月后,暗网支付/谈判和数据泄露站点突然重新打开并可以访问。一天后,又可以登录暗网支付网站,与勒索软件团伙交涉。所有之前的受害者都被重置了计时器,而且他们的赎金要求似乎与7月份勒索软件团伙关闭时一样。

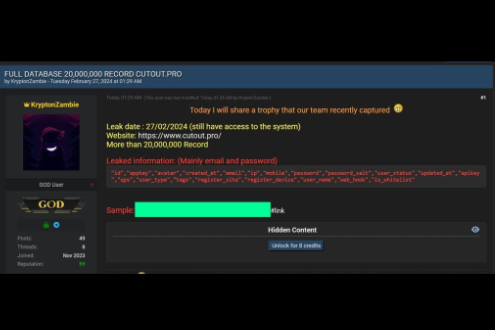

但是,直到9月10日,有人将9月5日编译的新REvil勒索软件样本上传到 VirusTotal时,REvil有新攻击的证据开始被正式确认。今天,我们看到了他们再次发动攻击的进一步证据,因为勒索软件团伙在他们的数据泄露站点上发布了新受害者被盗数据的屏幕截图。

新的REvil代表出现,短期消失内幕曝光

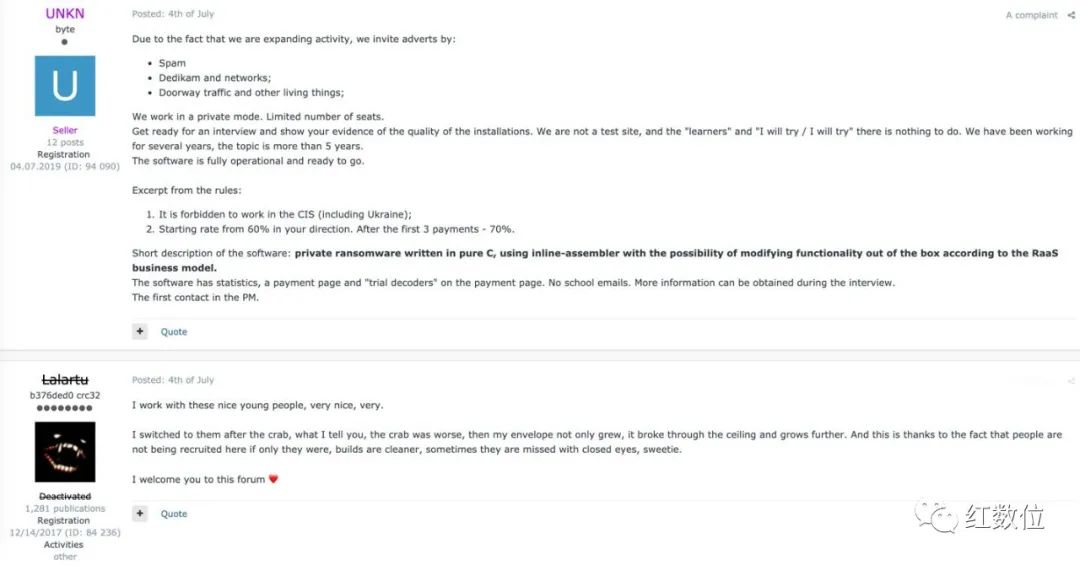

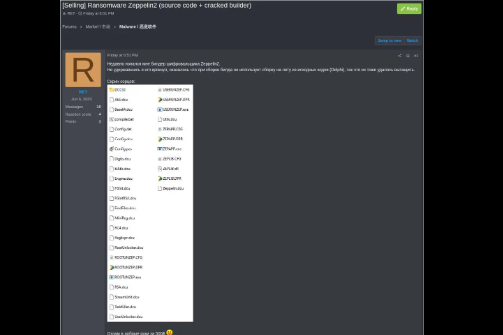

过去,REvil勒索集团的公共代表是一个被称为“Unknown”(未知)或“UNKN”的威胁行为者,他经常在黑客论坛上发帖以招募新的分支机构或发布有关勒索软件操作的新闻。

REvil的UNKN的论坛帖子

9月10日,在勒索软件操作回归后,一个简单地名为“REvil”的新代表开始在黑客论坛上发帖,声称该团伙在Unknown被捕并且服务器遭到入侵后短暂关闭。

REvil发布到俄语黑客论坛

这些帖子的翻译如下:

“随着Unknown(又名8800)消失,我们(编码人员)备份并关闭了所有服务器。以为他被捕了。我们试图搜索,但无济于事。我们等待-他没有出现,我们恢复了一切都来自备份。UNKWN消失后,主办方通知我们Clearnet服务器遭到入侵,他们立即将其删除。之后我们立即使用密钥关闭了主服务器。据称被执法部门泄露的Kaseya解密器,实际上是在解密器生成期间被我们的一位运营商泄露的。”- REvil

根据这些说法,执法部门在获得对REvil的某些服务器的访问权限后获得了Kaseya的通用解密器。

然而,许多消息来源透露,REvil的失踪和其他人一样让执法部门感到惊讶。

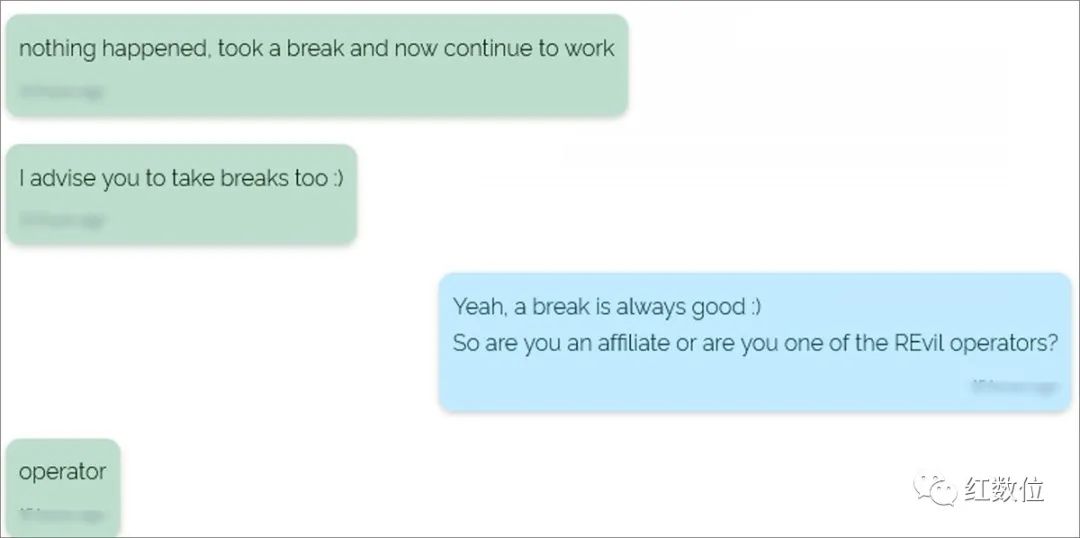

据信是一名安全研究人员和REvil之间的聊天描绘了一个不同的故事,一名REvil操作员声称他们只是休息了一下。

研究人员和REvil关于他们失踪的聊天

虽然我们可能永远不知道REvil短期失踪的真正原因或Kaseya是如何获得解密密钥的,但最重要的是要知道REvil又回到了,目标将继续针对全球大公司。

凭借其熟练的附属机构和执行复杂攻击的能力,所有网络管理员和安全专业人员都提高警惕,必须熟悉他们的策略和技术。

安全侠

安全侠

Andrew

Andrew

Anna艳娜

Anna艳娜

安全侠

安全侠

Anna艳娜

Anna艳娜

Anna艳娜

Anna艳娜

Andrew

Andrew

安全侠

安全侠

Andrew

Andrew

安全侠

安全侠

X0_0X

X0_0X

安全侠

安全侠