Apache Tomcat 拒绝服务漏洞安全风险通告

风险通告

近日,奇安信CERT监测到官方发布了Apache Tomcat拒绝服务漏洞(CVE-2021-42340),由于历史bug 63362的修复,一旦WebSocket连接关闭,用于收集 HTTP 升级连接的对象就不会针对 WebSocket 的连接释放,从而引发了内存泄漏,恶意攻击者可以通过OutOfMemoryError利用该漏洞触发拒绝服务。鉴于漏洞危害较大,建议客户升级到最新版本。

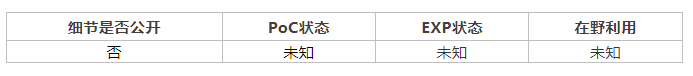

当前漏洞状态

漏洞描述

Tomcat是由Apache软件基金会属下Jakarta项目开发的Servlet容器,按照Sun Microsystems提供的技术规范,实现了对Servlet和JavaServer Page(JSP)的支持,并提供了作为Web服务器的一些特有功能,如Tomcat管理和控制平台、安全局管理和Tomcat阀等。由于Tomcat本身也内含了HTTP服务器,因此也可以视作单独的Web服务器。

近日,奇安信CERT监测到官方发布了Apache Tomcat拒绝服务漏洞(CVE-2021-42340),由于历史bug 63362的修复,一旦WebSocket连接关闭,用于收集 HTTP 升级连接的对象就不会针对 WebSocket 的连接释放,从而引发了内存泄漏,恶意攻击者可以通过OutOfMemoryError利用该漏洞触发拒绝服务。鉴于漏洞危害较大,建议客户升级到最新版本。

风险等级

风险评级为:高危

风险等级:蓝色(一般事件)

影响范围

10.1.0-M1 <= Apache Tomcat 10.1.0-M1 <= 10.1.0-M5

10.0.0-M10 <= Apache Tomcat <= 10.0.11

9.0.40 <= Apache Tomcat <= 9.0.53

8.5.60 <= Apache Tomcat <= 8.5.71

处置建议

版本升级:https://tomcat.apache.org/

升级到 Apache Tomcat 10.1.0-M6 或更高版本

升级到 Apache Tomcat 10.0.12 或更高版本

升级到 Apache Tomcat 9.0.54 或更高版本

升级到 Apache Tomcat 8.5.72 或更高版本