鹅鸭杀游戏停服DDoS攻击事件观测

1. 概况

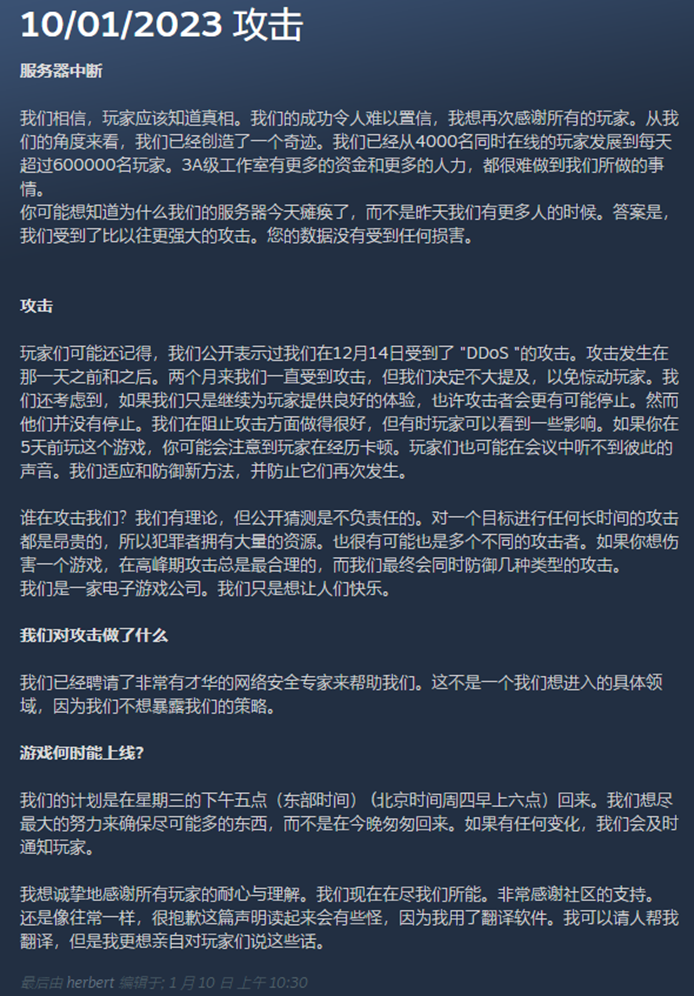

2023.1.10 日上午,鹅鸭杀官方于Steam论坛上发布了公告,公开其服务器自2022年12月14日以来被断断续续的 DDoS 攻击,DDoS攻击在今年一月份开始变得更加强大,从最开始影响服务器语音和流畅度直到导致了本次服务器的瘫痪。

奇安信威胁情报中心僵尸网络威胁监测系统显示,鹅鸭杀服务器资产 172.65.210.216 在2023年1月5日的确被 Mirai 家族的僵尸网络 C&C 下发了攻击指令,除此之外监控数据还显示鹅鸭杀服务器在2022年11月份也曾被Mirai家族下发过攻击指令。

2. 攻击详情

根据我们的监测,攻击指令在北京时间 2023-01-05 07:15:25 左右下发,这一波攻击中 Mirai 僵尸网络的 C&C 共下发 15 条攻击指令,总攻击时长为 450s。

有趣的是,本次下发攻击指令的C&C 地址与前几天攻击 Navicat 中文官网的相同,都为 "xin.badplayer.net:59666",所以我们可以确定的是这两次的DDoS始作俑者都使用了同一个第三方 DDoS 攻击租赁平台。

攻击者本次DDoS攻击中使用了多种攻击方式,分别包含了udp_flood、tcp stomp、syn_flood、tcp_ack_flood、udp_plain_flood,以此来提高攻击成功率。

而在2022年11月份针对鹅鸭杀的DDoS攻击事件中,攻击指令在北京时间 2022-11-13 02:50:30 左右下发,攻击者所针对的资产不同与本次不同,目标服务器为 172.65.248.161 。下发指令的 Mirai 僵尸网络的 C&C 地址为 "78.135.85.160:9506",在这一次的攻击中攻击者仅使用了单一的UDP flood攻击。

按照上述分析,同时根据我们对这两个 C&C 域名的长期监控数据,本次2023年1月份针对鹅鸭杀的DDoS攻击与去年监控到针对鹅鸭杀的DDoS攻击并未使用相同的第三方 DDoS 攻击租赁平台,同时由攻击时间及受害资产推测,很可能不是同一发起者,结合攻击手法和最后结果也可以知道到本次的攻击更具破坏性。

3. 业务影响

由于本次的DDoS攻击事件,鹅鸭杀官方将服务器暂停维护3天,对于游戏服务器来说三天的维护时间对其玩家量的冲击是巨大的,通过对鹅鸭杀的游戏在线热度查询可以发现,鹅鸭杀的热度一直持上升趋势,而最近几次的游戏热度下降几乎都与DDoS攻击导致的服务器卡顿有关:

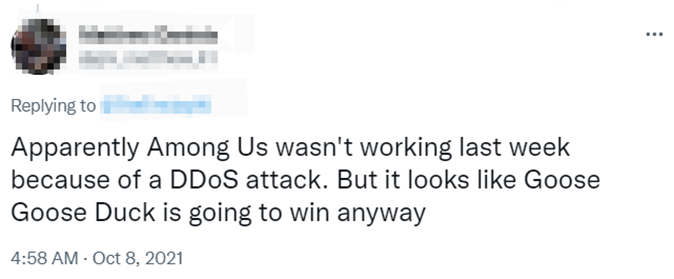

在对本次事件的分析中,还有另一款游戏引起了我的注意,这款游戏名为 Among Us ,中文名《太空狼人杀》,与鹅鸭杀有着相同玩法的这款游戏于2018年6月15日发布,在2020年9月拥有6000万位活跃玩家,该游戏在运营过程中后同样遭受了DDoS攻击导致服务器关闭(奇安信威胁情报中心僵尸网络威胁监测系统已监测,攻击者为 Moobot 家族僵尸网络):

而 Among Us 的多次攻击事件导致的服务器卡顿甚至关闭也将其部分玩家引流到了 Goose Goose Duck ,也就是现在的鹅鸭杀: