实战|一次绕过waf进行xss的经历

VSole2023-01-07 11:15:29

今天室友遇到一个好玩的网站,下面是一些尝试绕过Waf进行XSS的记录。首先该网站没有对左右尖号和单双引号做任何过滤或转义。且有未知的waf或者其他阻止恶意访问的手段。

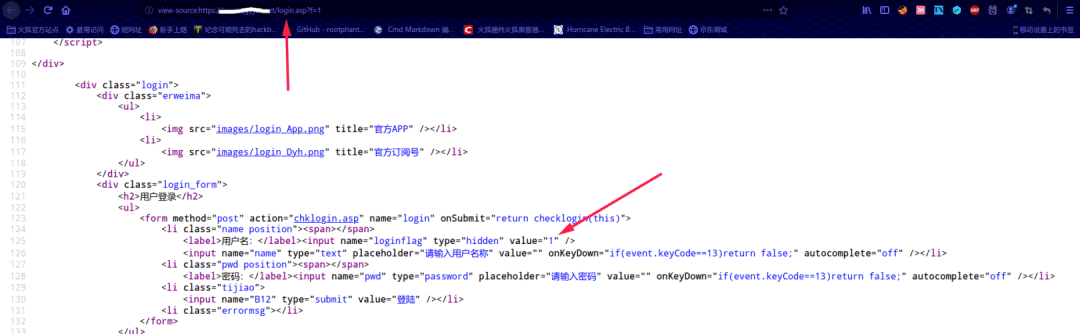

首先我的访问为 login.asp?f=1 时候,页面关键源码为

可能是表示登录次数的一个东西?(猜测) 现在我们知道的信息是参数f会填充到 loginflag这个隐藏框内。

尝试

首先做一些基础的XSS尝试:

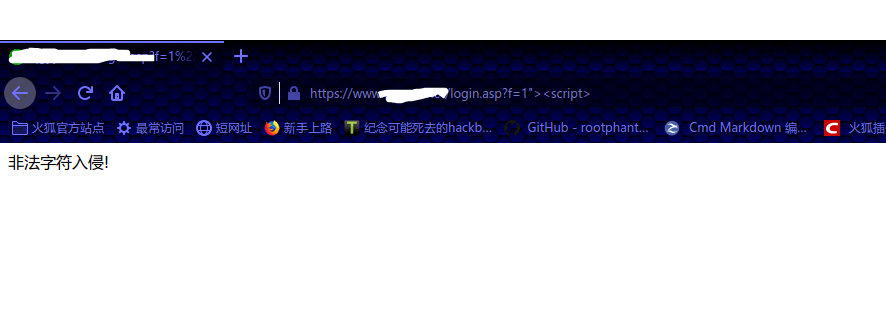

script标签

login.asp?f=1"><script>

直接触发waf

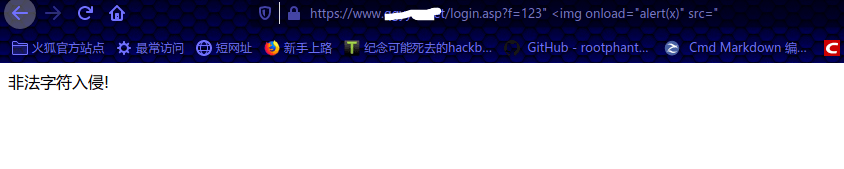

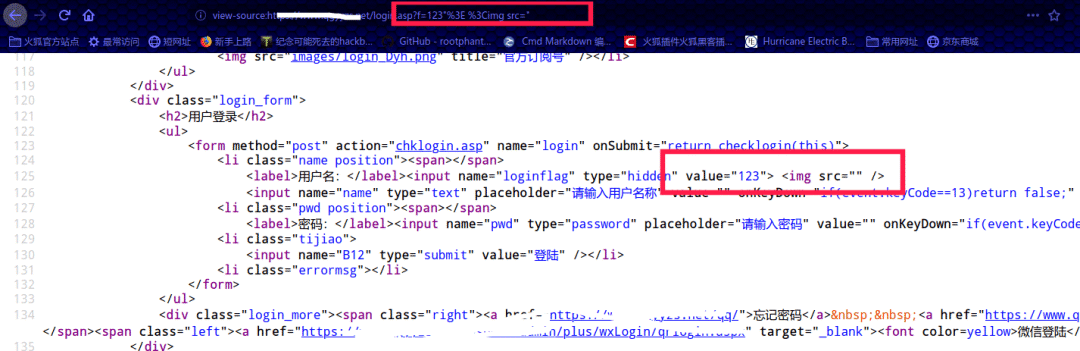

img标签

login.asp?f=123" alert(x)" src="

/login.asp?f=123"

可以正常的释放引号与尖号,也可以完整释放出 img标签。但是只要和on事件搭上边,就触发了这个waf。https://www.w3schools.com/jsref/dom_obj_event.asp 这里的一些基础事件都做了尝试。无解。

iframe标签

login.asp?f=123">

VSole

网络安全专家