绿盟科技抗拒绝服务系统获国际知名研究咨询机构认可

近日,绿盟科技凭借抗拒绝服务系统(简称“ADS”)入围国际权威研究和咨询机构Forrester报告《The Forrester Tech Tide™: Zero Trust Threat Prevention, Q4 2022》(以下简称“报告”)。该报告对14家知名抗DDoS安全厂商针对技术的成熟度及商业价值进行了深度剖析,为客户选择专业的安全产品提供了重要的参考依据。

近年来,随着5G网络、IoT等技术和应用的落地,接入网络的终端设备爆发式的增加,大量的设备接入网络也为黑客控制更多的肉机提供了机会,因此,黑客控制大量肉机发起的暴力破解、DDoS攻击、恶意扫描等各种攻击事件也越来越频繁,且攻击流量也越来越大。

2020年2月,亚马逊AWS经历了有史以来最大的DDoS攻击,峰值流量高达2.3Tbps,超过了2018年3月所记载的1.7Tbps攻击。

2022年2月起,俄乌冲突加剧,没有硝烟的网络空间成为新的作战场域,DDoS攻击造成众多关键基础设施和网络系统瘫痪,严重影响社会秩序。

2022年7月,巴西大选期间,境内多个政府网站、网络运营商、教育机构、新闻门户遭遇目的性强且持续性DDoS攻击。

2022年9月,《羊了个羊》游戏火爆出圈,遭至频繁DDoS/CC攻击,导致业务掉线,严重影响客户体验,导致客户流失。

流量巨大且频繁的DDoS攻击不仅直接影响客户业务的正常运营,带来巨额损失,还会对系统造成诸多其他破坏,从而被更多的手段所攻击,如勒索病毒、数据泄露等风险。DDoS攻击破坏力极强,而目前常见的DDoS攻击类型主要分为三种:

带宽消耗型

攻击者利用发包机或攻击工具等手段构造大流量攻击,通过消耗带宽资源和路由过载影响网络连接。常见攻击类型有SYN flood、UDP flood和ACK flood。

资源消耗型

通过控制僵尸主机对目标业务和应用发起请求,模拟正常客户端行为,消耗主机资源使服务器运行缓慢或过载。常见攻击类型有HTTP GET Flood和DNS Flood。

应用利用型

结合目标业务的特征发起大量请求,利用受害主机的业务逻辑缺陷造成服务器性能骤降,无法响应所有访问请求。例如在网络购物车中添加过多的产品造成异常。

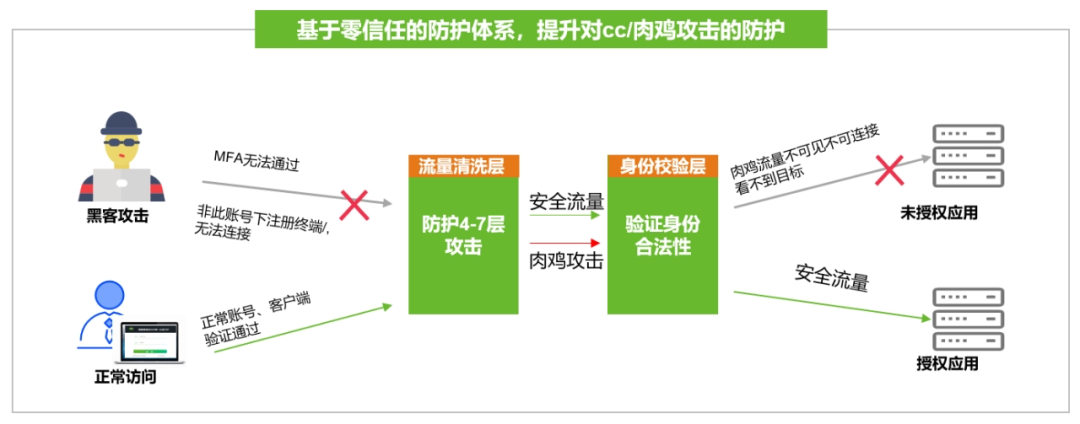

以上的攻击类型无一例外的都跟僵尸主机相关联,如何针对这些不同类型的DDoS攻击进行有效地防护,并且能够灵活应对各种变种DDoS攻击,成为困扰各企业的主要难题。绿盟科技结合二十多年的抗DDoS防护经验,基于自主研发的零信任安全防护体系,创新性地推出零信任抗DDoS防护方案,极大提升对CC攻击/肉鸡攻击等类型的防护水平。

绿盟零信任抗D防护方案基于零信任安全防护体系,通过授权设备上的客户端将有关安全环境信息发送至控制器,由控制器验证身份并返回安全的应用程序列表,避免服务器直接暴露于公网,有效防护L4-L7的各种DDoS攻击;不仅如此,方案还具备实时分析用户行为、监控设备状态的能力,持续保障可信访问主体的最小授权,从而实现对服务器全方位的保护。与传统的抗DDoS防护方案相比,绿盟零信任抗D防护方案不仅具备超强的DDoS攻击流量清洗能力,还能够通过可信认证的方式持续监控用户流量数据,进一步过滤攻击流量,并且能够将流量特征传递到清洗设备,实现精准的、智能的策略联动和互补,为客户提供更加智能便捷、安全可信的防护能力。