实战|一次APP密文Hook获取明文数据

在APP测试过程中,可能会遇到各种阻碍,如:

- Root检测,不能在root手机进行测试。

- 代理检测,无法代理抓包。

- 证书强校验,会出现“网络连接错误”等提示信息。

- 请求包的body部分被加密,使用AES、RSA等等。

那么在遇到这些情况的如何去应对?

目前比较好用的方法是Hook抓包,绕过一些检测校验。(逆向加密算法成本太高,比较费时间,这里加密函数是在native层的。)

本文将讲述APP在密文通信下,通过hook手段看到明文数据。

1.请求包密文参数hook:

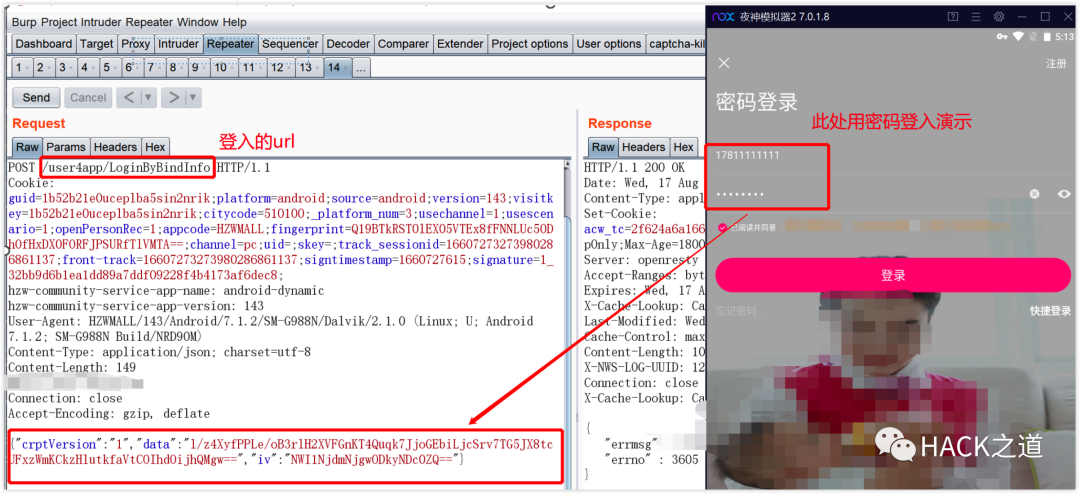

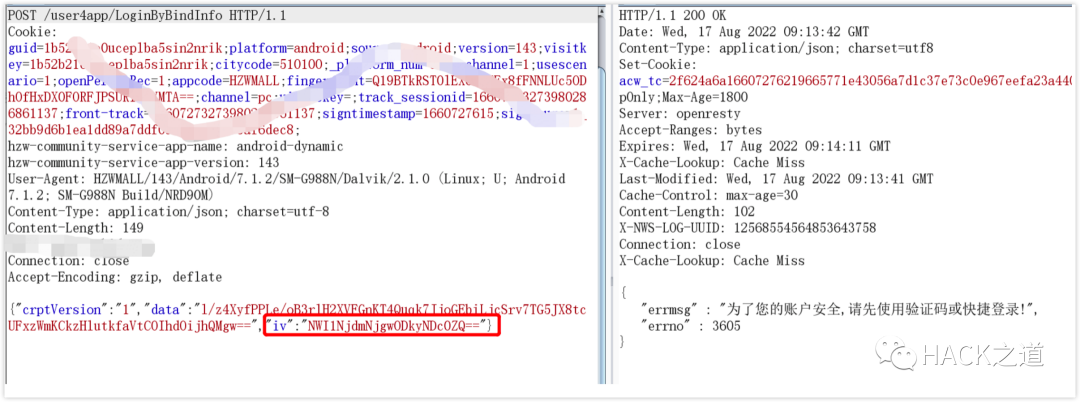

打开某APP,登入抓包发现数据加密处理了,想办法搞明文:

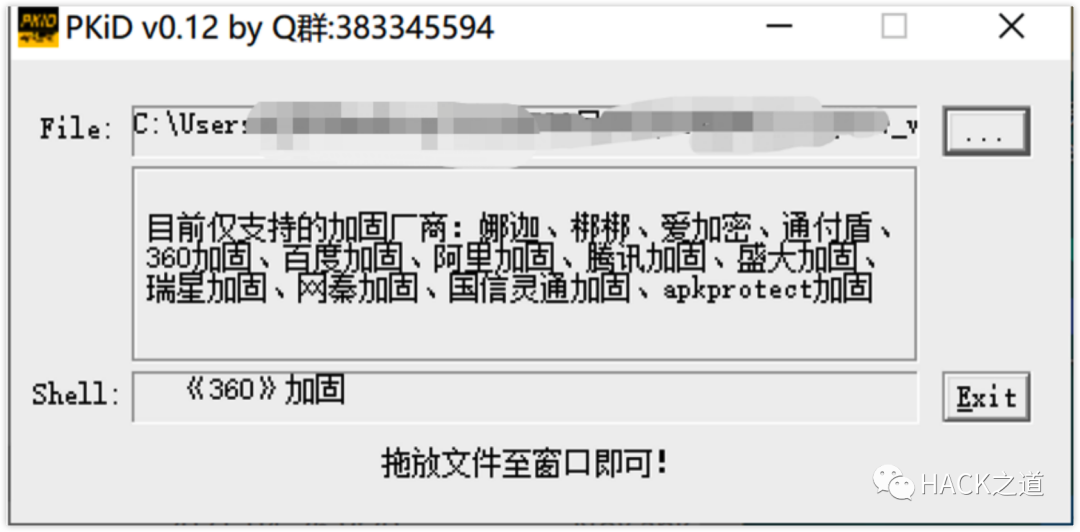

使用app查看工具查看apk是否加固,最终验证是360加固。

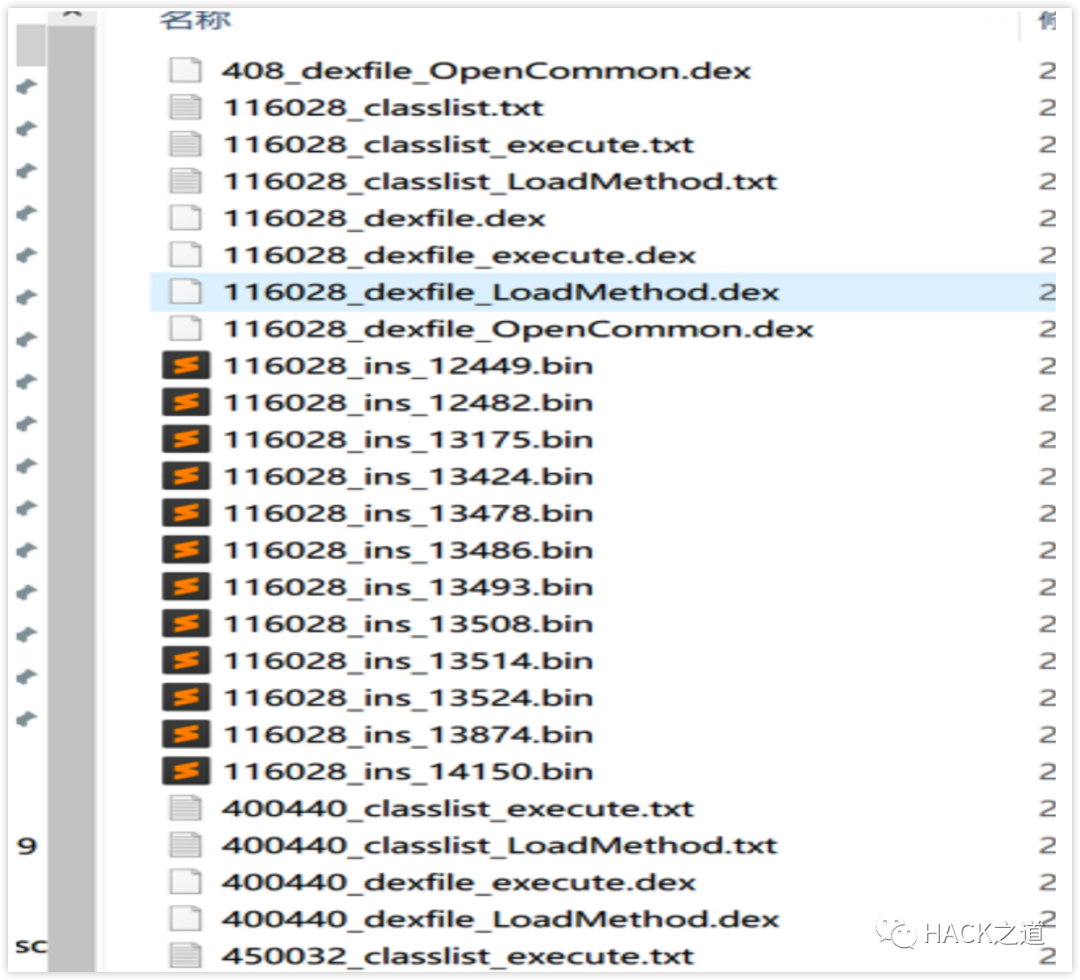

然后使用了脱壳机进行脱壳,脱壳机拖出了很多dex文件,最终目的是想知道 “明文”、“密文”相关的函数在哪个dex文件(仅展示部分文件)。

下一步思考,进行简单的定位,分析请求包的body部分,观察iv参数,很像base64编码。

尝试使用base64解码,解码后的数据为 “5b567f680892474e”,这数据可能是AES算法的IV,十六进制的。

既然body的iv部分使用了base64编码,下一步立马想到对“某APP”进行base64的hook,因为他的request请求体部分肯定调用了base64加密,js代码如下:

Java.perform(function () {

function showStacks() {

console.log(

Java.use('android.util.Log').getStackTraceString(

Java.use('java.lang.Throwable').$new()

)

)

}

var base64 = Java.use("android.util.Base64");

base64.encodeToString.overload('[B', 'int').implementation = function (a,b) {

showStacks();

console.log("base64.encodeToString: ", JSON.stringify(a));

var result = this.encodeToString(a,b);

console.log("base64.encodeToString: ",result)

return result;

};

});

Hook的结果,确实调用了android内置的base64方法,但是,结果和iv的不一样。进一步分析,他这个的base64是请求体cookie里面部分数据的base64结果,不是body部分的,所以加密和这块无关。

但是这一部分有价值,他的调用栈显示了整个调用过程,分析调用栈有个 “encryption” 字眼,第一印象,这估计就是加密函数,所以,下面根据调用栈的类名,定位脱壳后的dex文件(为什么要定位dex?因为脱壳后的dex文件太多,无法准确定位功能点)

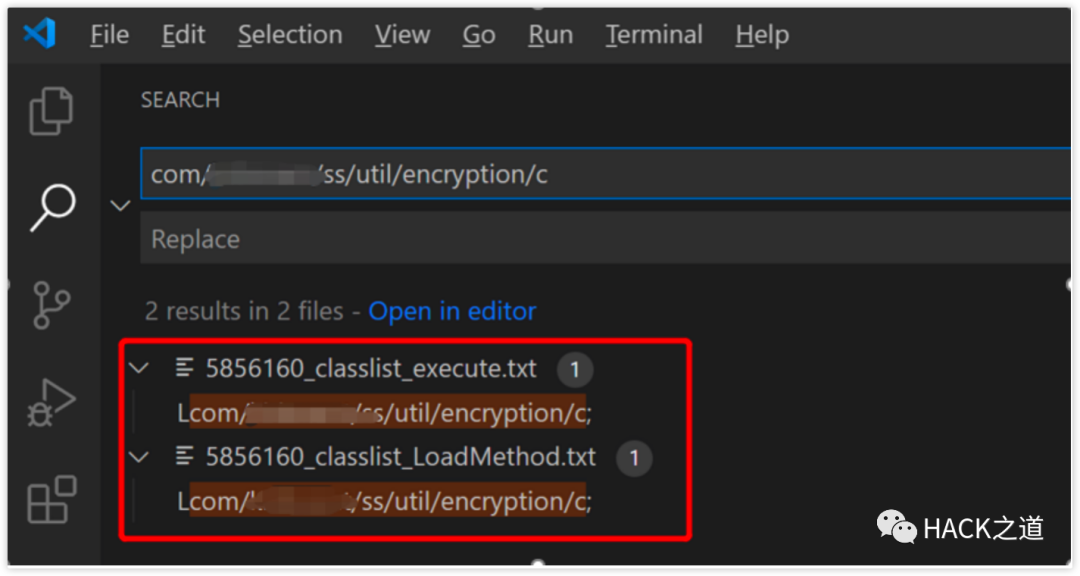

通过上图调用栈,将encryption的类名进行全文搜索,关联到是5856160这个dex文件:

然后用jadx分析这个dex,发现都是方法a的重载

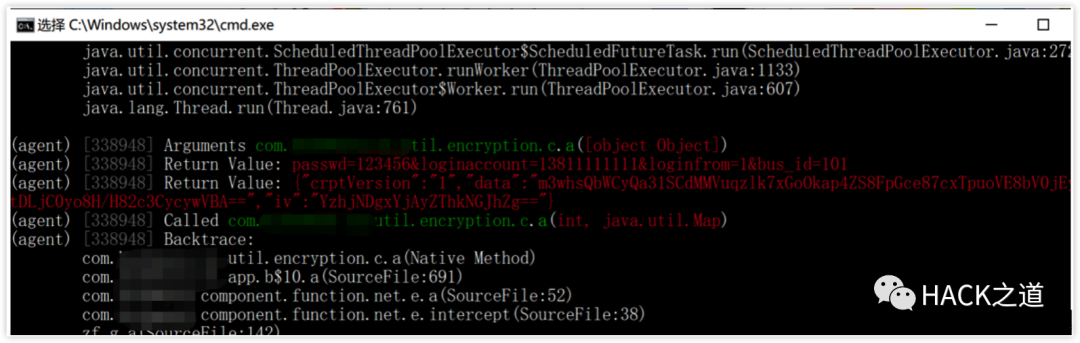

直接用objection批量hook,发现是调用了2个a方法,一个参数是“[object Object]”,另一个是“int, java.util.Map”:

针对上述两个方法进行hook,编写hook脚本:

Java.perform(function () {

var name = "com.xxx.xx.util.encryption.c";

var encrypt = Java.use(name);

encrypt.a.overload('java.util.Map').implementation = function (obj) {

console.log("parameter is : ", JSON.stringify(obj));

var retval = this.a(obj);

console.log("1 return value : ",retval);

return retval;

};

encrypt.a.overload('int', 'java.util.Map').implementation = function (num, map) {

console.log("first parameter : ",num);

console.log("second parameter : ",JSON.stringify(map));

var retval = this.a(num, map);

console.log("2 return value : ", retval);

return retval;

};

});

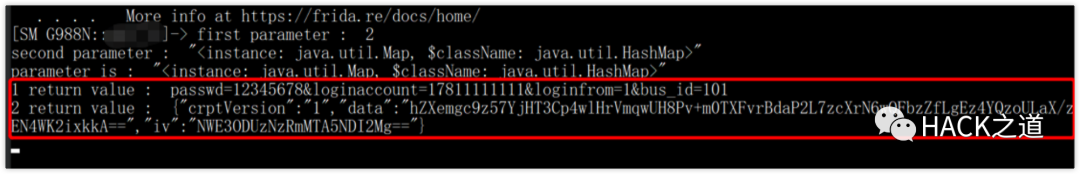

然后运行打印,验证一下,一个是明文数据,一个是密文数据:

分析过程到此结束,即可看到明文数据。

2.响应数据hook

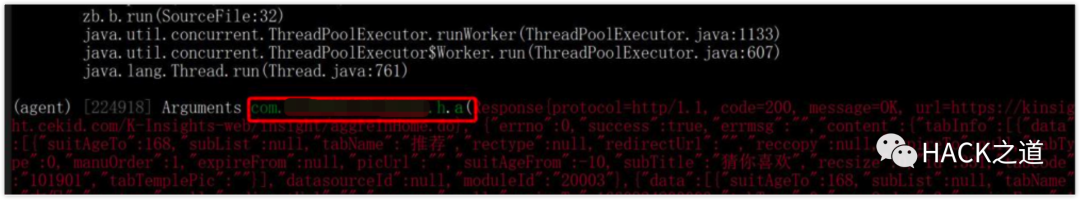

再进一步分析,然后发现com.xxx.xx.h.a方法有响应内容输出:

进入com.xxx.xx.h.a方法:

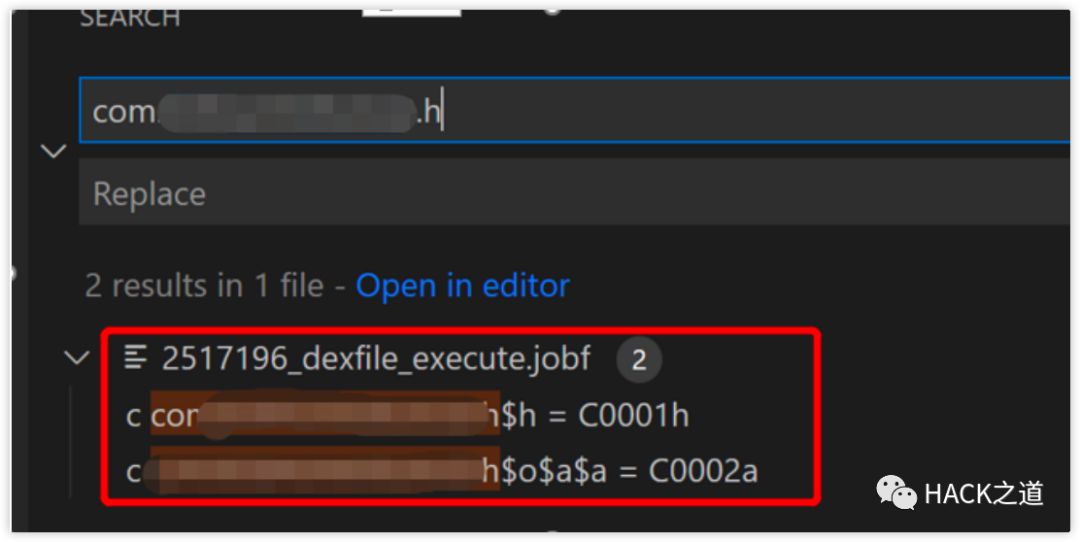

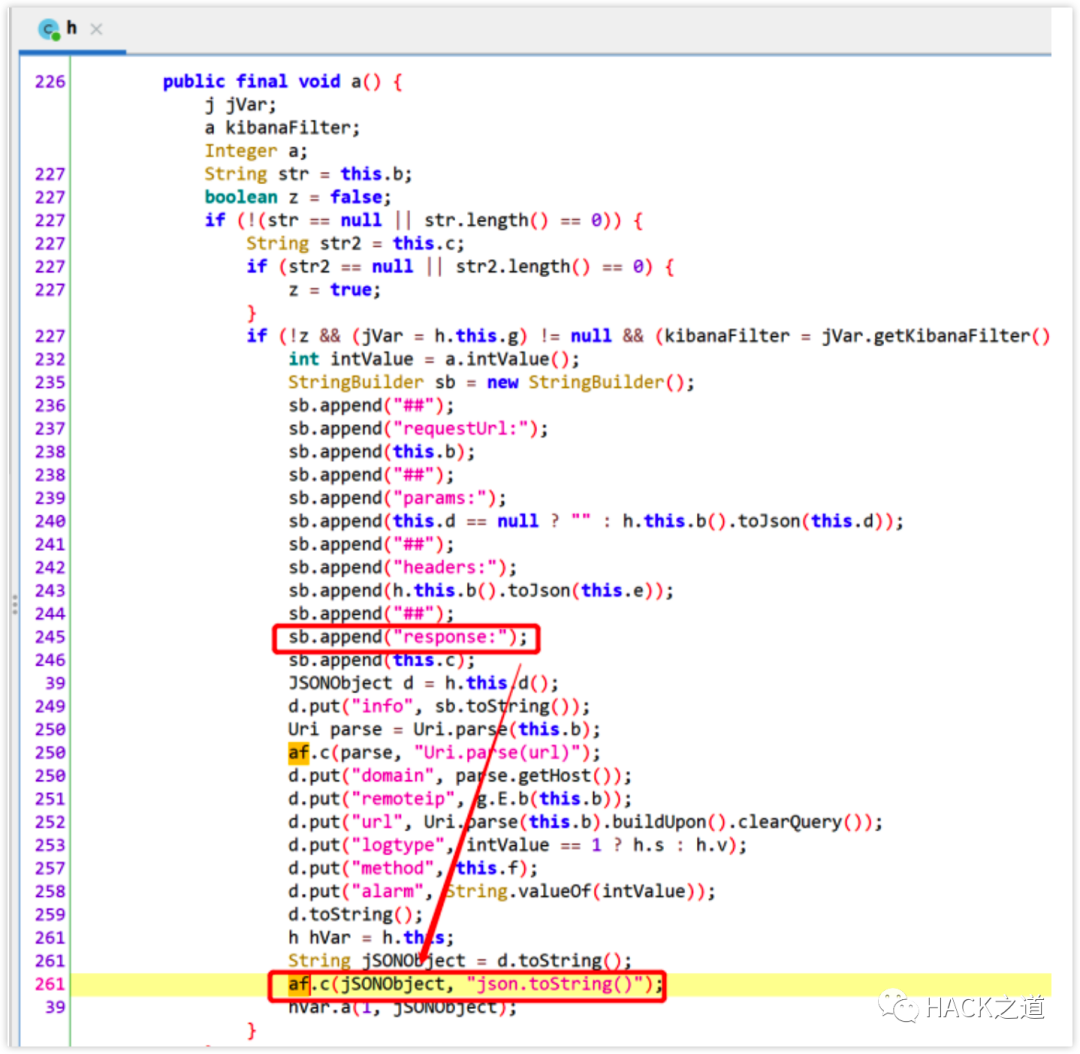

然后反编译dex文件,发现response关键字眼,代码中是将内容放入af的c方法中,下面看看af是什么:

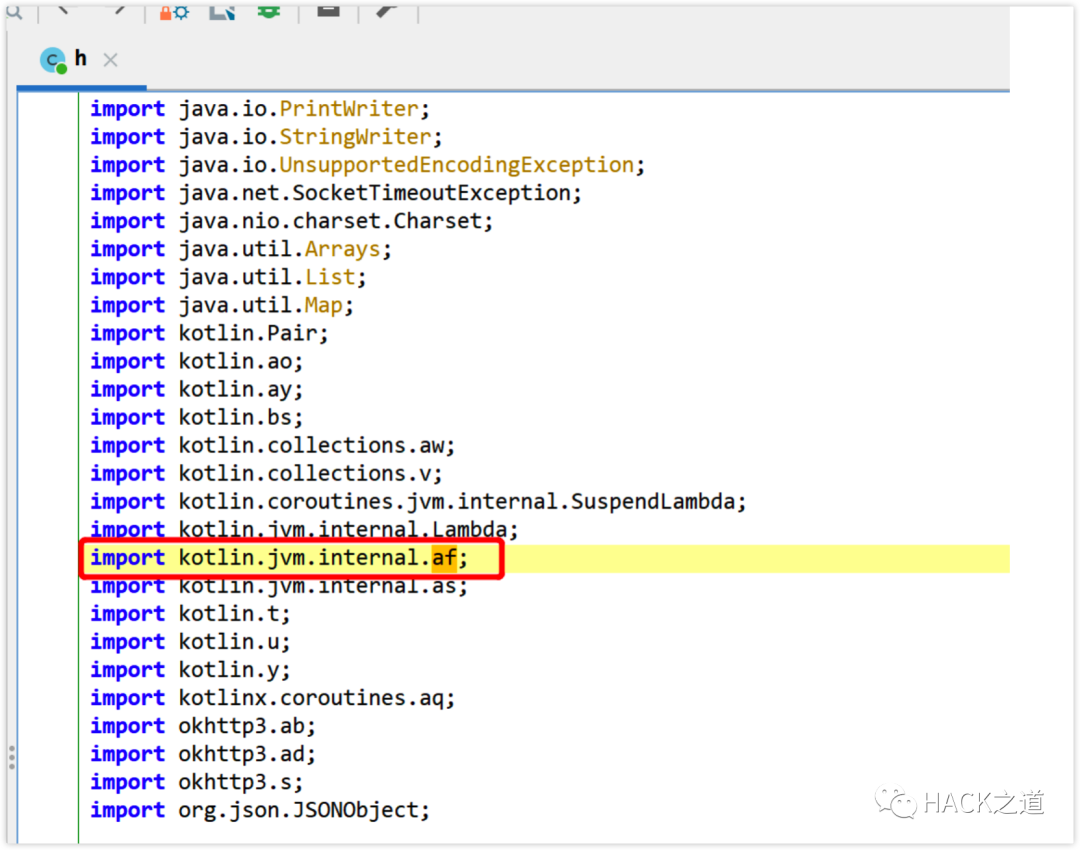

发现af好像是kotlin的有一个底层库:(af是混淆后的名字)

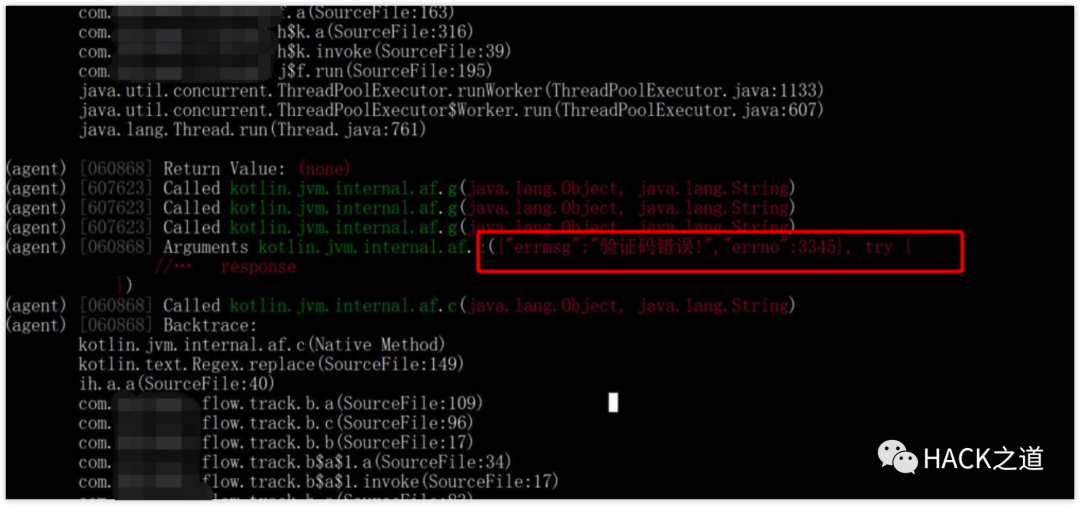

然后用objection打印参数查看,确实有响应包的数据,下面直接hook这个kotlin模块:

编写hook脚本:

Java.perform(function () {

var name = "com.xxx.xx.util.encryption.c";

var encrypt = Java.use(name);

encrypt.a.overload('java.util.Map').implementation = function (obj) {

//console.log("parameter is : ", JSON.stringify(obj));

var retval = this.a(obj);

send(retval);

var tmp;

var op = recv('python_send', function(value) {

console.log("修改完的数据:", value.payload);

tmp=value.payload;

return value.payload;

}).wait();

//console.log("op: ",op);

return tmp;

};

var response = Java.use("kotlin.jvm.internal.af");

response.c.overload('java.lang.Object', 'java.lang.String').implementation = function (obj, s) {

var r = s.indexOf("try");

//console.log("r = ", r);

if (r!=-1) {

console.log("result is ",)

console.log("one param is ", obj);

//console.log("two param is ", s);

}

var retval = this.c(obj,s);

return retval;

};

});

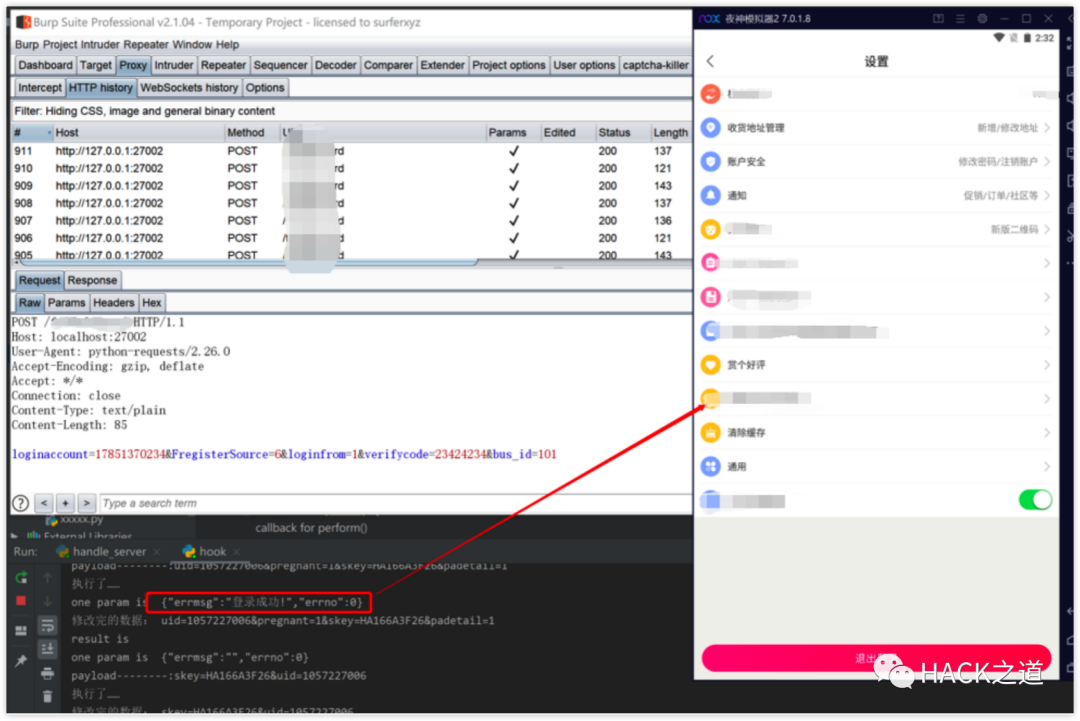

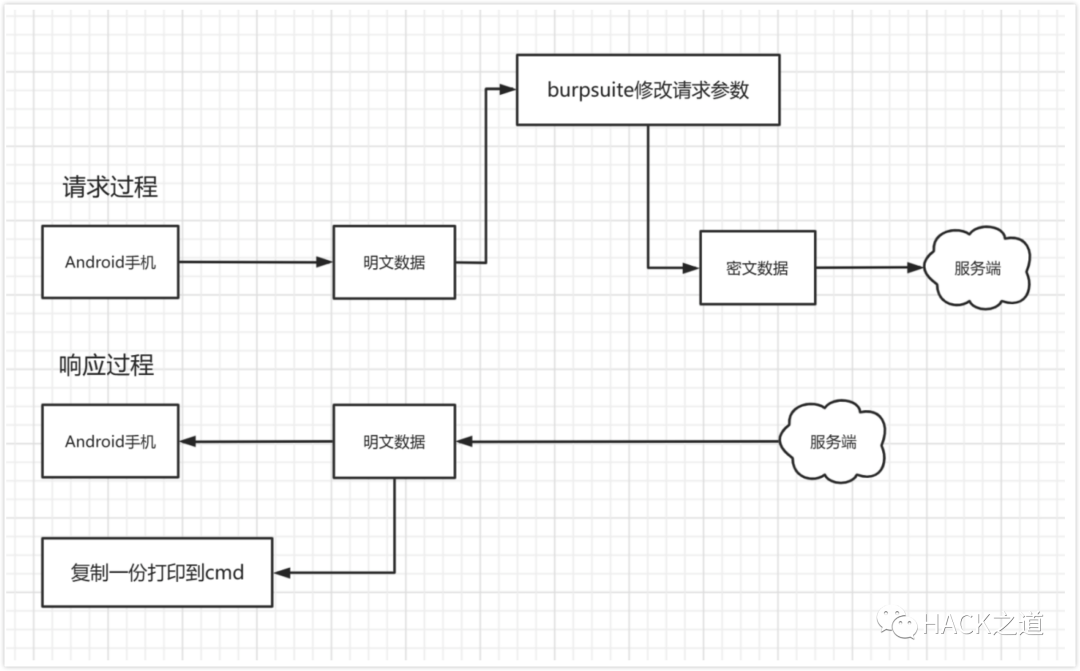

这里hook脚本js和python脚本联合,将请求发送到burpsuite,再通过burpsuite将修改后的数据回调进app进行后序操作,如下图:

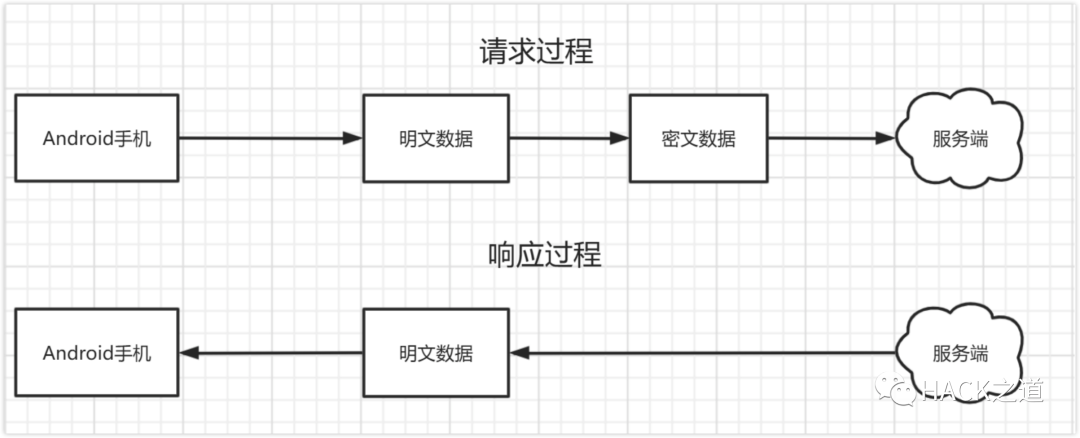

正常的请求过程

Hook的过程:

这个过程中需要一个中转服务器,一个和burpsuite通信的脚本:(其中hook的语句写入了通信脚本里面,让其自动加载进去)。最终控制台输出明文数据。

测试截图: