微星固件映像签名密钥遭泄露,危及上百种产品

VSole2023-05-10 09:15:48

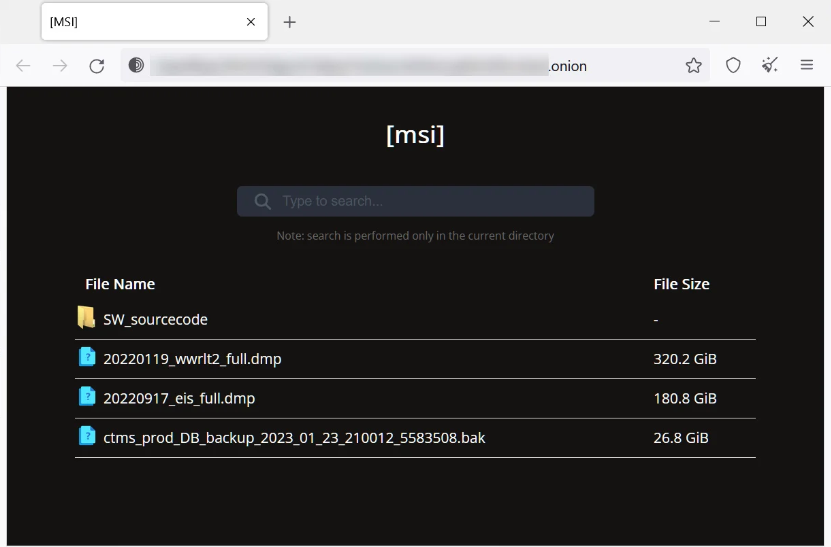

上个月,硬件巨头微星(MSI)遭受了勒索软件攻击,攻击者声称窃取了1.5TB的数据(包括源代码、密钥以及BIOS固件等各种敏感信息)。最近,在微星拒绝支付赎金后,该勒索软件团伙开始在其数据泄漏网站上公开微星的被盗数据。

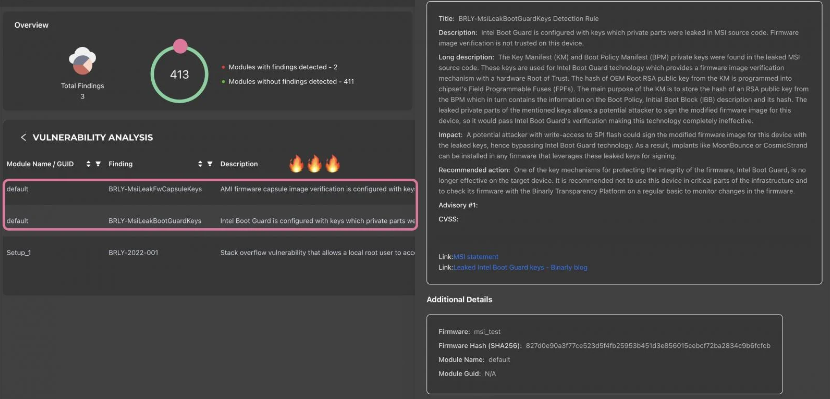

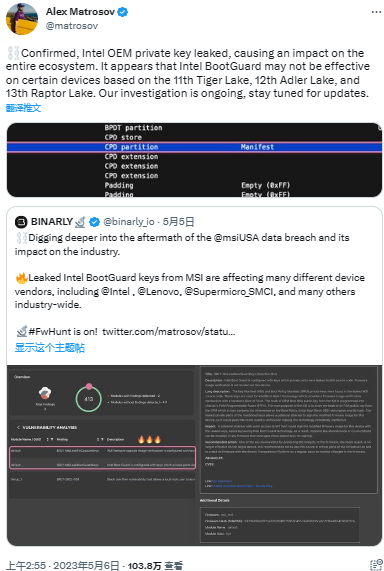

据悉,泄露的固件映像签名密钥影响57款MSI产品,泄露的Intel Boot Guard密钥影响该公司的166款产品。泄露的Intel Boot Guard密钥被认为会影响包括英特尔、联想、超微在内的多个设备供应商。

固件映像签名密钥是硬件安全基础设施的重要组成部分,用于验证固件真实可信、没有被软件开发人员或设备制造商以外的任何人篡改。Intel Boot Guard则是一种处理器保护措施,可以防止计算机运行非系统制造商发布的固件映像。

这些密钥的泄露会带来重大安全风险,因为不法分子可以用其将感染恶意软件的固件映像或固件更新推送为合法的。由于固件通常在操作系统启动之前启动,恶意代码可能会逃过杀毒软件或其他安全措施的监测。攻击者还可以使用密钥修改固件,严重影响设备的可靠性。

固件安全公司Binarly的创始人兼首席执行官Alex Matrosov在一条推文中表示:“已确认,英特尔OEM私钥泄露,对整个生态系统产生影响。似乎在基于第11代Tiger Lake、第12代Adler Lake和第13代Raptor Lake的某些设备上,Intel Boot Guard可能无效。”

该泄露事件发生于一个月前,攻击者是一个名为Money Message的勒索软件团伙。当时微星在事后表示,受影响的系统已逐渐恢复正常运行,对财务业务没有重大影响。并建议用户仅从其官方网站获取固件/BIOS更新,并避免从其他来源下载文件。

VSole

网络安全专家