FBI成功捣毁ALPHV(BlackCat、黑猫)勒索软件的服务器

本周二,美国司法部宣布FBI成功捣毁了ALPHV(BlackCat、黑猫)勒索软件组织的服务器,并通过前期监控缴获了大量解密密钥。但ALPHV发动反攻并声称FBI的围剿给数千个受害者带来了灾难性的后果。

缴获500个解密密钥

12月7日,ALPHV的网站突然停止工作(包括其Tor谈判网站和数据泄露站点),当时ALPHV的管理员声称网站停机是因为“托管问题”,直至周二司法部发公告证实,FBI成功侵入并捣毁了ALPHV的基础设施。

据报道,过去几个月中FBI取得了ALPHV基础设施的访问权,悄悄监控其操作同时窃取了解密密钥。FBI用这些解密密钥免费帮助500名勒索软件受害者恢复文件,节省了约6800万美元的赎金。

此外,FBI还查封了ALPHV的数据泄露网站的域名,该网站现在显示一条横幅,表明该网站已经被国际执法行动查封:

FBI表示,他们识别并收集了946个Tor站点的公钥/私钥对,ALPHV勒索软件组织使用这些站点来托管赎金谈判站点和数据泄漏站点。

据Bleepingcomputer报道,自从ALPHV的服务器遭到破坏后,其附属机构就不再使用Tor站点的谈判网站,通过电子邮件直接联系受害者。这表明犯罪团伙已经意识到ALPHV基础设施已被执法部门破坏,继续使用会带来风险。

另一个勒索软件巨头LockBit则“乘火打劫”,向ALPHV的附属机构发出加盟要求。

ALPHV发动反攻

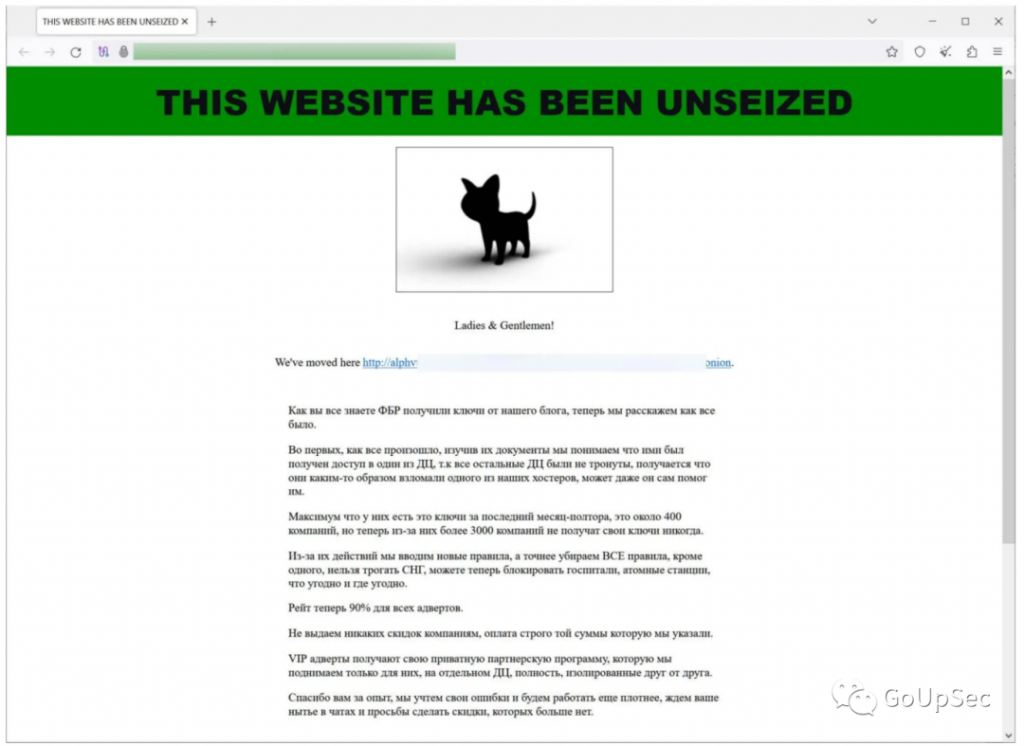

“清剿活动”的战果似乎并未如美国司法部公告所描述的那般辉煌。本周二下午,ALPHV发动反攻夺回了数据泄露站点(因为ALPHV和FBI都有站点私钥)。

被ALPHV夺回的数据泄漏站点 来源:bleepingcomputer

更糟糕的是,ALPHV宣称FBI的行动给受害者造成了灾难性的后果:“FBI在过去半个月内获得了约400家公司的解密密钥,但(清剿活动)导致3000家受害公司永远失去了解密密钥。”

而且,被激怒的ALPHV还宣布,将取消对附属机构的所有限制,现在这些机构可以无差别攻击任何组织,包括关键基础设施。

值得注意的是,这是ALPHV第三次“反围剿”。2020年8月,DarkSide攻击殖民地管道后迫于执法行动的压力于2021年5月关闭。2021年7月31日,DarkSide更名为BlackMatter后回归,但被Emsisoft利用漏洞创建解密器并查封服务器,导致其于同年11月再次关闭。2021年11月,BlackMatter更名为BlackCat/ALPHV后重出江湖并肆虐至今。

因此,即便FBI此次“围剿”获得成功,也能难阻止ALPHV再次改头换面,重操旧业。

参考链接:

https://www.justice.gov/opa/pr/justice-department-disrupts-prolific-alphvblackcat-ransomware-variant