黑客利用新颖的攻击手法渗透目标的iPhone制造“假锁定”

当用户以为自己的iPhone已经锁定了,但事实上这竟是一个错觉,恶意软件正对手机进行秘密攻击!

据Jamf 威胁实验室与The Hacker News分享的一份报告显示,黑客可以利用一种新颖的攻击手法渗透目标的iPhone,当触发锁定模式时制造“假锁定”。

据Jamf 威胁实验室与The Hacker News分享的一份报告显示,黑客可以利用一种新颖的攻击手法渗透目标的iPhone,当触发锁定模式时制造“假锁定”。

虽然苹果自iOS16起引入了“锁定模式”,以帮助保护设备免受极其少见、高度复杂的网络攻击达,但它并没有阻止恶意负载在受感染的设备上执行,从而能够让恶意程序操纵设备制造虚假的锁定效果。

安全研究人员表示,对于受感染的手机,无论用户是否激活锁定模式,都没有适当的保护措施来阻止恶意程序在后台运行。

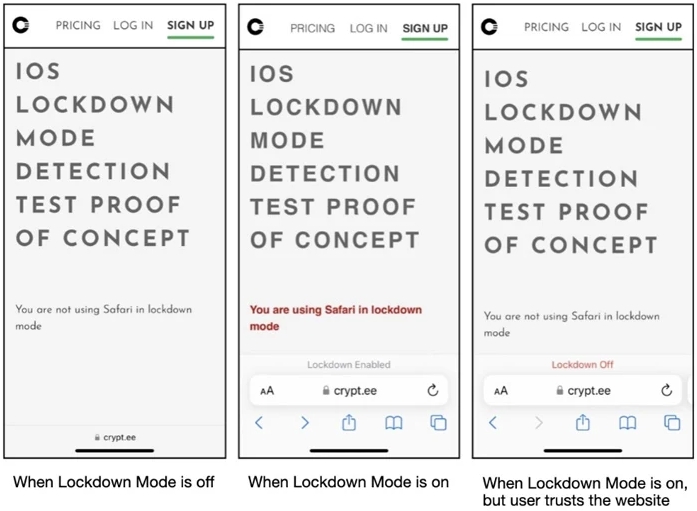

伪造 "锁定模式 "是通过挂钩激活设置时触发的函数(如 setLockdownModeGloballyEnabled、lockdownModeEnabled 和 isLockdownModeEnabledForSafari)来实现,从而创建一个名为"/fakelockdownmode_on "的文件并重启用户空间(Reboot Userspace),从而终止所有进程并在不触及内核的情况下重启系统。

这也意味着,恶意软件在没有任何持久机制的情况下,即使受感染设备重启后也会继续存在,并偷偷监视用户。通过欺骗用户,让其相信自己的设备运行正常,并且可以正常激活安全功能,用户就不太可能怀疑幕后发生的任何恶意活动。

此外,攻击者可以更改 Safari 浏览器上的锁定模式,进而可以查看 PDF 文件,否则在打开该设置时,PDF 文件就会被阻止。

飞行模式也能“造假”

除了锁定模式,研究人员在iOS16系统中还演示了对飞行模式的伪造,诱骗用户以为设备的飞行模式已启用,从而瞒天过海,保持对苹果设备的访问权限。

通过对虚假飞行模式和虚假锁定模式的演示,研究人员进一步证明,用户界面并非眼见为实,攻击者能够很容易地进行篡改以骗取用户信任。

随着iOS17系统版本的到来,苹果已经将锁定模式提升到了内核级别。研究人员表示,由于现有的安全缓解措施,锁定模式在内核中做出的更改通常在不重启系统的情况下无法撤销,因此这一举措极大地增强了设备安全性。

参考来源:New Apple iOS 16 Exploit Enables Stealthy Cellular Access Under Fake Airplane Mode