俄罗斯APT组织在惠普企业(HPE)网络中潜伏了长达六个月之久,窃取了包括电子邮件在内的敏感信息。

继上周微软高管电子邮件被黑后,科技巨头惠普企业(HPE)本周四也披露遭到类似黑客攻击,俄罗斯APT组织在其网络中潜伏了长达六个月之久,窃取了包括电子邮件在内的敏感信息。

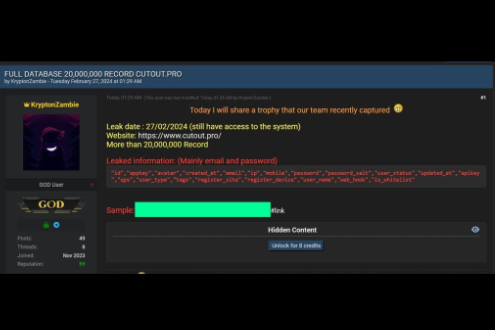

SEC披露新规引发“连环暴雷”

去年12月SEC(美国证券交易委员会)安全事件披露新规正式开始实施,美国上市公司必须在四日内披露重大网络攻击事件。结果不到一个月内,微软和惠普接连“暴雷”,相继披露黑客攻击事件,成为新规生效后的首批重大披露(去年11月勒索软件组织BlackCat曾举报其受害者——上市软件公司MeridianLink未按SEC规定披露事件,但当时该披露规则尚未生效),凸显了上市公司安全事件披露政策的必要性和重要性。

根据惠普在1月24日向SEC提交的8-K披露表格,其系统遭到大名鼎鼎的俄罗斯高级持续威胁组织APT29(又名Cozy Bear、Midnight Blizzard和Nobelium)攻击。

根据惠普的披露信息,去年5月APT29悄然潜入惠普的网络,窃取了SharePoint和电子邮件文件,一直到去年12月才被发现。讽刺的是,该消息得以公开的原因竟不是源于安全检测或技术突破,而是去年12与SEC颁布的一项新规——上市公司必须在四天内报告“重大”网络攻击事件。

新的SEC披露规则无疑加大了上市公司网络安全威胁的透明度,强制性四天报告期限迫使它们正视潜伏的网络安全威胁。

虽然惠普强调此次攻击不会对其运营或财务状况造成“重大”影响。然而,这起事件仍引发了投资者的担忧,惠普的股价在披露事件后暴跌了近5%。

“瞒报”长达六个月

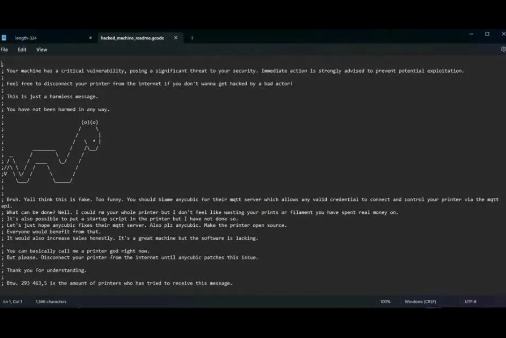

根据惠普在8-K表格和随后的媒体声明中披露的信息,2023年12月12日,惠普安全人员察觉Office 365邮箱环境遭到入侵,嫌疑线索指向APT29。随即,惠普召集网络安全专家,采取了“调查、遏制和补救措施,根除恶意活动”。

进一步调查后,惠普发现这次攻击可能与去年6月另一起APT29事件有关,当时该组织窃取了“少量”SharePoint文件。公司表示:“调查结果显示,从2023年5月开始,攻击者访问并窃取了少量惠普员工的邮箱数据,涉及网络安全、市场营销、业务部门和其他职能部门。

尽管6个月前就拉响了安全警报,但惠普的遏制和补救措施似乎并不彻底,APT29得以在网络中潜伏了足足六个月。

一周内两家科技巨头沦陷

就在惠普披露事件之前不到一周前,另一家跨国科技巨头微软公司的电子邮件系统也遭受严重攻击,而且两次黑客攻击都被归因于APT29。

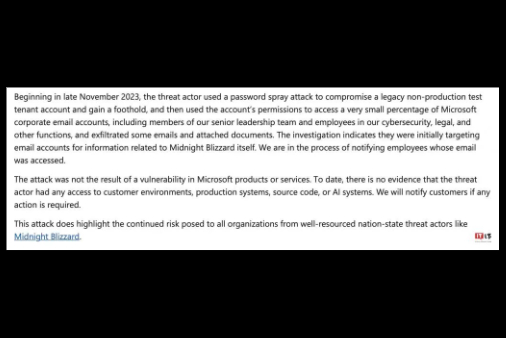

作为规模最大的网络安全公司(或许没有之一),微软于1月19日透露,APT29组织访问并窃取了其员工电子邮件帐户的数据,高管团队的邮件账号无一幸免。

但微软“遥遥领先”惠普的一点是:微软官方披露攻击者在其内网“仅仅”漫游了两个月。

根据微软提交给SEC的披露文件,“从2023年11月下旬开始,APT29通过密码喷洒攻击侵入一个一流的非生产测试租户账号获得立足点,并利用该账号的全县访问并窃取了微软高管、安全团队、法务等部门员工的电子邮件及附件。

直到1月12日,也就是上周五微软提交披露文件一周前,微软才觉察到这次入侵,这意味着APT29在微软的企业网络中持续非法访问了长达两个月之久。

安全专家指出,如果上市公司“重大”网络攻击事件的“四日新规”没有在上个月生效,那么这两次攻击可能都不会被公开。

基础安全卫生措施可防御99%的攻击

微软和惠普接连遭遇并不复杂的“身份攻击”,凸显了科技企业,甚至包括网络安全企业自身往往未能实践最基本的网络安全实践,例如弱密码和不启用MFA。

上周谷歌旗下的威胁情报公司Mandiant的X社交媒体账号被黑客接管,同样是因为弱密码和未启用MFA。

颇具讽刺意味的是,上周颁布上市公司披露新规的SEC自己也因未能遵守基本的安全实践(未启用MFA认证和有效的密码管理)导致其X社交媒体账号被黑客接管用于发布加密货币诈骗信息。

正如微软自己发布的《2023年数字防御报告》中所强调的:基本的安全卫生措施依然可以防御99%的网络攻击,这包括启用多因素身份验证(MFA)、应用零信任原则、使用XDR和反恶意软件、保持设备软件的更新等。

X0_0X

X0_0X

Anna艳娜

Anna艳娜

安全侠

安全侠

Andrew

Andrew

RacentYY

RacentYY

RacentYY

RacentYY

X0_0X

X0_0X

安全侠

安全侠

Andrew

Andrew

Andrew

Andrew

Andrew

Andrew

Anna艳娜

Anna艳娜

ManageEngine卓豪

ManageEngine卓豪