能源巨头施耐德遭 Cactus 勒索软件攻击,导致公司大量数据被盗

Bleeping Computer 网站消息,媒体透露能源管理和自动化巨头施耐德电气公司近期遭到 Cactus 勒索软件攻击,导致公司大量数据被盗。

施耐德电气是一家法国跨国公司,主要生产能源和自动化产品,从大卖场的家用电气元件到企业级工业控制和楼宇自动化产品,旗下一些知名的消费品牌包括 Homeline、Square D 和 APC,2023 年前 9 个月的收入为 285 亿美元,全球员工超过 15 万人。

1 月 17 日, Cactus 勒索软件组织袭击了施耐德电气的可持续发展业务部门,破坏了 Resource Advisor 云平台,并窃取了数 TB 的数据信息。

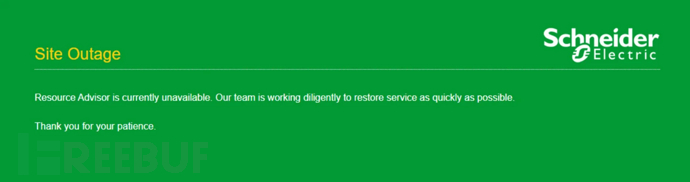

随后,该勒索软件组织就开始对施耐德进行勒索,并威胁称如果不支付赎金,就会泄露窃取的数据。目前,Resource Advisor 云平台处于中断状态。(可持续发展业务部为企业组织提供咨询服务,就可再生能源解决方案提供建议,并帮助全球企业应对复杂的气候监管要求,主要客户包括 Allegiant Travel Company、Clorox、DHL、杜邦、希尔顿、利盟、百事可乐和沃尔玛等世界知名企业。)

施耐德电气 Resource Advisor 平台上的中断信息(来源:Bleeping Computer )

据悉,被盗数据可能包含有关客户电力利用、工业控制和自动化系统以及遵守环境和能源法规的敏感信息。施耐德电气最终是否会支付赎金尚不得而知,但如果不支付赎金,很可能会看到勒索软件团伙泄露被盗数据。

施耐德回复媒体的内容如下:

从恢复的角度来看,可持续发展业务部正在采取补救措施,以确保业务平台恢复到安全的环境中。团队目前正在测试受影响系统的运行能力,预计将在未来两个工作日内恢复访问;

从控制的角度来看,由于可持续发展业务是一个自主实体,运行其独立的网络基础设施,施耐德电气集团内没有其他实体受到影响;

从影响评估的角度来看,正在进行的调查显示数据已被访问,施耐德电气可持续发展业务部将继续与受影响的客户直接对话,并继续提供相关信息和帮助;

从取证分析的角度来看,网络安全公司和施耐德电气全球事件响应团队将继续对勒索软件事件进行详细分析,并根据分析结果与相关部门合作采取更多行动。-

Cactus 勒索软件组织详情

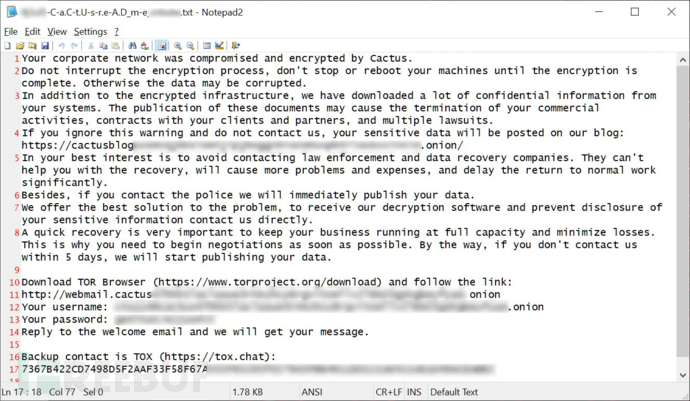

Cactus 勒索软件行动于 2023 年 3 月启动,与所有勒索软件行动一样,威胁攻击者会通过购买凭证、与恶意软件分销商合作、网络钓鱼攻击或利用漏洞入侵企业网络。一旦进入网络,就会悄悄扩散到其他系统,同时窃取服务器上的企业数据。在窃取数据并获得网络管理权限后,威胁攻击者会加密文件并留下赎金说明。

不同攻击中的 Cactus 勒索信示例(来源:Bleeping Computer )

不仅如此,这伙威胁攻击者还会进行双重勒索攻击,即要求支付赎金以获得文件解密器,并承诺销毁和不泄漏被盗数据。对于那些不支付赎金的公司,会在数据泄漏网站上泄漏其被盗数据。

目前,Cactus 勒索软件数据泄漏网站上已经列出了 80 多家数据已被泄漏或威胁攻击者警告将泄漏数据的公司。

参考文章:

https://www.bleepingcomputer.com/news/security/energy-giant-schneider-electric-hit-by-cactus-ransomware-attack/