上百万台光纤路由器爆认证旁路漏洞,可被远程访问攻击

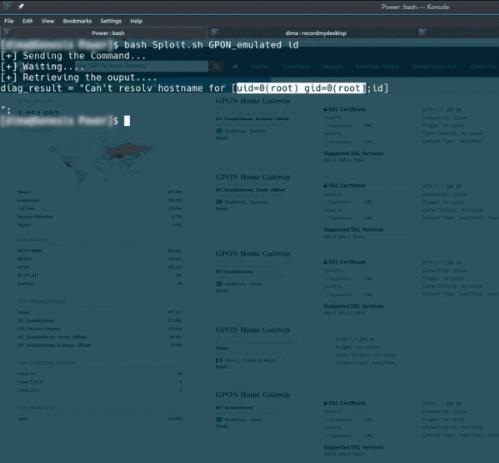

外媒近日消息,安全研究人员发现通过一个认证旁路漏洞能够远程访问超过一百万台光纤路由器。研究表明,该漏洞很容易通过修改浏览器地址栏中的 URL 来利用,可让任何人绕过路由器的登录页面和访问页面,只需在路由器的任何配置页面上的网址末尾添加 “?images /”,就能够完全访问路由器。由于设备诊断页面上的 ping 和 traceroute 命令以 “ root ” 级别运行,因此其他命令也可以在设备上远程运行。 这些路由器是将高速光纤互联网带入人们家庭的核心。根据周一发布的调查结果表明,该漏洞在用于光纤连接的路由器中发现。目前 Shodan 上列出了约 106 万个标记的路由器 ,其中一半易受攻击的路由器位于墨西哥的 Telmex 网络上,其余的则在哈萨克斯坦和越南被发现。

研究人员表示已经联系了建立路由器的韩国技术公司 Dasan Networks,但并没有立即收到回复。此外,他还联系了易受攻击设备数量最多的互联网提供商 Telmex,也没有任何回音。 发现该错误的匿名安全研究人员认为漏洞带来的损害远远大于受影响的路由器。因为由于该设备是一个路由器,这意味着它能控制着自己的网络,并且能够将整个网络(不仅仅是这个设备)作为僵尸网络。他补充道,路由器可能很容易被篡改,修改其 DNS 设置,以重定向用户访问恶意版本的网站,从而窃取用户的凭证。 最近的研究表明,路由器是黑客滥用的主要目标,因为它们是大多数网络的中心点。当受到攻击时,攻击者可以进一步立足于网络。路由器也是一个很容易利用的目标,它们可以轻易地被黑客攻击,被僵尸网络劫持,并且通过互联网流量入侵目标,将它们置于离线状态。这些分布式拒绝服务(DDoS)攻击可以在精确瞄准时摧毁大量网络。 例如本月早些时候,英国和美国当局都警告说,俄罗斯黑客正在使用受损的路由器为未来的攻击奠定基础。 研究人员表示,随着路由器安全性变得越来越好, DDoS 攻击只会越来越强大。 来源:知道创宇