Apache Log4j漏洞登上“热搜”,危害堪比“永恒之蓝”~

据悉,此次爆发的Apache Log4j2远程代码执行漏洞 ,只要外部用户输入的数据会被日志记录即被触发,无需特殊配置,入侵者可直接构造恶意请求,造成远程代码执行,并以惊人的速度在各大行业的业务系统中传播,危害堪比“永恒之蓝”!

启明星辰漏洞扫描产品团队和基线核查产品团队在第一时间对此漏洞进行了紧急响应,并提供漏洞扫描和销控方案。

漏洞危害

以下产品及版本受到影响:

Apache Log4j -2<= 2.14.1

漏洞检测

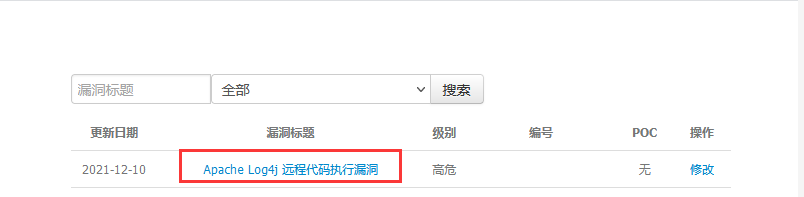

启明星辰天镜脆弱性扫描与管理系统V6.0已于2021年12月10日紧急发布针对该漏洞的升级包,支持对该漏洞进行原理扫描,用户升级天镜漏扫产品漏洞库后即可对该漏洞进行扫描:

6070版本升级包为607000397

升级包下载地址:

https://venustech.download.venuscloud.cn/

请天镜脆弱性扫描与管理系统V6.0产品的用户尽快升级到最新版本,及时对该漏洞进行检测,以便尽快采取防范措施。

启明星辰天镜Web应用检测系统已于2021年12月10日紧急发布针对该漏洞的升级包,支持对该漏洞进行扫描,用户升级天镜Web漏扫产品漏洞库后即可对该漏洞进行扫描:

升级包版本:7d_V2.9.8

升级包下载地址:

https://venustech.download.venuscloud.cn/

请天镜Web应用检测系统产品的用户尽快升级到最新版本,及时对该漏洞进行检测,以便尽快采取防范措施。

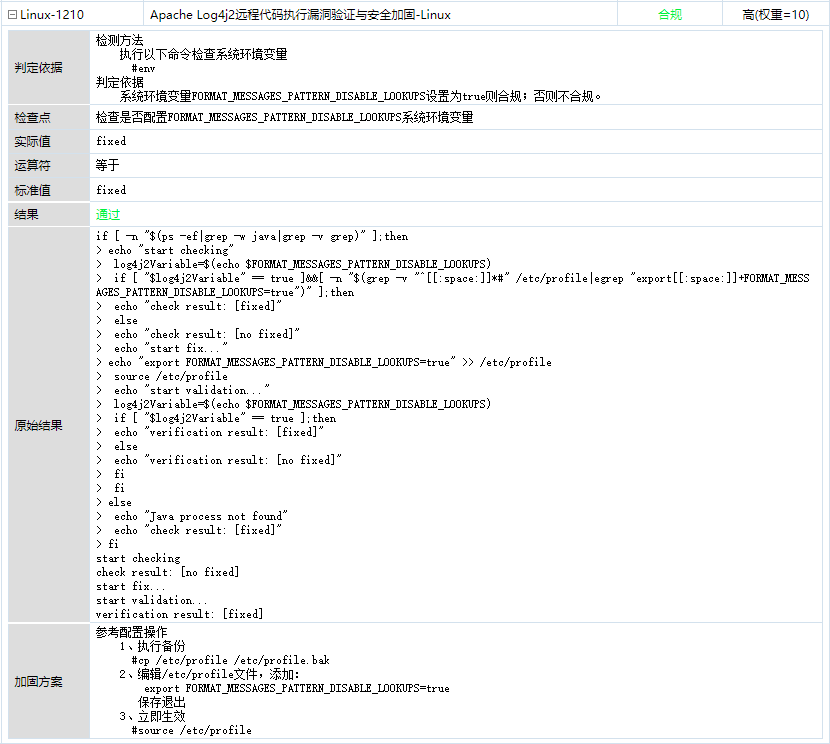

基线核查

启明星辰安全配置核查管理系统已于2021年12月10日紧急发布针对该漏洞的核查资源包,支持对该漏洞进行核查,用户升级安全配置核查管理系统资源包后后即可对该漏洞进行核查:

请安全配置核查管理系统产品的用户尽快升级最新资源包,及时对该漏洞进行检测,以便尽快采取防范措施。

漏洞修复建议

目前厂商已发布升级补丁以修复漏洞,详情请关注厂商主页

https://github.com/apache/logging-log4j2/releases/tag/log4j-2.15.0-rc1、