连你家电器的算力都不放过 新发现Linux恶意软件用IoT设备挖矿

继电脑和手机后,挖矿病毒也盯上了IoT设备。无论是智能冰箱、彩电还是洗衣机,但凡有点算力的(物联网和端侧)设备都可能被这种病毒感染,用于挖掘加密货币等。AT&T Alien Labs新发现的Linux恶意软件Shikitega就是一例。

AT&T Alien Labs 新发现的 Linux 恶意软件 Shikitega 就是一例。

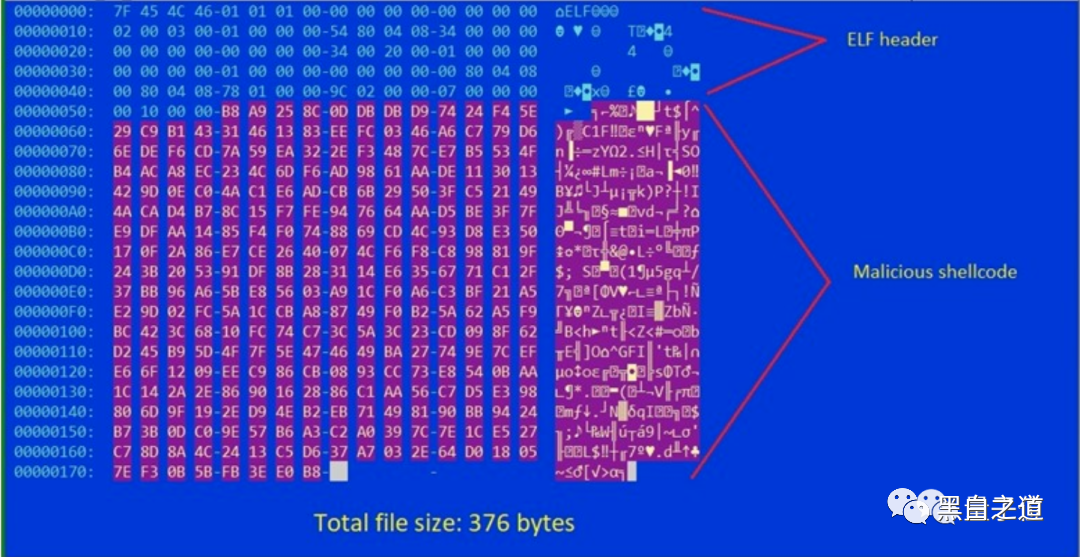

相比之前的一些 IoT 设备,Shikitega 更加隐蔽,总共只有 376 字节,其中代码占了 300 字节。

那么,这个新型恶意软件究竟是如何感染设备的?

利用加壳技术“隐身”具体来说,Shikitega 核心是一个很小的 ELF 文件(Linux 系统可执行文件格式)。

这个 ELF 文件加了动态壳,以规避一些安全防护软件的查杀。

加壳,指利用特殊算法压缩可执行文件中的资源,但压缩后的文件可以独立运行,且解压过程完全隐蔽,全部在内存中完成。

动态壳则是加壳里面更加强力的一种手段。

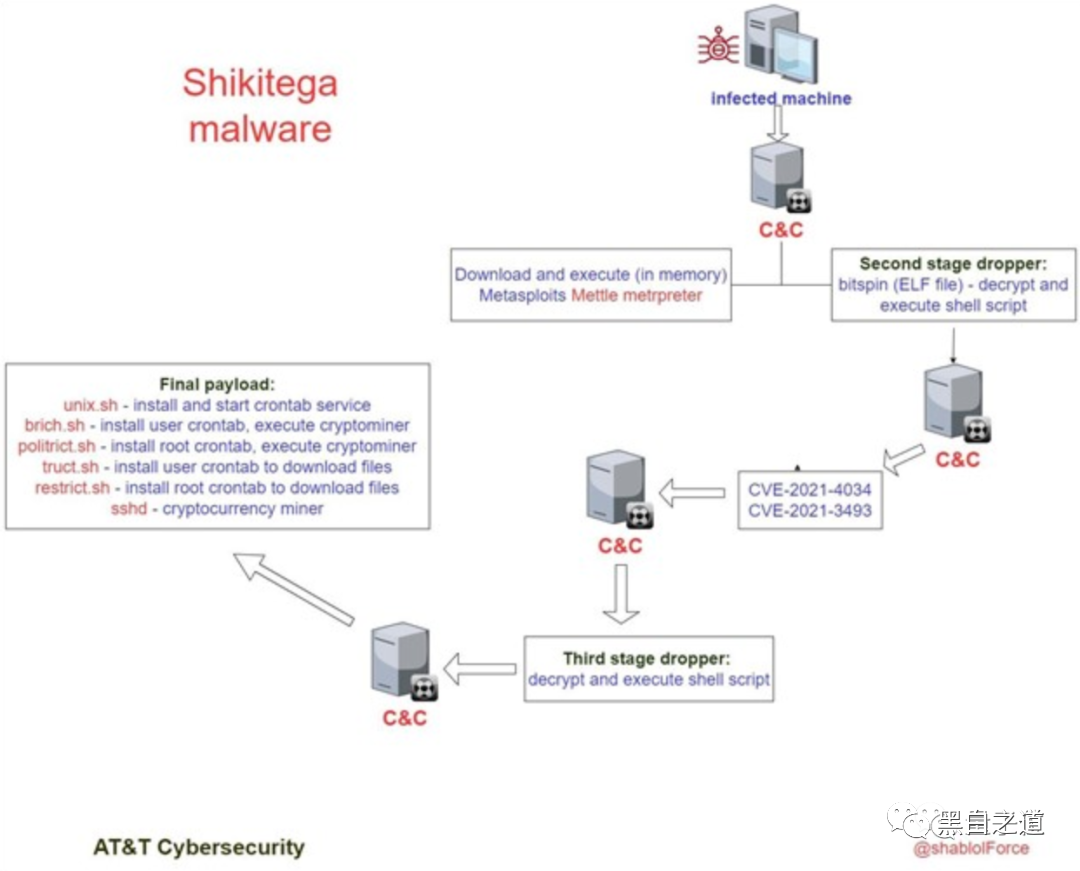

从整体过程来看,Shikitega 会对端侧和 IoT 设备实施多阶段感染,控制系统并执行其他恶意活动,包括加密货币的挖掘(这里 Shikitega 的目标是门罗币):

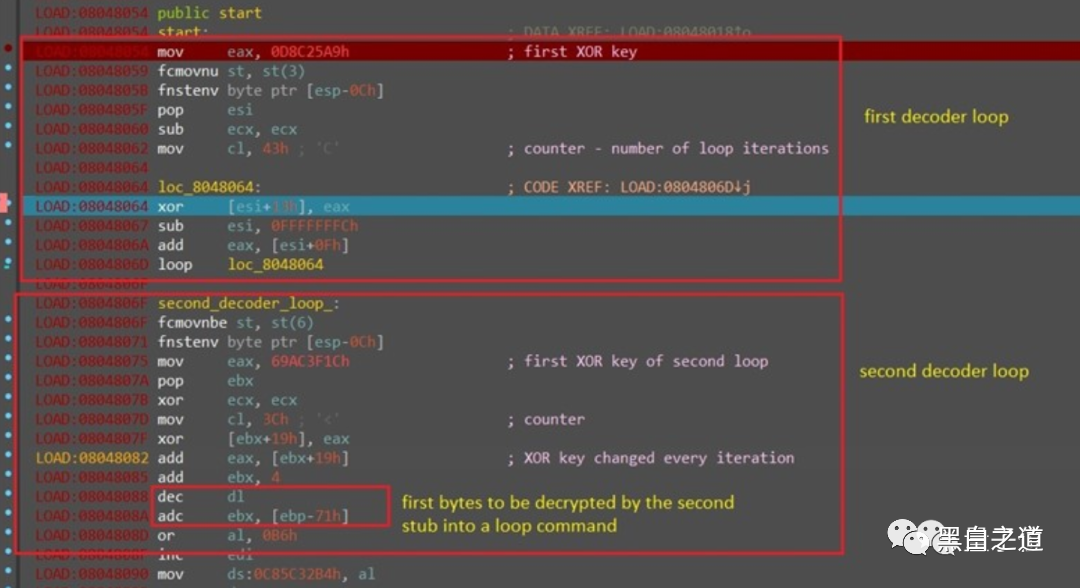

通过漏洞利用框架 Metasploit 中最流行的编码器 Shikata Ga Nai(SGN),Shikitega 会运行多个解码循环,每一个循环解码下一层。

最终,Shikitega 中的有效载荷(恶意软件的核心部分,如执行恶意行为的蠕虫或病毒、删除数据、发送垃圾邮件等的代码)会被完全解码并执行。

这个恶意软件利用的是 CVE-2021-4034 和 CVE-2021-3493 两个 Linux 漏洞,虽然目前已经有修复补丁,但如果 IoT 设备上的旧版 Linux 系统没更新,就可能被感染。

事实上,像 Shikitega 这样感染 IoT 设备的恶意软件已经很常见了。

例如在今年三月,AT&T Alien Labs 同样发现了一个用 Go 编写的恶意软件 BotenaGo,用于创建在各种设备上运行的僵尸网络(Botnets)。

对此有不少网友吐槽,IoT 设备的安全性堪忧:

也有网友认为,IoT 设备应该搞 WiFi 隔离,不然就会给病毒“可乘之机”:

而除了 IoT 设备,更多人的关注点则放在了 Linux 系统的安全上。

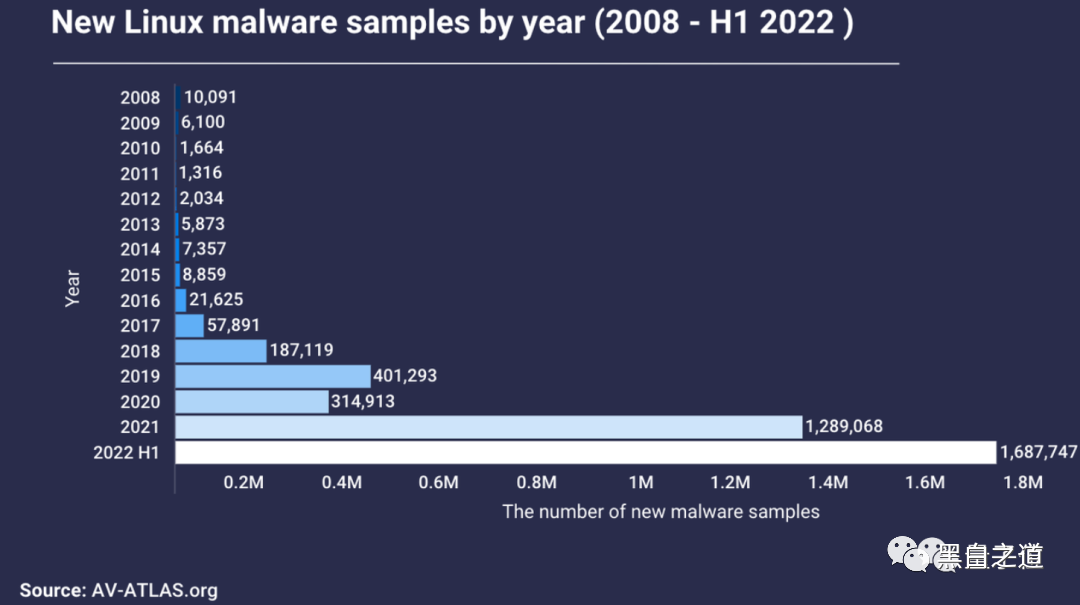

Linux 恶意软件数量飙升 650%这几年来,Linux 恶意软件的多样性和数量都上升了。

根据 AV-ATLAS 团队提供的数据,新的 Linux 恶意软件的数量在 2022 年上半年达到了历史新高,发现了近 170 万个。

与去年同期(226324 个恶意软件)相比,新的 Linux 恶意软件数量飙升了近 650%。

除了 Shikitega,近来发现的流行 Linux 恶意软件也变得更加多样,已知的包括 BPFDoor、Symbiote、Syslogk、OrBit 和 Lightning Framework 等。

图源 AV-ATLAS

对此有网友提出疑惑,正因为 Linux 开源,它似乎无论如何都会面临病毒和恶意软件的泛滥?

有网友回应称,一方面,虽然旧的 Linux 系统可能充满漏洞、成为病毒的“温床”,但它在经过升级、打了补丁之后就会变好。

另一方面,开发恶意软件本身也不是“有手就能做”的事情。

毕竟安全研究人员会不断修复并堵上所有漏洞,而恶意软件开发者必须在他们修复前找到漏洞、开发出恶意软件,还得让它们“大流行”,最终实现自己的目的。

要是你家还有在用老旧 Linux 系统的设备,要注意及时升级 or 做好网络隔离等安全措施~