Ragnar Locker 声称攻击葡萄牙航空公司,并喊话数百GB数据将受到影响

Ragnar Locker 勒索软件团伙声称对葡萄牙的旗舰航空公司 TAP Air Portugal 进行了攻击,该航空公司在其系统于周四晚上遭到攻击。公司表示,攻击已被阻止,并补充说,没有发现任何证据表明攻击者可以访问存储在受影响服务器上的客户信息。

“TAP 是网络攻击的目标,现已被阻止。运营完整性得到保证。没有发现任何事实可以让我们得出结论,存在对客户数据的不当访问。网站和应用程序仍然存在一些不稳定性。”该航空公司周五通过其官方 Twitter 账户在一份声明中透露。

周一,该航空公司还发布了一条 警报 ,称其网站和应用程序因周四的网络攻击而无法使用。并还补充说,客户可以在不登录的情况下预订航班、管理之前的预订、办理登机手续和下载登机牌。

尽管 TAP 尚未确认这是否是勒索软件攻击,但 Ragnar Locker 勒索软件团伙昨天在其数据泄露网站上发布了一个新条目,声称是上周袭击 TAP 网络的网络攻击的幕后黑手。该勒索软件组织表示,它有“理由”相信数百 GB 的数据可能在事件中受到损害,并威胁要提供“无可辩驳的证据”来反驳 TAP 的说法,即其客户数据在事件中未被访问。

“几天前,Tap Air Portugal 发布了一篇新闻稿,他们自信地声称他们成功击退了网络攻击并且没有数据受到损害(但我们确实有理由相信数百 GB数据可能会受到损害),”该团伙说。

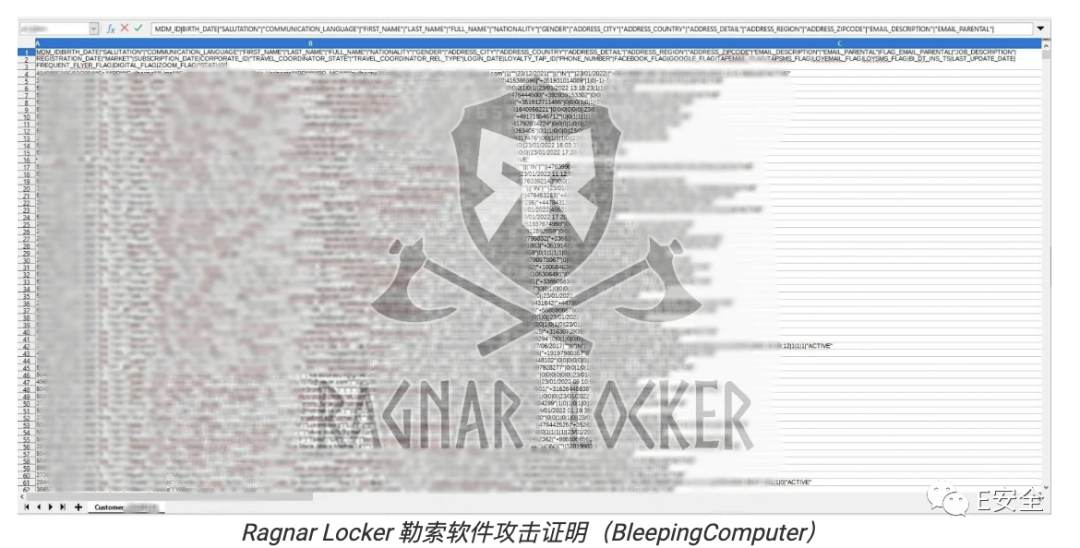

Ragnar Locker 还分享了一张电子表格的屏幕截图,其中包含看似从 TAP 服务器窃取的客户信息,包括姓名、出生日期、电子邮件和地址。

2019年12月下旬,在针对多个目标的攻击中首次观察到Ragnar Locker 勒索软件有效载荷。

使用Ragnar Locker 勒索软件的攻击者还加密了葡萄牙跨国能源巨头Energias de Portugal (EDP) 的系统,并索要 1580 BTC 的赎金(当时相当于超过 1000 万美元)。

Ragnar Locker 过去的受害者名单还包括日本游戏制造商 Capcom、计算机芯片制造商威刚和航空巨头达索猎鹰。

3月,美国联邦调查局表示,自2020年4月以来,Ragnar Locker 勒索软件已部署在来自 美国多个关键基础设施部门的至少 52 个组织的网络上。

TAP(Transportes Aéreos Portugals 的缩写)是葡萄牙最大的航空公司,占 2019 年里斯本国际机场进出港航班的 50% 以上。

当BleepingComputer今天早些时候联系时,TAP Air Portugal 没有回复评论请求。