LockBit勒索软件借助DDoS攻击变得更加凶险

据外媒网站消息,为了应对安全机构的攻击,LockBit 勒索软件团伙正改进对分布式拒绝服务 (DDoS) 攻击的防御,并借此提高自身的勒索实力。该勒索团伙认为三重勒索,加密 + 数据泄漏 +DDoS的攻击组合方式会使攻击威力更大、更有趣。

事件详情

6月18日,Entrust 的数据在一次攻击中被 LockBit 窃取,Entrust拒绝支付赎金,因此LockBit 勒索团伙在8月19日泄露了被盗数据。可能出于对泄露数据的报复,数字安全巨头 Entrust组织对改团伙发起DDoS攻击。

LockBit的对外账号LockBitSupp上周发消息称,已经重新开展业务,并拥有更大的基础设施,可以进行不受 DDoS 攻击影响的数据泄露,并表示正在招募 dudosers(DDoSers)。同时,试图将DDoS作为一种勒索策略。

自从经历了来自Entrust的攻击,该团伙认为三重勒索、加密 + 数据泄漏 +DDoS的攻击组合方式不仅威力更大,也更加有趣。出于对Entrust的攻击的报复,LockBit表示会泄露从Entrust 窃取的超过 300GB数据,并宣称要让全世界都知道Entrust的秘密。

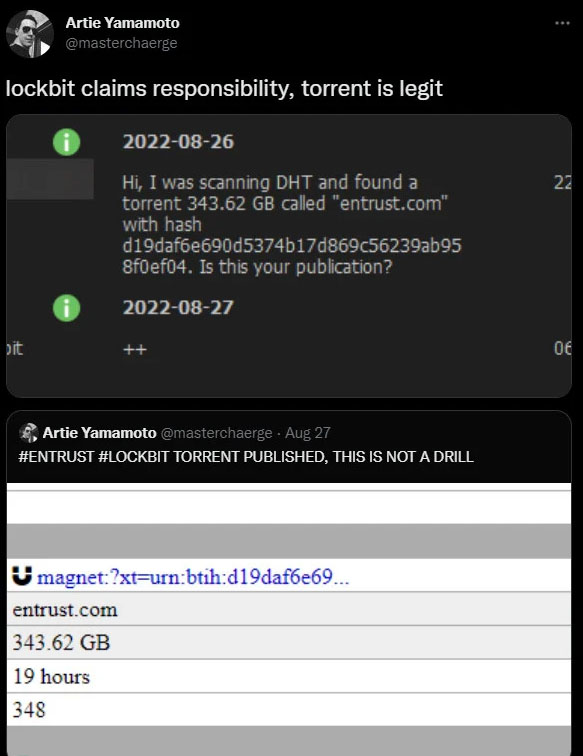

LockBit将与任何和他们联系的人私下分享Entrust 被盗的数据,这个似乎已经得到证实。在上周末发布了一个名为“entrust.com”的种子文件,其中包含 343GB大小的文件。

LockBit除了在他其自有网站上发布Entrust 的数据之外,他们还通过至少两个文件存储服务共享了 Torrent。因为,LockBit可以从多个渠道公开Entrust 的数据。

LockBit为了防止进一步的DDoS攻击,已经在受害者的赎金记录中使用唯一链接。除此之外,还增加镜像和复制的服务器数量,并计划通过防弹存储服务(bulletproof storage service)及 Clearnet 访问被盗数据,从而提高被盗数据的可用性。

LockBit 勒索软件自2019年9月以来,一直很活跃,近期不仅对Entrust进行攻击,还攻陷了意大利税务局,导致税务局78GB的个人数据信息被盗。

遭遇勒索软件攻击后应该怎么办?

1、发现与检测,越早检测到勒索软件攻击,受影响的数据就越少。

2、检测到感染后,就可以隔离勒索软件进程并阻止其进一步传播。

3、恢复受影响的数据,即使快速检测到并遏制了勒索软件攻击,仍然会有一部分数据需要还原。

4、上报通知,将违规行为通知监管机构。

5、再次检查!恢复数据后,需要测试对数据和任何受影响的关键业务系统的访问权限,以确保成功恢复数据和服务。

针对企业的勒索软件攻击数量不断增加,因此,适当的安全备份和检测网络很重要。网络安全问题备受瞩目,广大民众、企业和机构要重视加强网络安全意识,防范各种网络攻击,保护好数据安全和资产安全。