神兵利器 | 分享个云泄露利用检测Tools

VSole2022-08-18 22:43:37

0x00 前言

分享个GitHub不错的项目:六大云存储-泄露利用检测Tools

阿里云(Aliyun Cloud Oss)腾讯云(Tencent Cloud COS)华为云 (HuaWei Cloud OBS)AWS (Amazon S3 Bucket)Azure (Azure Blob)GCP (Google Cloud Bucket)

部分功能展示:

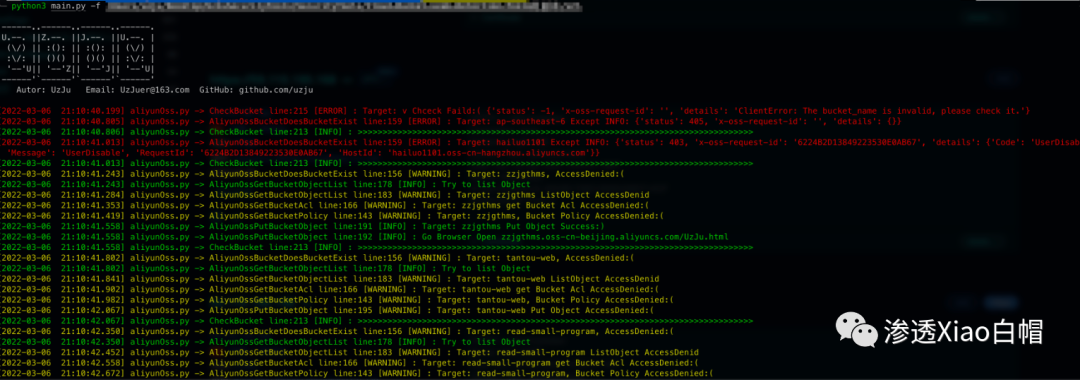

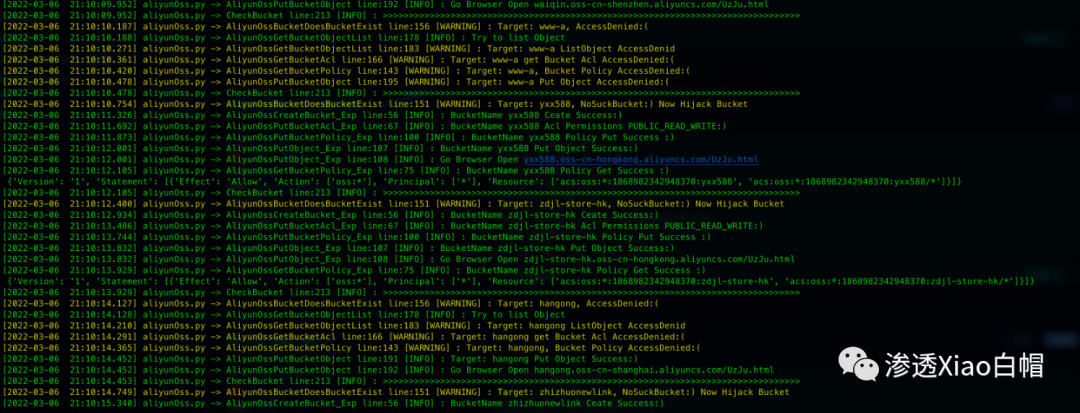

单个Target检测与利用

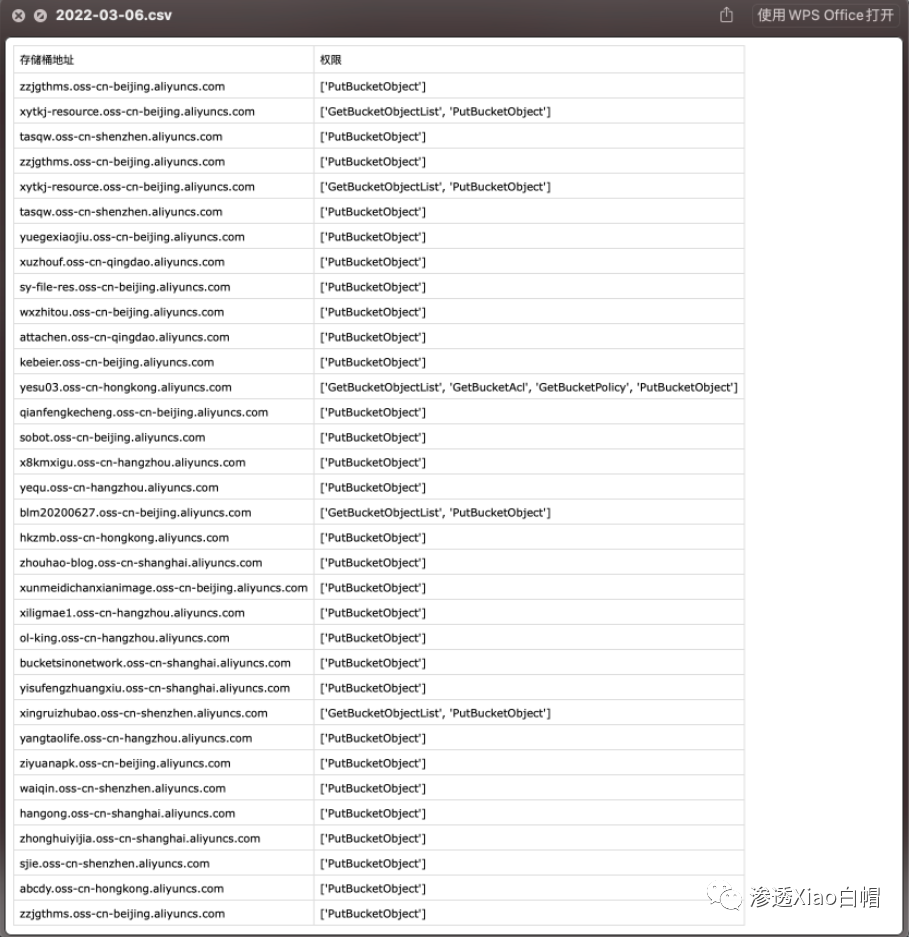

批量检测存储桶

新增批量存储桶的检测功能,推荐fofa一键导出所有资产

fofa domain="aliyuncs.com" server="AliyunOSS"domain="aliyuncs.com" #不推荐该语法 python3 main.py -f filepath

随后等待即可,扫描结果会在results目录下,文件名为当天的日期

只会保存有权限操作的存储桶

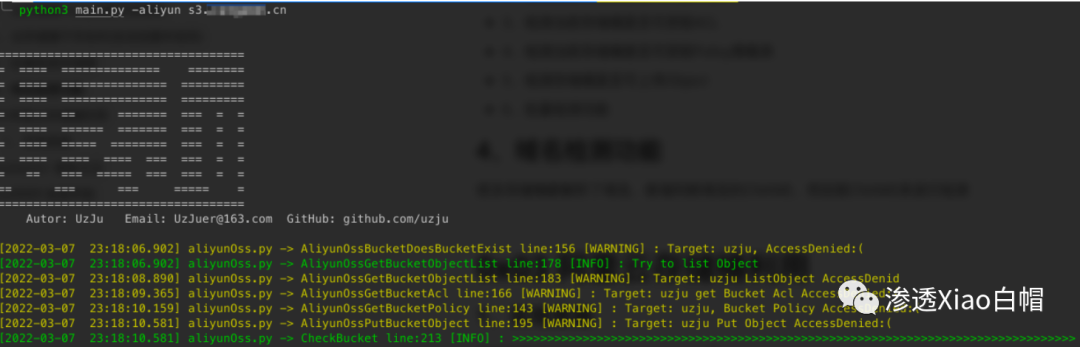

域名检测功能

很多存储桶都解析了域名,新增判断域名的CNAME,然后取CNAME来进行检测

现在可以直接导入大量域名资产来进行检测,会自动判断域名的CNAME

文章来源:GitHub

项目地址:

https://github.com/UzJu/Cloud-Bucket-Leak-Detection-Tools

VSole

网络安全专家