WannaCry编码错误甚至可以帮助文件在感染后恢复

但这并不意味着WannaCry是一个高质量的勒索软件。

安全研究人员最近在WannaCrypt勒索软件蠕虫的代码中发现了一些编程错误,这可能使受害者能够在不支付任何解密密钥的情况下恢复锁定的文件。

在深入分析WannaCry代码后,卡巴斯基实验室的安全公司发现勒索软件充满了错误,可能会让一些受害者使用公开的免费恢复工具,甚至是简单的命令来恢复他们的文件。

卡巴斯基实验室(Kaspersky Lab)的高级恶意软件分析师安东·伊万诺夫(Anton Ivanov)与同事费多尔·西尼琴(Fedor Sinitsyn)和奥克汉·马梅多夫(Orkhan Mamedov)详细介绍了WannaCry开发者犯下的三个关键错误,这些错误可能会让系统管理员恢复可能丢失的文件。

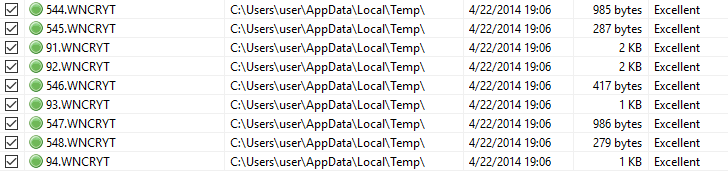

研究人员称,问题在于WannaCry勒索软件在加密后删除原始文件的方式。通常情况下,恶意软件首先重命名文件,将其扩展名更改为“.WNCRYT”,对其进行加密,然后删除原始文件。

恢复只读文件

由于恶意软件根本不可能直接加密或修改只读文件,WannaCry会复制文件并创建其加密副本。

虽然原始文件保持不变,但被赋予了“隐藏”属性,但恢复原始数据只需要受害者恢复其正常属性。

这并不是WannaCry代码中的唯一错误,因为在某些情况下,恶意软件在正确加密文件后无法删除这些文件。

从系统驱动器(即C驱动器)恢复文件

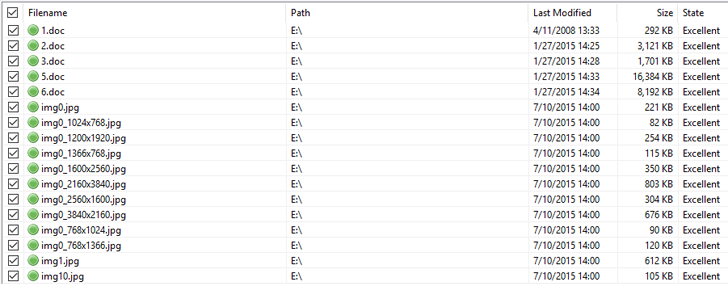

研究人员表示,如果没有解密密钥,存储在桌面或文档文件夹等重要文件夹中的文件就无法恢复,因为WannaCry的设计目的是在删除之前用随机数据覆盖原始文件。

然而,研究人员注意到,存储在系统驱动器重要文件夹之外的其他文件可以使用数据恢复软件从临时文件夹中恢复“原始文件将被移动到%TEMP%\%d.WNCRYT(其中%d表示一个数值)。这些文件包含原始数据,不会被覆盖,”研究人员说。

从非系统驱动器恢复文件

研究人员还发现,对于非系统驱动器,WannaCry勒索软件会创建一个隐藏的“$RECYCLE”文件夹,并在加密后将原始文件移动到此目录中。只需取消隐藏“$RECYCLE”文件夹,即可恢复这些文件。

此外,由于WannaCry代码中存在“同步错误”,在许多情况下,原始文件仍保留在同一目录中,因此受害者可以使用可用的数据恢复软件恢复不安全删除的文件。

编程失误:WannaCry受害者的新希望

WannaCry代码中的这些编程错误给许多受害者带来了希望。

卡巴斯基实验室在周四发布的一篇博客文章中写道:“如果你感染了WannaCry勒索软件,你很有可能能够恢复受影响计算机上的许多文件”。“代码质量非常低”。

“要还原文件,可以使用可用的免费数据恢复实用程序”。

法国研究人员阿德里安·吉尼特(Adrien Guinet)和本杰明·德尔比(Benjamin Delpy)首先使受WannaCry感染的文件得以恢复,他们制作了一个免费的WannaCry解密工具,可在Windows XP、Windows 7、Windows Vista、Windows Server 2003和Server 2008上运行。

WannaCry流行病袭击全球计算机已经快一个月了,但这一自我传播勒索软件背后的黑客尚未确定。该勒索软件利用泄露的NSA Windows SMB漏洞EternalBlue和DoublePulsar。

尽管警方和网络安全公司仍在继续寻找有关WannaCry运动起源的答案,但黑暗网络情报公司Flashpoint最近表示,根据其语言分析,肇事者可能是中国人。