研究人员警告说,使用分散IPFS网络的钓鱼攻击将增加

研究人员警告称,被称为IPFS的去中心化文件系统解决方案正在成为托管钓鱼网站的新“温床”。

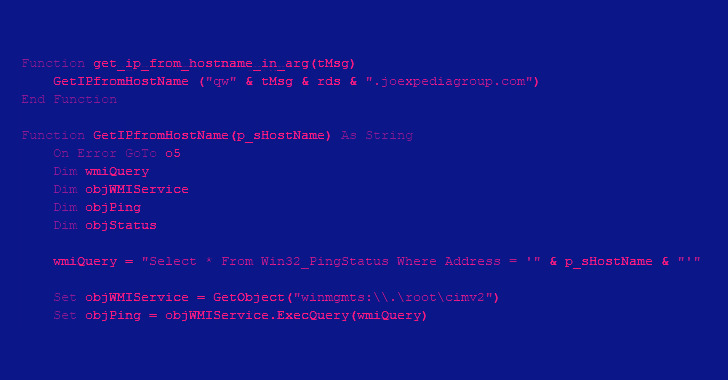

网络安全公司Trustwave SpiderLabs透露了垃圾邮件活动的细节,表示在过去三个月里,它发现了不少于3000封包含IPFS仿冒URL的电子邮件为攻击向量。

IPFS是星际文件系统的缩写,是一种对等(P2P)网络,使用加密哈希来存储和共享文件和数据,而不是传统的客户端-服务器方法中观察到的URL或文件名。每个散列构成唯一内容标识符(CID)的基础。

其想法是创建一个弹性分布式文件系统,允许跨多台计算机存储数据。这将允许在不依赖第三方(如云存储提供商)的情况下访问信息,有效地使其抵抗审查。

Trustwave研究人员卡拉·阿格雷加多(Karla Agregado)和卡特里娜·乌德奎因(Katrina Udquin)在一份报告中表示:“删除存储在IPF上的网络钓鱼内容可能很困难,因为即使在一个节点中删除,也可能在其他节点上可用”。

更为复杂的是,缺乏可用于定位和阻止单个恶意软件内容的静态统一资源标识符(URI)。这也意味着要取缔托管在IPF上的钓鱼网站可能要困难得多。

信任观察到的攻击通常涉及某种类型的社会工程,以降低目标的防护,从而诱使他们点击欺诈性IPFS链接并激活感染链。

这些域提示潜在的受害者输入他们的凭据以查看文档、跟踪DHL上的包或续订他们的Azure订阅,只会将电子邮件地址和密码虹吸到远程服务器。

研究人员说:“IPFS具有数据持久性、强大的网络和很少的监管,可能是攻击者托管和共享恶意内容的理想平台”。

这些发现正值电子邮件威胁形势发生更大变化之际,微软计划阻止导致威胁参与者调整策略以分发可执行文件的宏,从而导致后续侦察、数据盗窃和勒索软件。

从这个角度来看,IPF的使用标志着网络钓鱼的另一个演变,给攻击者提供了另一个利润丰厚的实验场所。

研究人员总结道:“通过使用IPF的去中心化云服务概念,网络钓鱼技术实现了飞跃”。

“垃圾邮件发送者可以通过将其内容托管在合法的web托管服务中,或使用多种URL重定向技术来帮助阻止使用URL信誉或自动URL分析的扫描程序,从而轻松伪装其活动”。

此外,这些变化还伴随着现成网络钓鱼工具的使用;一种被称为网络钓鱼即服务(PhaaS)的趋势&8211;这为威胁行为者通过电子邮件和短信发起攻击提供了一种快速简便的手段。

网络安全公司IronNet本周透露,事实上,上个月发现的一场大规模活动是利用一个名为Robin Banks的四个月前的PhaaS平台,从澳大利亚、加拿大、英国和美国的知名银行的客户那里掠夺凭证和窃取财务信息。

研究人员说:“虽然骗子使用该工具包的主要动机似乎是出于财务上的考虑,但该工具包也会在受害者进入网络钓鱼登录页面后询问他们的谷歌和微软凭据,这表明更高级的威胁行为者也可能会使用该工具包,以获得最初进入公司网络的勒索软件或其他入侵后活动的权限”。