技术支持骗局仍然存在并在踢

图片:土坯股票

图片:土坯股票

技术支持骗局,有时也称为“技术支持骗局”,是一种在线欺诈,骗子通常通过电话到达目标,并假装提供技术支持服务。欺诈者使用社会工程技巧,说服目标通过远程访问工具提供对其计算机的访问权限,并假装解决严重的计算机问题,例如危险的恶意软件感染或数据盗窃。一旦完成,欺诈者就会向受害者收取虚假服务费用。这种欺诈行为自 2008 年以来就已经存在,但仍然被诈骗集团广泛使用。

技术支持诈骗如何影响用户?

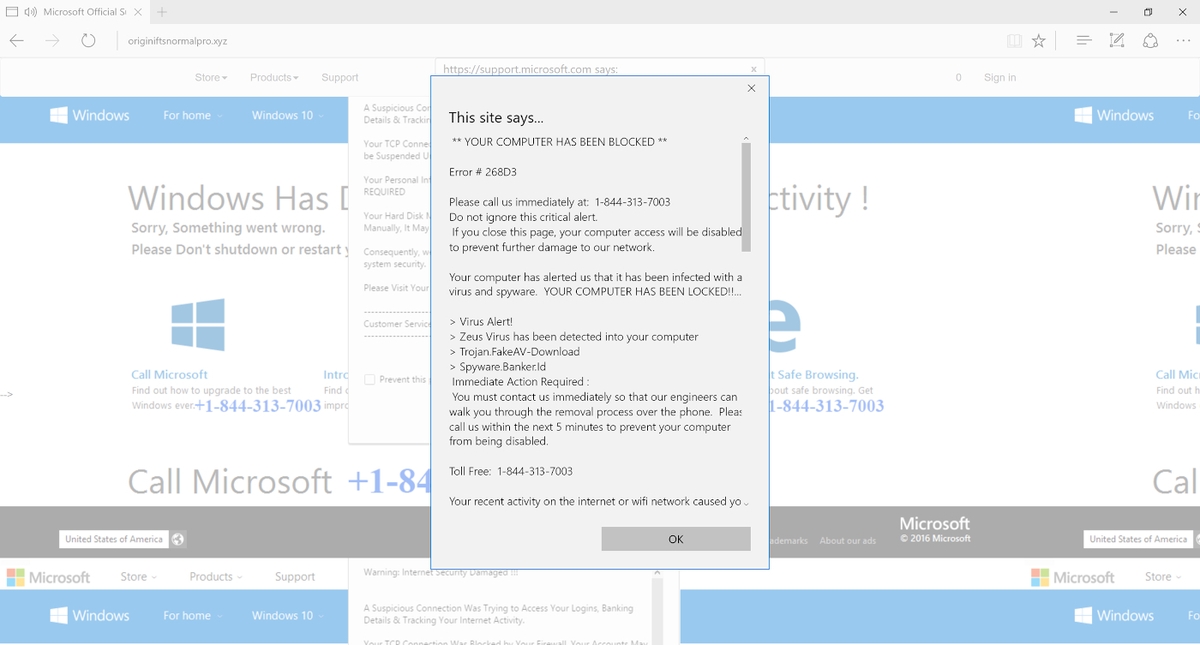

接触用户的最常见方式是将他们带到由欺诈者创建的虚假网站。虚假网站向用户显示一条警报消息,触发社交工程技巧以说服用户拨打电话号码(图 A)。除了虚假的弹窗信息外,一些诈骗网站还使用声音警报或声音来增加用户的压力并让他/她拨打电话号码。

图A

显示警报的假网站,以说服用户拨打电话号码来修复假的严重警报。图片:微软

显示警报的假网站,以说服用户拨打电话号码来修复假的严重警报。图片:微软

一些技术支持诈骗也一直在使用电子邮件甚至 SMS 消息,但成功率明显低于直接显示在用户屏幕上的警报。

McAfee 最近报告的另一种技术包括创建 Twitter 或其他社交媒体帐户,伪装成合法的技术支持网站,并使用主题标签来提高可见度,并吸引毫无戒心的用户访问他们的虚假网站,这些虚假网站有时看起来非常有说服力并模仿官方网站。

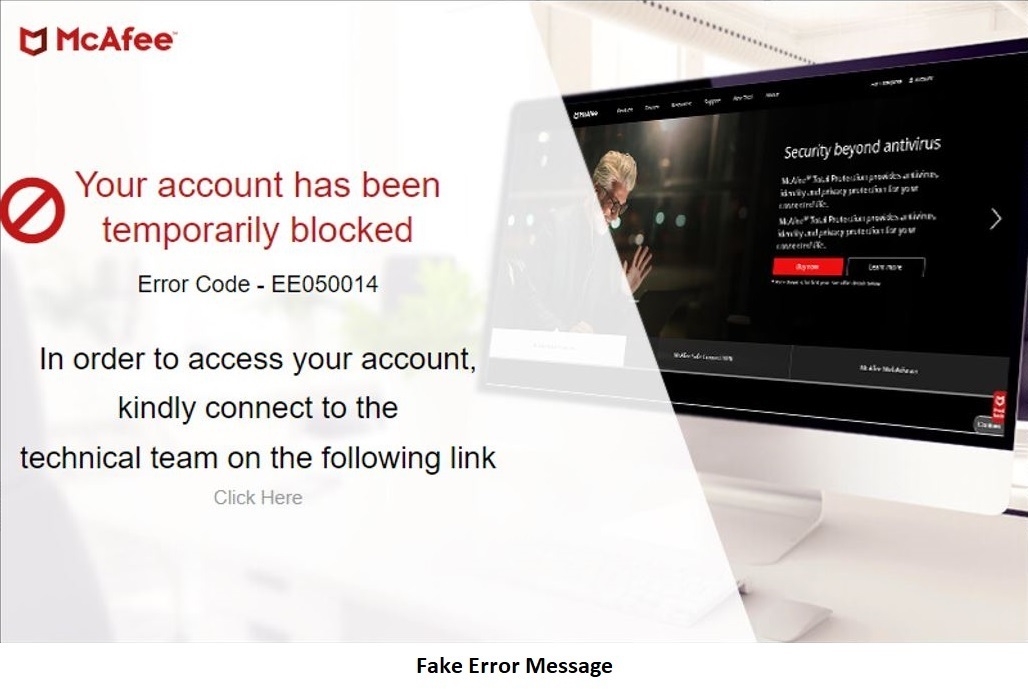

例如,一些欺诈性网站使用 McAfee 徽标或其他公司徽标,邀请用户单击登录或激活链接(图 B)。单击后,它会询问用户的用户名、密码和电话号码。在此步骤之后,他们会显示错误提示用户致电技术支持服务或单击聊天框链接以启动诈骗者与目标之间的联系。

图B

骗子创建的虚假网站显示的虚假错误消息。图片:迈克菲

骗子创建的虚假网站显示的虚假错误消息。图片:迈克菲

访问目标计算机

诈骗者的下一步是设法获得对用户计算机的完全访问权限,以帮助他/她。

为了实现这一目标,诈骗者要求用户输入特定的 URL 或将其从聊天框中复制/粘贴到他们的浏览器中。该链接指向一个远程访问工具的下载,诈骗者要求用户安装和运行该工具。一旦完成,诈骗者就可以访问计算机。

用于远程访问的软件通常是合法的软件,如 TeamViewer、LogMeIn、AnyDesk 或 AweSun。

欺骗用户

诈骗者经常使用非常专业的词语,以加强专业人士的感觉,并使目标完全相信他们的每一个字。

此外,一旦他们获得了对计算机的控制权,他们就会向用户展示非常图形化的交互,这让用户相信他们是伟大的专业人士,并且在计算机上做出了令人难以置信的动作。

诈骗者可能会使用一些大多数用户通常不理解的命令行,例如列出目录或键入简单的命令。

McAfee 报告说,一些诈骗者还会在 Windows 任务栏中添加他们的电话号码(图 C),这很聪明,因为用户可能会在以后打电话给他们以解决另一个计算机问题,无论是真的还是假的。

图C

骗子在受害者的 Windows 任务栏中添加了虚假的技术支持电话号码。图片:迈克菲

骗子在受害者的 Windows 任务栏中添加了虚假的技术支持电话号码。图片:迈克菲

软件安装

一些诈骗者在受害者机器上安装更多软件,假装安装额外的安全软件。该软件通常没有其他目的,只是让用户相信计算机正在维修。

他们还可能安装真正的免费安全软件,让用户相信它纠正了一些错误。

最后一步

在这一点上,诈骗者已经对受害者进行了充分的社会改造,使其相信他/她纠正了计算机上的一些重大错误或错误。

然后他会要求付款,通常会引导用户到一个网页以完成信用卡付款。

付款金额因诈骗者而异。申请的平均金额约为 300 美元。

其他技术支持诈骗风险

一般来说,技术支持诈骗者正在寻找容易的钱,并从支付假计算机支持的用户那里获得。

然而,一些诈骗者还安装了其他软件,如加密货币矿工、银行木马或凭证窃取软件。

此外,在大多数情况下,用户在付款时仍然让欺诈者远程连接到计算机,因为欺诈者帮助用户付款。然后,欺诈者拥有用户的所有信用卡信息,并可能欺诈性地使用信用卡信息,以获取额外的金钱收益。

骗子也可能稍后在计算机上再次出现,并可能在用户的屏幕上出现新的虚假错误,并再次让他为一些技术支持服务付费。

如何防范这种威胁?

首先,用户不应该拨打弹出窗口提供的号码。相反,用户应该使用他使用的安全软件中的技术支持电话号码,或者如果他是公司的员工,则应该使用官方技术支持热线。

诈骗者可能会使用虚假的来电显示看起来像本地企业或受信任的公司,并且此类呼叫中的电话号码永远不应被信任。

如果您认为自己在某个时候被骗了,则需要立即采取措施:

- 要求您的信用卡公司撤销向诈骗者支付的费用。还要检查您的银行帐户是否有任何您不批准的费用。

- 断开机器与互联网的连接并运行安全软件和防病毒工具,以摆脱诈骗者植入的任何可能的恶意软件。

- 从系统中删除任何合法的远程控制软件。

- 更改每个计算机帐户密码。如果计算机是计算机网络的一部分,请联系系统管理员,以便他/她可以对整个网络上的入侵和恶意软件进行全面检查。

披露:我为趋势科技工作,但本文中表达的观点是我的。