基于 5G 网络的垂直行业专用安全保障方法探讨

摘 要:

2019 年 6 月,5G 牌照的发放标志着我国正式进入了 5G 发展元年,经过两年多的发展,我国已基本建成了覆盖全国的商用 5G 网络。随着 5G 业务的深入应用,5G 与垂直行业的融合创新不断涌现。针对商用 5G 网络在满足高安全垂直行业用户敏感业务方面存在的安全保障能力不足的问题,结合第三代合作伙伴计划(3rd Generation Partnership Project,3GPP) R15 标准中提出的安全机制和安全能力现状,描述了商用 5G 网络在满足高安全垂直行业应用时需要注意的安全需求,并针对这些需求提出了一些可能的解决途径和方法。该研究可以为构建基于商用 5G 网络的垂直行业专用切片提供安全指导。

5G 通过在统一的网络基础设施之上构建多个虚拟化逻辑网络切片的方式,来满足工业控制、健康及智慧医疗等垂直行业的差异化需求。通过研究智慧交通、智能电网、智能家居、智能医疗、信息消费等不同的垂直行业,发现不同行业对 5G 网络的安全需求是不同的,甚至可能是相悖的。因此,5G 网络需要根据不同的安全需求提供可定制和差异性的安全能力,并针对特殊安全要求,采用专用的安全增强措施,满足不同行业应用的差异化安全需求。

本 文 从 第 三 代 合 作 伙 伴 计 划(3rd Generation Partnership Project,3GPP)的国际标准 R15 TS 33.501《5G 系统安全架构和过程》中对普通垂直行业的安全需求的研究出发,首先分析和研究该标准对其提出的安全需求的满足程度和安全性保障方法,其次总结针对高安全垂直行业需要提高关注的安全需求及问题,最后提出相应的解决办法和途径。

1、3GPP 提出的垂直行业用户安全需求

3GPP 作为全球范围内主导商用 5G 网络标准化工作的组织,自 5G 网络概念提出之日起,就认识到:随着跨行业、跨领域的融合创新的不断深入,垂直行业用户将是 5G 网络的重要服务对象。如果说长期演进(Long Term Evolution,LTE)是针对个人用户(2C)的话,那么 5G 更像是在 2C 的基础上扩展到针对行业用户(2B)的领域,因而对 5G 移动通信技术也提出了更高的要求。

3GPP 定义了 5G 网 络 的3种典型应用场景 :增强移动宽带(enhanced Mobile Broadband,eMBB)、海量机器类通信(massive Machine Type Communication,mMTC)和超可靠低时延通信(ultra-Reliable and Low Latency Communications,uRLLC)。eMBB 聚焦对带宽有极高需求的业务,满足人们对于数字化生活的需求,例如高清视频(High Definition Video,HDV)、虚拟现实(Virtual Reality,VR) 和 增 强 现 实(Augmented Reality,AR)等领域。mMTC 覆盖对于连接密度要求较高的场景,满足人们对于数字化社会的需求,例如智慧城市、智能农业、环境监测等领域。uRLLC 聚焦对时延极其敏感的业务,满足人们对于数字化工业的需求,例如自动驾驶 / 辅助驾驶、工业控制、远程医疗等。同时,在 5G 网络的定义和规范建立过程中,需要针对这 3 种业务场景的不同安全需求提供差异化的安全保护机制,否则不安全的 5G 网络将不能被全球所接受。

我国的 IMT2020 推进组作为 3GPP 组织的主要成员,深度参与了 5G 标准化方面的工作,近年发布了多篇 5G 网络安全和 5G 与垂直行业应用相关的技术白皮书,他们认为上述 3 种应用场景中存在安全需求上的差异:(1)eMBB 在不同的应用场景有不同的安全需求,同一个应用场景中不同业务的安全需求也有所不同。例如,VR、AR 等个人业务只要求对关键信息的传输进行加密,而对于行业应用可能需要对所有环境信息的传输进行加密。5G 网络可以通过扩展 LTE 安全机制来满足 eMBB 场景所需的安全需求。(2)mMTC 场景中存在多种多样的物联网设备,其中有面向物联网种类繁杂的应用和成百上千亿的连接,因此 5G 网络需要考虑其安全需求的多样性。在 5G 网络中,需要降低认证和身份管理方面的成本(如采用群组认证 等),以支撑物联网设备的低成本和高效率海量部署。同时,5G 网络还需要通过一些安全保护措施,如轻量级的安全算法、简单高效的安全协议等,来保证计算能力低且电池寿命需求高的物联网设备的能源高效性。(3)uRLLC 场景要求业务在做到低时延和高可靠的同时要保证安全。例如,车联网业务中既要保证高安全的通信,又要保证高级别的安全保护措施不能额外增加通信时延。

因此,高安全的 5G 网络如果要实现超低时延,需要在端到端传输的各个环节进行一系列安全机制优化,如优化接入过程身份认证时延、优化数据传输安全保护带来的时延等。因此,IMT2020 认为:面对不同应用场景,5G网络需要一个统一的、灵活的、可伸缩的网络安全架构,来满足不同应用的不同安全级别的需求,即5G 网络需要一个统一的认证框架,以支持多种应用场景的网络接入认证,如终端设备认证、签约用户认证、多种接入方式认证以及多种认证机制等。同时,5G 网络应支持伸缩性需求,即在网络横向扩展时,需要及时启动安全功能实例来满足增加的安全需求,并且在网络收敛时需要及时终止部分安全功能实例来达到节能的目的。另外,5G 网络应支持按需部署的用户面数据保护,即根据 3 大业务类型的不同,部署相应的安全保护机制。

以上各种安全需求经过 3GPP 的 SA3 工作组历 时 数 年 的 持 续 性 讨 论 后, 于 2018 年 6 月 推 出了第一个正式涵盖 5G 独立组网模式的安全规范TS33.501,并一直持续更新。

2、相关标准提出的安全性保障方法

与 LTE 偏向 2C 领域不同,5G 移动通信技术的适用范围从 2C 演进拓展至 2B 领域。3GPP 针对已知的 LTE 协议漏洞付出了大量的努力,如在防范国际移动用户标识符(International Mobile Subscriber Identity,IMSI)捕获器 Stingrays 这一方面。因此,3GPP TS33.501[6] 一方面在 5G 标 准中新引入了用户 永 久 标 识 符(Subscriber Permanent Identifier,SUPI) 和 用 户 隐 藏 标 识 符(Subscriber ConcealedIdentifier,SUCI)的概念,并且在 5G 规范中引入了 基 于 公 钥 基 础 设 施(Public Key Infrastructure,PKI)的安全体系结构,允许验证和鉴别源自 5G 核心网的控制面消息(Control Plane Messages)。另一方面,5G 毕竟有不同于 LTE 的架构和技术特征,为此,TS33.501 重新描述了商用 5G 网络的安全架构,涵盖了对终端、基站、关键网元的用户面和控制面的机密性及完整性的要求,对密钥派生结构的要求,对密码算法及算法选择的要求,对安全相关的服务接口(Service Based Interface,SBI)的要求,还有对终端与 5G 网络之间的各种关键流程的安全性规定,如主认证、二次认证、非接入层(Non Access Stratum,NAS)握手等关键流程中的安全性机制,以及对安全可视化的要求等。这些要求囊括了商用 5G 网络的方方面面。

总的来说,TS33.501 认为 5G 网络应提供的安全性保障可以概括如下:(1)5G 移动网络需要实现类似于 LTE 系统的安全架构,但需要解决一些 LTE 系统遗留的安全问题 ;(2)5G 移动网络需要在建立信任和安全性方面较 LTE 系统有明显的提升,以应对 5G 灵活、丰富的应用场景和急剧增多的参与角色,包括满足垂直行业应用场景的要求。

但是,3GPP 对 5G 系统提出的安全性考虑是针对其提出的 3 种典型应用场景进行分析,能够满足一般商业主体的垂直行业用户的安全需求,但对于某些安全性要求较高的垂直行业乃至特殊行业用户的安全需求考虑仍不够细致。

3、高安全垂直行业特殊安全问题

一些具有重要经济、社会和国家利益的垂直行业,例如关系国计民生的党政军组织机构,金融、能源、电力等行业,对安全性要求较高。在使用商用 5G 网络承载自身敏感业务时,3GPP 标准所提供的安全机制就无法满足上述领域或行业较高的安全需求,而且如果沿用 3GPP 标准不做改进,这些高安全需求用户使用 5G 网络的场景将大为受限。因此,这些领域对5G 网络有新的安全性需求,具体如下文所述 。

3.1 网络虚拟资源的安全

传统网络网元的保护很大程度上依赖于对物理设备的安全隔离,而 5G 将实现接入网与核心网的虚拟化,因此在网络虚拟化基础设施可信运行的前提下,还需要确保高安全垂直行业切片虚拟资源的受控使用与合规监控。

3.2 网络切片安全隔离

虚拟化环境下,攻击者可以利用切片资源容量的弹性特性从一个切片发起向另一个切片的攻击,消耗其他切片的资源,从而导致这些切片资源不足,也可以在非法接入一个切片之后,窃取该切片的信息。因此对于高安全垂直行业切片,在网络资源隔离的基础上还需要保证切片之间的安全隔离。

3.3 网络切片安全能力定制

网络切片需要为不同业务提供差异化的安全服务,需要解决切片内虚拟安全能力部署、切片安全管理、切片资源的受控合法使用等难题。

3.4 网络切片接入的安全

用户在网络切片选择过程中使用的隐私信息可能被拦截或监听,非授权的终端可能会进入网络切片中消耗切片资源或窃取信息,不安全的接入可能导致不同类型的攻击行为,因此必须保证终端与服务接入切片的安全性。

3.5 业务传输安全增强

基于对传统移动公网的不信任,当前特殊行业采用了构建移动专网的方式满足高安全业务的保障需求,这造成了大量重复建设和资源的浪费,因此急需在 5G 网络开放环境和共享资源的条件下,从物理资源的分配和隔离、网络切片安全防护、接入认证和授权、用户行为监控与审计等方面采取安全增强措施,为特殊行业高安全业务提供符合需要的安全保障。

3.6 切片安全运营管理

高安全行业用户更希望能够自己管理和维护高安全业务及其依赖的网络资源,除了能够更好地管理使用业务的用户和业务产生的数据,更重要的是发生攻击事件时,能够迅速掌握情况,采取措施降低业务运行的风险。

3.7 用户隐私保护

高安全行业移动业务将产生大量的敏感信息,传统 2G、3G、4G 移动网络分段式的安全机制存在信息泄露风险,再加上 5G 引入的虚拟化技术打破了原有通信实体的物理安全隔离优势,需要在 5G开放网络环境之上,采取措施保证特殊行业用户的隐私安全。

4、解决途径及思路

为解决高安全行业的特殊需求,需要从网络切片安全构建、安全隔离、安全访问、安全资源服务化、业务安全传输、切片管理以及用户隐私保护等角度进行针对性设计。

4.1 解决思路

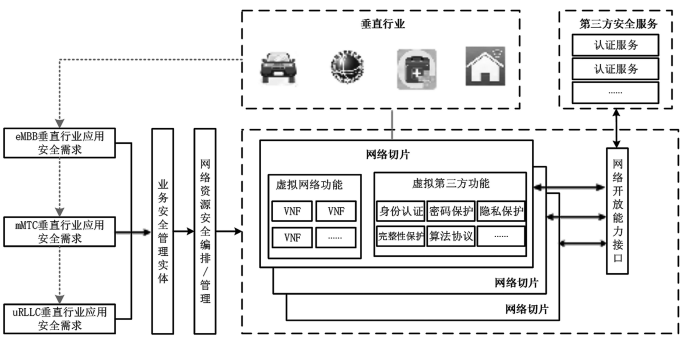

本文提出一种通用的解决思路,针对具体的问题,可以在该思路下增加具体的技术途径来进行安全增强,满足高安全垂直行业特殊安全需求,解决思路如图 1 所示。

图 1 5G 对垂直行业安全需求的解决思路

通过利用 5G 网络提供的服务编排接口和能力开放机制,高安全垂直行业可以将自己的需求,包括建设部署和运营管理要求、安全保密需求和要求、功能性能需求等,通过与运营商签约,形成 一 系 列 强 制 性 约 束, 例 如 资 源 分 配 和 使 用 规范、安全保密协议和算法、建设部署模式和运营管理方式等。通过运营商的网络功能虚拟化管理和编排器(Management and Network Orchestration,MANO),形成专用切片模板。

利用 5G 网络提供的服务编排接口和能力开放机制,高安全垂直行业还可以对模板的安全性进行深入的检查:检查是否使用指定的网络计算存储资源、物理基础设施、转发路径,以及是否在需要的位置通过能力开放接口使用专用的安全保密服务等;通过切片实例化过程,将专用切片的资源进行实例化,高安全垂直行业对切片的实例化过程进行安全性检查;在切片实例化并运行后,高安全垂直行业对切片使用的资源、安全服务等进行全面的符合性审查,确保专用切片满足行业应用的相关需求和要求。

在专用切片的生成中,安全保密服务发挥着至关重要的作用:提供高安全垂直行业专用的安全服务,用以替换通用 5G 网络中存在安全威胁或攻击的协议、算法或基础设施;在切片生成和编排过程中,提出对安全的要求和架构设计约束,对切片编排和实例化过程进行安全监管和审计;在专用切片运行过程中,对切片的安全状态进行监控,并对切片的安全策略进行动态调整,及时发现各种威胁,确保专用切片全生命周期的安全。

4.2 技术途径

针对前面提出的具体需求,在技术途径上可以从两个大的方面来实现:针对那些通过运营商提供的安全策略就可以满足的特殊需求,主要通过切片的需求定制来形成专用的切片安全策略,从而形成与普通切片不一样的差异化安全机制;对于运营商无法满足的特殊需求,则可以通过能力开放平台提供的服务嵌入,将垂直行业的专用安全服务通过第三方服务嵌入或服务编排的方式,将垂直行业的专用安全服务嵌入切片的运行逻辑和实例化中,从而利用行业的专用安全协议、算法或安全服务替换运营商提供的通用安全组件,解决行业的特殊安全问题。

4.2.1 需求定制

需求定制为垂直行业的差异化安全能力的定制提供了技术支撑,其目的在于使垂直行业的需求影响运营商的能力提供策略,主要是指特殊行业和一般的垂直行业用户,以差异化需求(包括网络能力需求、安全性需求)作为牵引,针对网络资源编排与管理,特别是针对特殊行业用户的安全能力需求,对运营商提要求,同时指导运营商为垂直行业和特殊行业用户切割出特定逻辑资源,即划分出专门网络切片,为垂直行业提供差异化能力。

4.2.2 服务嵌入

服务嵌入的目的在于,运营商通过能力开放机制,以更灵活的方式让垂直行业的第三方能力能够嵌入5G 网络切片的整体能力中。参与 5G 网络切片的第三方能力主要包括第三方认证和专用安全服务嵌入等。

(1)第三方认证与授权服务功能

在传统移动通信网络中,运营商会采用基于认证和密钥协商(Authentication and Key Agreement,AKA)的双向认证和密钥协商机制,实现对用户设备附着网络的第一次双向认证以及密钥分发。为了支持垂直行业的差异化需求,5G 为垂直行业提供基于 AKA 的普适性以及切片内基于第三方定制性的两种灵活组合机制的认证与授权服务功能:一是,用户设备的认证与授权都基于运营商,而第三方进行二次认证,并提供额外的授权信息;二是,用户设备的认证与授权都基于第三方完成。这两种模式可以作为高安全垂直行业自己控制的认证和授权方法,实现对接入用户和用户行为的强控制,满足行业特殊的用户接入安全要求。

(2)第三方专用安全服务嵌入

Architecture5G 以服务为核心的服务化架构(Service Based ,SBA[10])为第三方服务参与 5G 网络切片的功能定制带来了契机,因此特殊行业安全功能也能够通过这种模式加入 5G 网络切片的功能集成中。在 SBA 架构下,作为第三方能力的安全服务功能可以通过标准的总线接口挂接到服务总线上,也可以开发包含专用算法或协议的第三方专用标准网元,例如专用鉴权服务器功能(Authentication Server Function,AUSF)。此外,通过服务编排,可以实现第三方安全服务的透明融入,还可以通过合理设计编排,增加行业专用的安全服务功能,例如隐私保护、切片安全接入、切片安全能力定制等,从而达到专用安全的目的。

5结 语

5G 移动通信系统需要满足千倍流量增长、降低时延、海量设备连接的网络发展需要,需要支持异构网络融合和增强移动宽带、高可靠低时延以及低功耗大连接等应用场景,需要为物联网(Internet of Things,IoT)、垂直行业应用提供差异化的服务。服务于垂直行业的需要是 5G 标准开发的最重要目标之一,为此 5G 在无线传输和网络方面进行大量创新,引入了 SBA 架构、网络切片、能力开放等大量新技术或新特性,最大限度满足垂直行业的差异化要求。本文对垂直行业安全性的差异化要求进行了研究,在利用 5G 自身提供的能力基础上,提出了满足行业专用安全性要求的一般性解决途径,可以为垂直行业 5G 专用切片的构建提供参考借鉴。

引用本文:董兴辉 . 基于 5G 网络的垂直行业专用安全保障方法探讨 [J]. 通信技术 ,2022,55(2):236-240.