Log4Shell漏洞已经被修补好了吗

近日,安全厂商发现一个最新的后门程序正在网络上传播,企图感染尚未修补Log4j漏洞的Linux装置。

自去年被安全研究人员揭露后,Log4j漏洞已经被Elknot、Gafgyt、Mirai、Tsusnami/Muhstik等各种恶意程序用来发动攻击。今年2月,安全厂商的诱捕系统又拦截到利用Log4j漏洞传播的恶意ELF文件。基于其使用的文件名、XOR加密算法和20 字节的 RC4 算法密钥长度,将之命名为“B1txor20”。

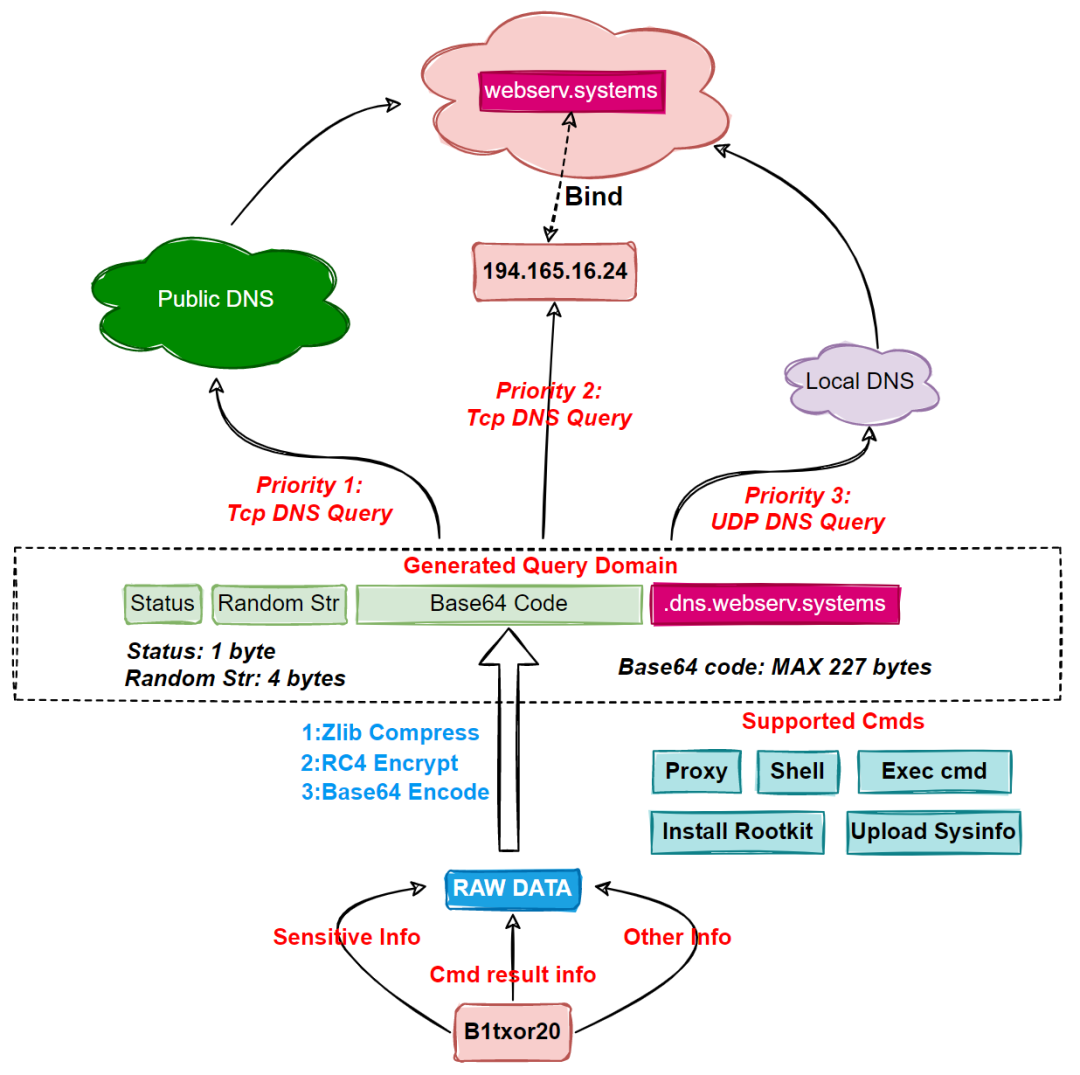

简而言之,B1txor20是一个Linux平台的后门程序,利用DNS Tunnel技术建立C&C服务器的通信连接。DNS Tunnel攻击是将资料及其他程序或协议编码成DNS查询,用于在DNS服务器上植入恶意程序,进而远程控制。

B1txor20基本流程

研究人员共拦截到4个B1txor20样本,总共支持约15项功能,主要功能除了传统后门程序的Shell程序、执行任意指令、上传敏感信息功能外,还能打开Socket5 proxy、下载和安装Rootkit。从其行为来看,B1txor20除了能利用DNS Tunnel建立C&C信息通道、支持直接连接或中继传输外,也能使用ZLIB压缩、RC4加密、BASE64编码来保护对外流量。它主要的攻击目标是ARM、X64 CPU架构的Linux系统。

虽然B1txor20作者开发了许多功能,但目前大多尚未投入使用,有些功能更是存在bug。研究人员认为B1txor20未来还会持续改进,并根据攻击目的启用新功能,或演化出新的版本。他们发现恶意程序作者竟然申请了一个长达6年的网域,推测是想大干一场。

这是最新一个锁定Linux系统Log4j漏洞的恶意程序。去年12月,曾被揭露的Mirai、Tsunami/Muhstik以及Linux恶意软件SitesLoader对Linux装置发起攻击。