只需输入一串字符就能让谷歌文档崩溃

谷歌文档(Google Doc)是谷歌旗下最流行的在线文档编辑和协作工具之一,也是谷歌云服务的招牌之一。

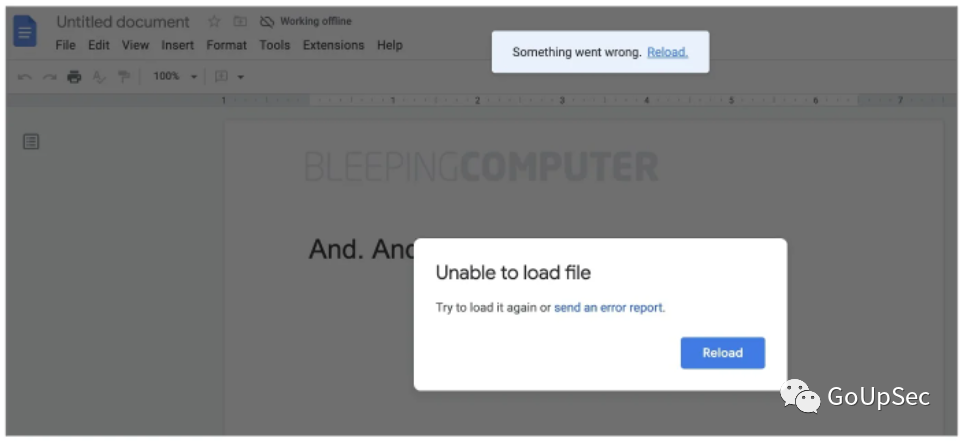

但是本周五有用户在谷歌文档的技术支持论坛中发帖称,当在谷歌文档在线文字编辑器打开的文档中输入一串单词(And.And.And.And.And.And.),且语法检查功能开启时,会触发谷歌文档的一个漏洞导致程序崩溃(下图):

崩溃的后果很严重,用户可能无法重新访问文档,因为这样做会再次触发崩溃。

根据Bleepingcomputer的报道,谷歌表示已经意识到这个错误并正在修复。在官方解决方案出来之前,我们在下面分享一个解决方法。

谷歌文档用户Pat Needham在谷歌文档技术支持论坛上首次报告了该问题:

“我只在谷歌浏览器中试过,文档来自三个不同的谷歌账户(个人账户、G Suite Basic账户和可能是企业账户的工作账户)。这三个账户都遇到了同样的问题。”用户写道。

“它区分大小写。所以尝试使用'and.and.and.and.and.and.'不会导致它崩溃。”

虽然Needham首次公开报告了这个错误,但似乎这个问题最初是由Eliza Callahan发现的,后者在使用谷歌文档写小说的过程中发现了该问题。

根据BleepingComputer的测试中,该漏洞可在macOS Monterey上运行的最新版本的Chrome网络浏览器上成功重现。

测试人员创建一个了新的谷歌文档输入那串导致问题的字符串并刷新了页面后,开始收到以下错误消息,并且无法进一步查看或编辑文档:

- Google Docs在看到这些字符串时崩溃

- Google Docs在看到“And.And.And.And.And.”时崩溃。

这个漏洞还得到了其他运行Firefox 99.0.1浏览器用户的证实。

另一位用户Sergii Dymchenko发现输入“But.But.But.But.But.”也会引发了同样的故障。一些用户还进一步发现,将字符串中的And替换成“Also,Therefore,And,Anyway,But,Who,Why,Before,However”中的任何一个单词都会引发同样的故障。但用户可以通过谷歌文档手机端应用程序删除字符串来“恢复文档”。

5月6日下午,谷歌似乎修复了漏洞,故障已经无法重现,但谷歌并未公布具体技术细节。