SHELLPUB完整检测冰蝎4.0

首先出场的是我们的红方选手:冰——蝎!(现场响起掌声和尖叫声,看来冰蝎的粉丝非常多)

冰蝎是最流行的Webshell管理工具之一,也许没有之一。跟第一代WebShell管理工具“菜刀”相比,冰蝎的流量是加密的,特征更不明显,能有效规避流量设备的检测。

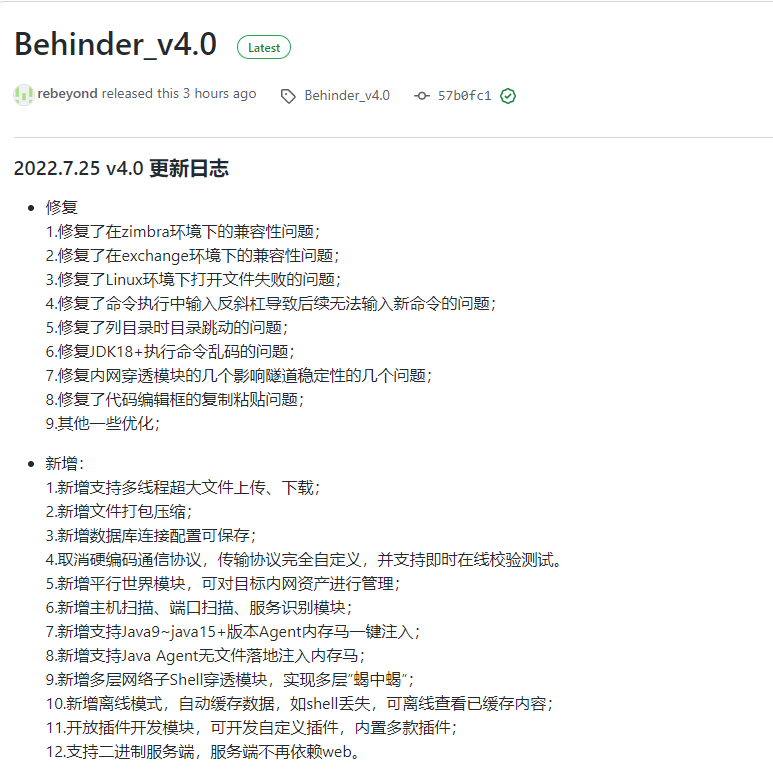

冰蝎客户端用Java开发,管理端跨平台,支持ASP/ASPX/JSP/PHP多种环境,是一款非常优秀的WebShell管理工具。在4.0版本中,更是支持Java Agent 无文件落地地注入木马,也就是俗称的“内存马”。

关于河马ShellPub

河马ShellPub专注于WebShell查杀研究,身经百战,倒在它脚下的WebShell不计其数,采用“传统特征+深度检测+机器学习+云端大数据多引擎检测”技术,查杀精度高、误报低。

既有河马扫描器,也有在线查杀,而且两款都是免费产品。

一声锣响(并没有)对阵开始!

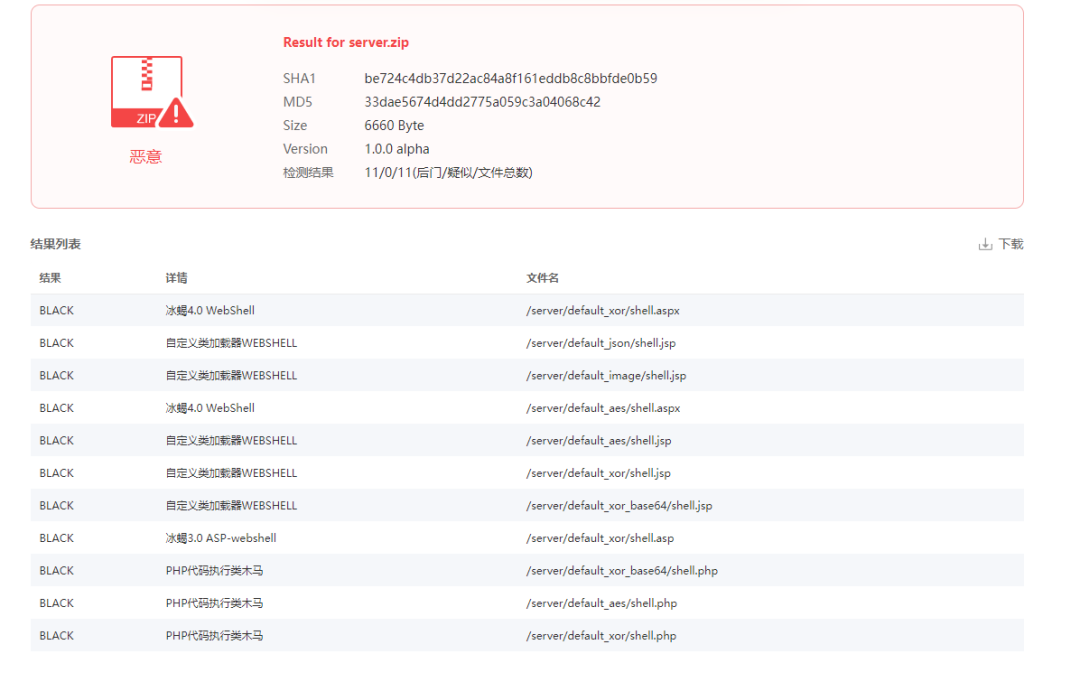

首先是在线查杀,Round 1,Fight!

成功检出。

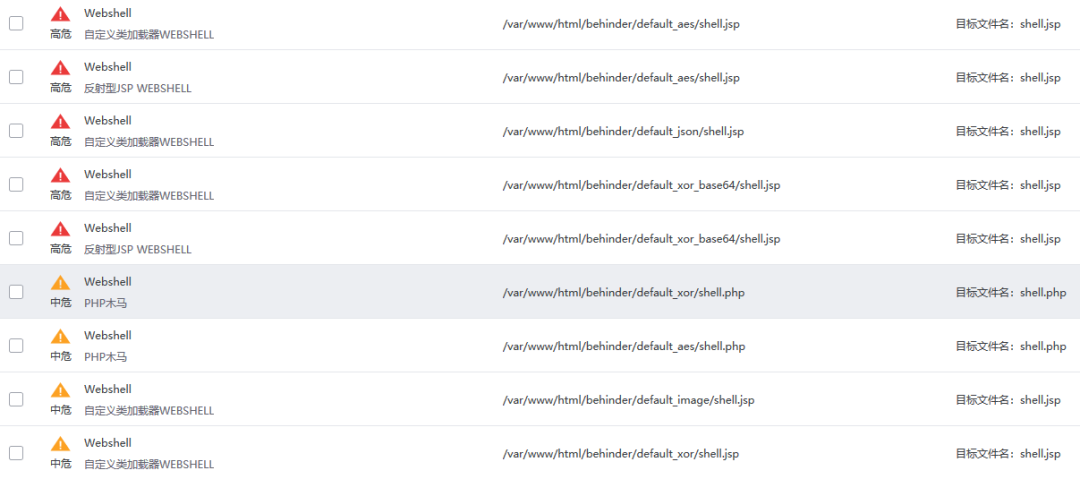

然后是内存马专杀检测:

顺利检测。

接下来是,搭载着ShellPub引擎的OneEDR(微步在线旗下的主机检测与响应产品)尝试检测:

同样顺利检出!

结论:河马ShellPub支持完整检测冰蝎4.0。

相关样本

sha256 md5 描述 6efd0920eda270d01dab8de9060ee847e875ed3fe3627c6ec775efacbba2ae72 638b15cba12dc170d13a91ad4b5e4156 Behinder.jar 5e9f6acdaf21f2f93fceaa18996a58ca34b518b75b61156d19ff24c37ded2191 3ea302b24aca8cd97b3bcd1276c44ca3 json jsp 988596eb5a7f19a2343032c61de3a38632dbc2682ab7e314125cdd1e9533ef50 ad389fc59a29d66e5f44a9354171539f xor php 92368c08ec09b80eb4af6a1ffb7973071ca1d393257f15e99efe1de40aa59c2d 65d87bc16518a4e33e868cb5a0555ffa xor asp 8c655466bf2b340db8166f50b61c233b5e39011dd039d450db2bb368c9e0b48a d041c0181b76c7da83591e07449cac75 xor aspx e87ec0d15c550a7db4b5bcaa6cb8c63c5e8207937a16867e6e8150ddc5d40db7 7c27754711d1f67c94d3cdbc6be9c3d8 xor jsp 988596eb5a7f19a2343032c61de3a38632dbc2682ab7e314125cdd1e9533ef50 ad389fc59a29d66e5f44a9354171539f xor base64 php ce8407de5c86bcc249d0e89c407ece6233c52d4eeed520ff54db6f9bde00eda8 be8aaa55fc45296d40bf332ba762d80c xor base64 jsp af7117c285d449dfcbd5cdd99678dfb9b3807dc183565ac7ed7d6636d4bf15a7 af2687a7d19f0ee52b8f49a475ab8fd0 aes php 210da359b6447889dcdbe205b118e2565e88002016b61b01ac26169232634215 68772cf43532803b28d2aceefa61398d aes aspx 788f6be941d57d3fbe997821d3e021f14a4abc503f8f20454dcc7813c2183b6b bb96d88d130943e0a1e708ac13df4358 aes jsp 9d773f5cbe81e8ceddf90e57814559cea3ae6fcae527635cb5aaa21acf1fcc4d a52e26d8c3286c6005befb60cf2ab63c image jsp |

参考链接

https://www.aqniu.com/vendor/73751.html

https://github.com/rebeyond/Behinder