云威胁防护与安全服务集成优化

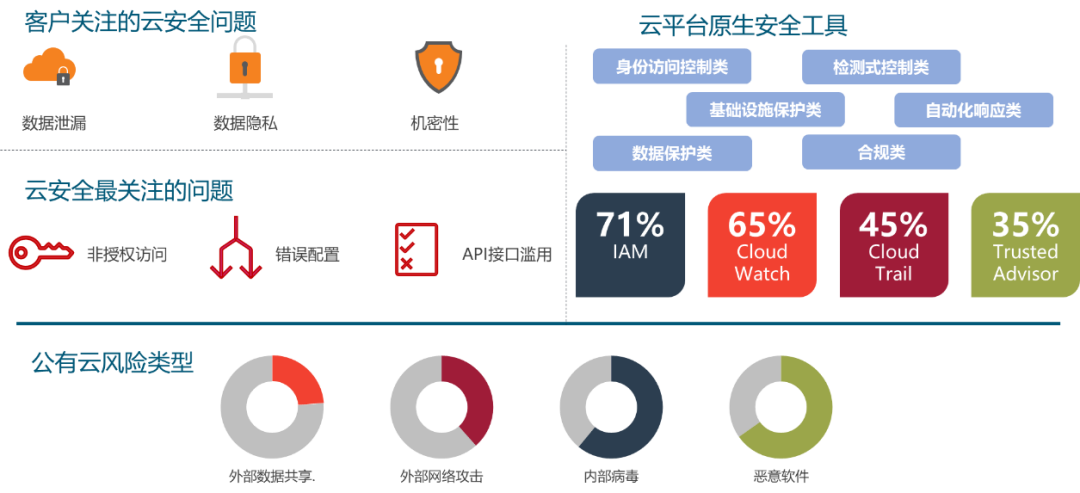

作为一种新的计算模式,云安全面临的挑战是复杂多样的,其主要体现在以下几方面:

- 虚拟化安全问题

- 云计算的数据安全问题

- 云计算中应用的安全问题

- 云计算用户的安全问题

- 云计算服务使用的安全问题

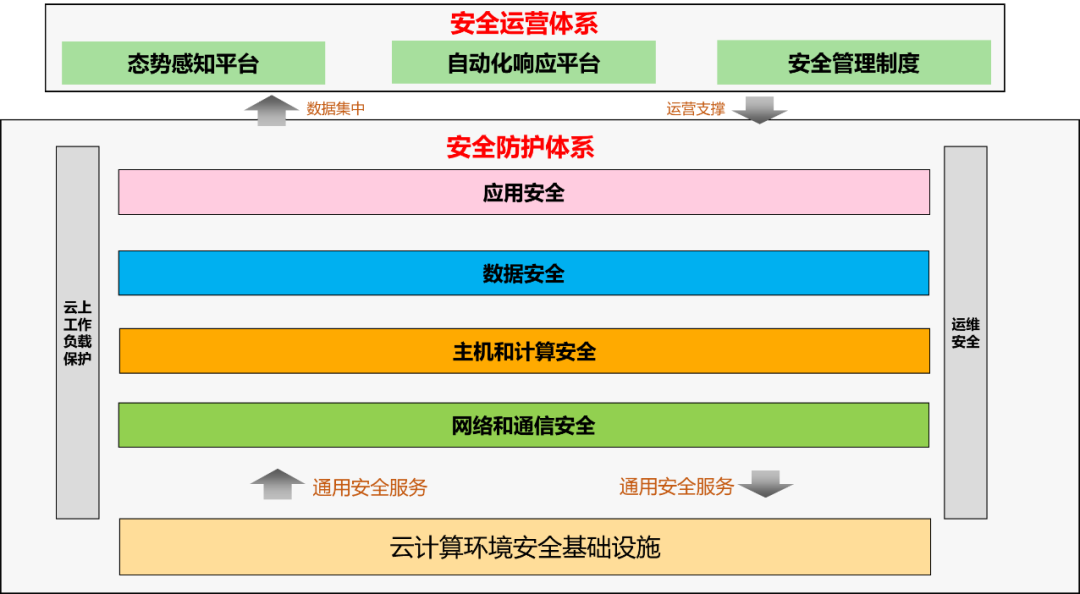

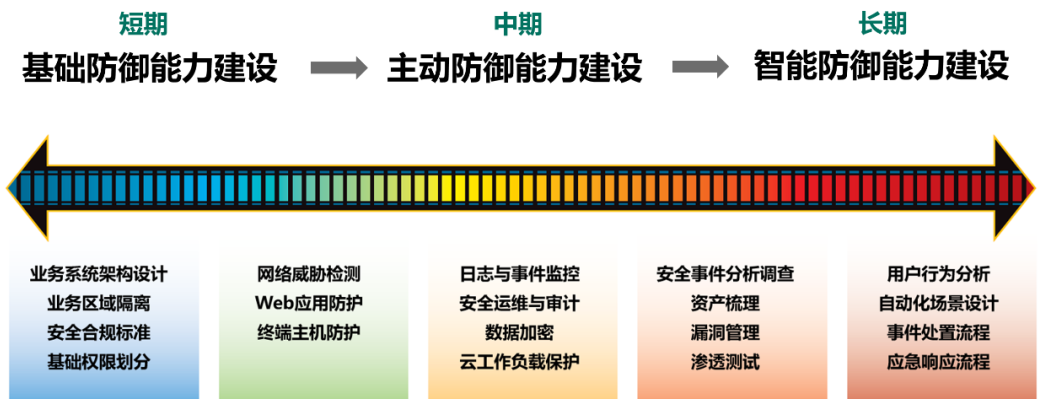

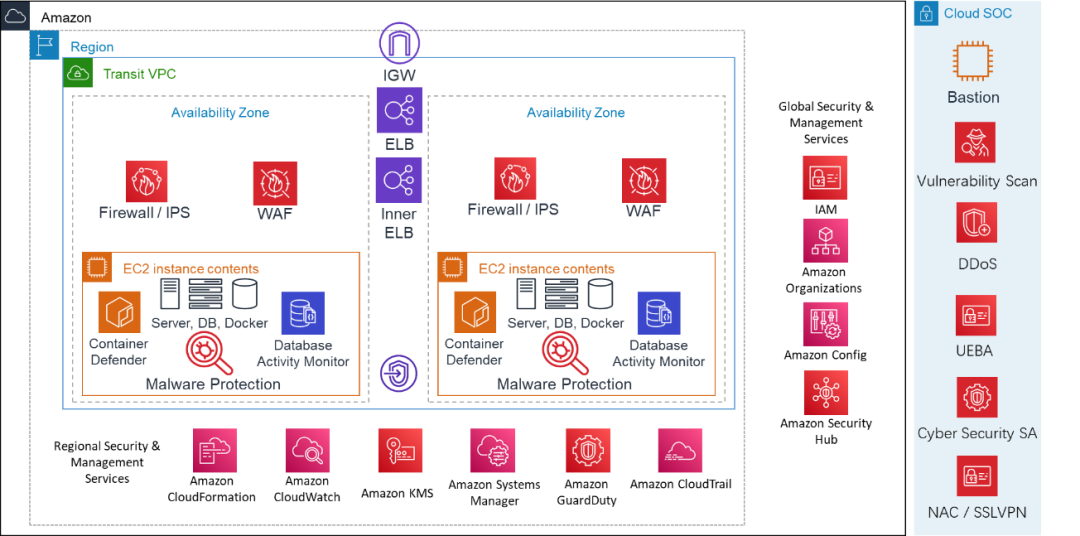

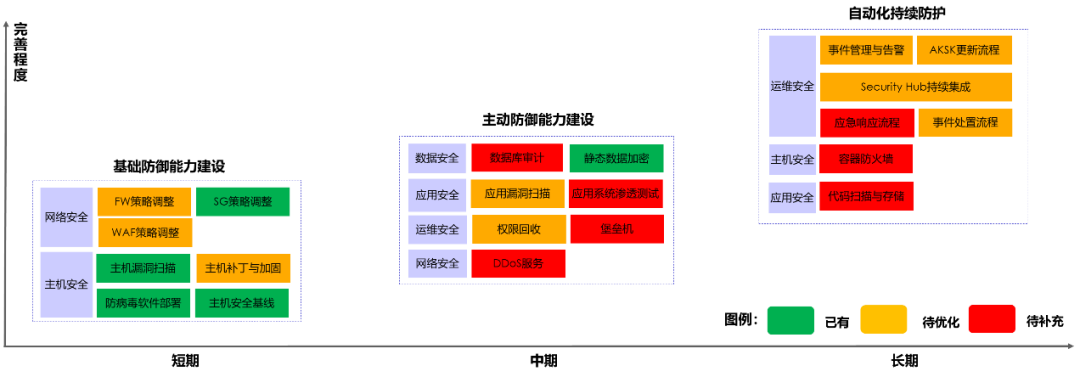

华讯网络凭借丰富的安全领域经验,结合PPDR模型以及信息安全体系建设方法论,帮助用户构建全面的云安全建设体系。参考云安全总体框架设计(图一)和云安全能力建设路径(图二),提出了公有云整体安全建设架构(图三)。

案例

华讯网络结合某货币金融行业客户目前的公有云安全建设现状,为其提供了云业务安全加固方案和阶段性优化建议。

在现有安全能力的基础上,进行安全资源的整合与优化,建设思路如下:

短期(第一阶段):通过安全产品部署实施实现云安全基础防护能力建设;

中期(第二阶段):完善安全与云服务标准,具备云安全主动防御能力,提升并完善应用安全、数据安全、运维安全建设;

长期(第三阶段):通过日志分析告警、自动化流程等手段实现自动化持续防护,提升持续防护能力。

根据不同类型的安全设备,华讯网络定制了相应的规则基线或改进方案:

1、公有云 WAF托管规则基线

各个业务对应的Web ACL必须添加的托管策略集:

• 托管核心规则集(CRS)

• 管理员保护托管规则组

• 托管已知错误输入规则组

• Windows 操作系统托管规则组

• Linux 操作系统托管规则组

如有PHP, WordPress, SQL业务,依照使用的特定业务系统进行选择添加。

2、公有云漏洞扫描规划

漏洞扫描对象:云环境上所有应用处于运行状态的EC2实例。

漏洞扫描工具:当前临时解决方案是以Nessus漏洞扫描工具收集原始数据;待用户提供标准扫描工具后,以标准方案执行。

3、Palo Alto防火墙策略配置标准

3.1 基础防护

防火墙配置安全策略,针对SMB高危端口进行限制,如port445、13-139(需确认业务未使用相关端口),策略动作设置为阻断。

防火墙配置安全策略,针对Palo Alto官方提供的恶意地址动态列表进行防护,策略动作设置为阻断,包括:

• Bulletproof IP addresses恶意用户地址防护。

• High risk IP addresses高危地址防护。

• Known malicious IP addresses已知恶意IP地址防护。

3.2 标准防护

• Trust——Untrust(黑名单模式):默认从公有云 Trust区域到公网Untrust区域的流量全部放行,不做限制。如有关于公有云上实例或服务关闭对公网访问权限,需要提申请后,由防火墙管理员增加DENY策略。

• Untrust——Trust(白名单模式):默认从公网Untrust区域到公有云 Trust区域的流量全部禁止。如果有相关对外发布业务需要外部访问,需要提申请后,由防火墙管理员增加ALLOW策略。

• Trust——Wan(黑名单模式):默认从公有云 Trust区域到用户Wan区域的流量全部放行,不做限制。如有关于用户其他SITE(包括其他云)拒绝被公有云访问的需求,需要提申请后,由防火墙管理员增加DENY策略。

• Wan——Trust(白名单模式):默认从用户Wan区域到公有云 Trust区域的流量全部禁止。如果有关于用户其他SITE(包括其他云)需要对公有云访问的需求,需要提申请后,由防火墙管理员增加ALLOW策略。

• Wan——Untrust以及Untrust——Wan默认无流量需求,不做任何策略,即禁止一切流量。

4、云堡垒机优化

4.1 产品部署

• 正式采购堡垒机产品后,根据生产环境资源需求,进行license替换与新实例部署。

• 根据生产环境创建用户,用户组与部门,并分配不同的角色,开启会话监控和录像管理。

• 完善已有的资产纳管清单,补充并优化现有用户运维规则,根据实际运维需求进行调整。

4.2 运维流程

• 完善堡垒机工单流程,相关人员需要使用安恒堡垒机纳管资产时,会通过工单系统或微信群进行通知,待审批通过后运维人员需要按照工单需求开放特定的资产或用户权限。

• 每月进行堡垒机定期报表的生成,分析工单数量、运维次数、运维时长。

• 堡垒机上线与运维过程中,华讯相关堡垒机管理员需参加原厂提供的产品培训、流程培训,并进行考核,考核通过后方允许参与堡垒机与工单的运维操作。

5、公有云SSO流程梳理与改进

基于标准的流程配置SSO:

• 准备工作,用户申请信息表格。

• Sail point创建/更新AD Group及组员。

• SSO身份提供商SAML文件导入到新账户。

• 配置策略与角色关联SSO身份提供商。

• 通过工具查询AD Group组的对象信息。

• 整理SSO APP需要调整的YAML文件信息,并发送给Global申请调整。

• 确认用户可通过SSO访问。