“零信任”:一次网络安全架构的认知升级

所有伟大的技术变革都是顺应时代发展的潮流而生的。

随着云计算和移动办公时代的到来,传统安全模式已经渐渐失效,“零信任”成为当下最受认可的安全架构。

传统的安全模式以边界防御为中心,在边界处部署防火墙、WAF、IPS等网络安全产品进行防御,通过建设一层一层的“城墙”,将可信的内网和不可信的外网隔离开。

然而,随着移动办公的兴起、APT攻击的泛滥,原本清晰的网络边界已经逐渐模糊。

网络攻击可能源自内部。黑客通过入侵用户设备、窃取身份,长期潜伏在企业内部网络,传播风险,给企业带来巨大的安全威胁。

零信任就是在这个背景下应运而生的。

零信任的理念是“持续验证,永不信任” ,授权不再以网络边界为中心,而是以身份和数据为中心,进行动态授权。

零信任网络中默认拒绝一切。无论什么类型的用户和资源,无论处于什么位置,在进行严格的身份验证和授权之前,不允许访问任何资源。

就像防疫政策一样,当我们面对的是传播力更强的奥密克戎病毒时,不仅要在大楼的出入口测温,还要对每个人进行持续的验证,检查每个人是否与病毒携带者有过时空伴随,是否去过高风险地区,是否打了疫苗等等。只有做到对每个人的“零信任”,才能有效对抗威胁。

零信任架构已经得到了主流市场的广泛认可,未来两年内仍未采用的企业会感到落后的压力。

谷歌是最早采用零信任架构的公司,目前已有超过10万名员工都在通过谷歌的零信任系统BeyondCorp进行日常办公。

著名咨询机构Gartner认为未来几年内将有80%的面向生态合作伙伴的新数字业务应用采用零信任网络访问。

2021年,美国总统拜登签署行政令要求政府各级部门落实零信任技术。美国国防部发布了他们的零信任参考架构。

零信任安全架构已经引起了国家相关部门和业界的高度重视。2019年,工信部发布了《关于促进网络安全产业发展的指导意见》,将零信任安全列为网络安全需要突破的关键技术。中国信通院发布了《中国网络安全产业白皮书(2019年)》,将零信任安全技术列为我国网络安全重点细分领域技术。不少政府单位、大中型企业已经开始研究零信任架构的落地问题。国内正在兴起一股零信任的建设热潮。

很多刚接触零信任的人会感觉“看不懂”零信任。

如果你在网上浏览零信任的资料,你就会发现,各个机构的零信任模型不同,各个厂商的解决方案也各不相同。行业内各家自说自话,令人摸不着头脑,看不明白到底什么才是零信任。

因此,推荐这本《白话零信任》给大家。

本书讲了什么

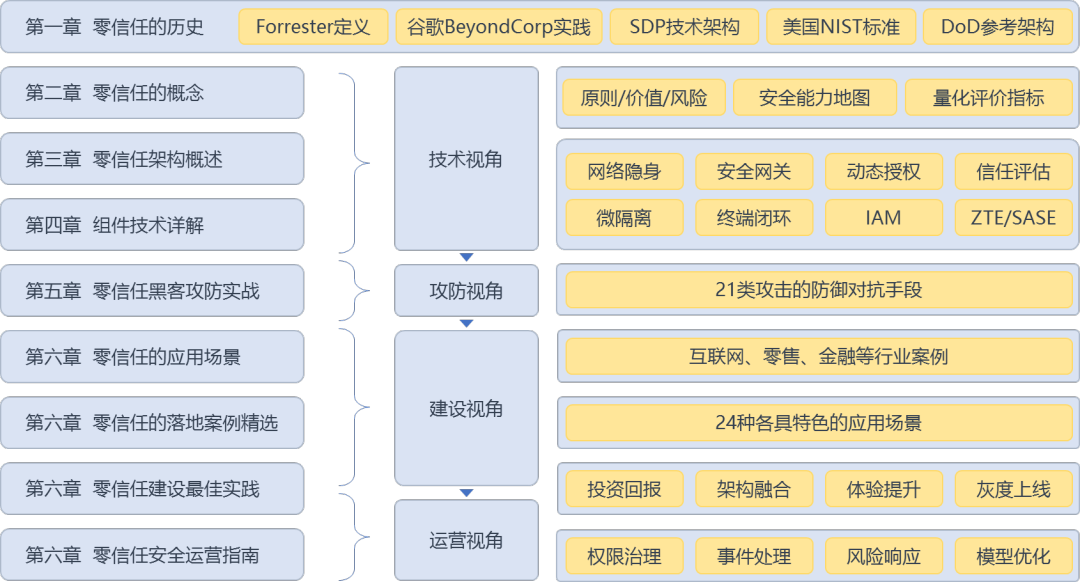

这本书从头开始,把历史上零信任的每个流派都梳理了一遍,盘点了各家的行业标准和技术框架。

- 从Forrester的概念模型,到BeyondCorp的最佳实践。

- 从NIST的技术标准,到国内外各大厂商的特色解决方案

- ……

本书提供了一个全局视角,以便读者可以俯视百花齐放的市场现状。

另外,所有人都知道“零信任”是一种整体的网络安全架构。但实际上,市场上大多数零信任产品只是一个加强版的VPN。很多人只能看到零信任的冰山一角,而看不到 “全貌”。

《白话零信任》书中总结了完整的零信任模型,并且结合很多大型企业的整体建设、改造经验,试图展现出零信任架构的全貌,而不止是浮出水面的部分。

零信任有“7大维度”——数据、用户、设备、工作负载、网络、可见性与分析、自动化和编排。

就像谷歌的安全实践中,不只有BeyondCorp替代VPN。还有身份大数据、设备清单库的建立;有BeyondProd来做“从前置应用、到后置服务、到数据”整个流程前后关联的访问控制;有从底层硬件、到操作系统、到代码构建层层渗透的身份认证……

一个用户查看Gmail里的日历信息时,数据服务不仅要考察Gmail服务器是否合法,还要检查终端用户是否合法,用户的操作是否有必要驱动后端服务的调用,调用API的服务器上运行的代码是否可信等等。

总的来说,本书主要介绍了零信任在国内国外的发展历史,国内的市场现状、完整的零信任架构,深入解析8大技术组件,从攻防角度总结了零信任应对各类安全威胁的防御手段,介绍了24种各具特色的应用场景。通过4个典型案例的落地效果和实施经验,从建设视角、运营视角介绍了如何根据实际情况,规划、建设零信任网络,如何使用零信任,利用零信任进行整体安全运营。

本书特色

01. 全面

结合作者多年的实践经验,盘点了零信任历史上的5大流派,梳理了零信任的8大核心组件和24个各具特色的应用场景,通过综合对比,做出更全面的分析解读。

02. 实战

本书不单纯剖析技术理论,而是从企业建设的甲方视角思考,从国内实际情况出发,挖掘零信任的价值和作用,总结落地实施的最佳实践。

03. 白话

通过直白、易懂的语言,深入浅出地介绍零信任架构中的各种新兴技术,在实际例子中说明各类技术的原理、用处、限制。

希望《白话零信任》能帮助读者朋友们快速掌握零信任知识的,帮助读者朋友们更好地完成零信任的研究和实践工作。

同时,作者也希望跟大家交流互动,共同探讨如何将这么好的架构在更多场景中落地。