杀毒软件卡巴斯基曝光新型bootkit恶意软件威胁!无法通过重装或换硬盘解决

卡巴斯基安全研究人员周四报道称,他们刚刚发现了一种会感染计算机 UEFI 固件的新型 bootkit 威胁。据悉,同类 bootkit 通常会将代码放到硬盘的 EFI 系统分区。但糟糕的是,受害者无法通过简单操作来移除 New MoonBounce UEFI bootkit —— 因为它感染的是主板上的 SPI 缺陷存储区。

卡巴斯基在近日的一篇 SecureList 文章中写道,作为其迄今接触到的第三个 UEFI bootkit 威胁(前两个是 LoJax 和 MosaicRegressor),该 bootkit 会感染并存储于 SPI 区域。

随着 MoonBounce 的曝光,研究人员还在最近几个月里了解到了其它 UEFI 引导包(ESPectre、FinSpy 等)。这意味着此前无法通过 UEFI 做到的事情,现在正在逐渐成为“新常态”。

比如传统 bootkit 威胁可尝试通过重装系统或更换硬盘来轻松规避,而 MoonBounce 则必须刷新 SPI 存储区(操作相当复杂)或换主板。

至于 MoonBounce 本身,研究发现它已被用于维持对受感染主机的访问、并在后续的(第二阶段)恶意软件部署过程中发挥各种可执行的特性。

庆幸的是,目前卡巴斯基仅在某家运输服务企业的网络上看到一次 MoonBounce 部署、且基于部署在受感染的网络上的其它恶意软件而实现。

通过一番调查分析,其认为制作者很可能来自 APT41 。此外受害者网络上发现的其它恶意软件,也被发现与同一服务基础设施开展通信,意味其很可能借此来接收指令。

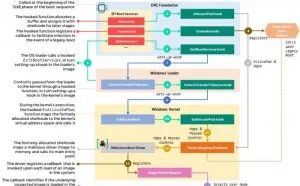

剩下的问题是,该 bootkit 最初到底是如何被安装的?如上图所示,wbemcomn.dll 文件中被附加了 IAT 条目,可在 WMI 服务启动时强制加载 Stealth Vector 。

有鉴于此,卡巴斯基团队建议 IT 管理员定期更新 UEFI 固件、并验证 BootGuard(如果适用)是否已启用。有条件的话,更可借助 TPM 可信平台模块来加强硬件保障。