网警一举打掉某猖狂发起"DDOS"攻击的犯罪团伙

你有没有遇到过这种情况:某个网站突然打不开、服务器无法访问、网站自动跳转……这不一定是网络连接故障,很有可能是你登录的网站正在遭受黑客的DDOS攻击!

明修栈道,暗度陈仓

2021年8月初,江苏徐州新沂警方在工作中发现,有一网站平台以开展“压力测试”为幌子,实际上是为他人有偿提供黑客工具,以实施DDOS攻击。

更有甚者,该平台还宣称能提供“DDOS代打”业务!

掌握此情后,新沂市公安局网安大队立即成立专案组,全力开展案件侦办工作。

分工明确,组织周密

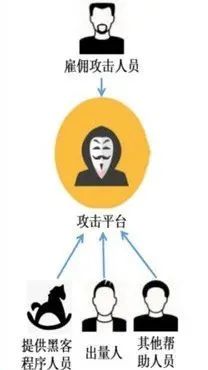

侦查发现,“小黑DDOS 压力测试平台”网站开办者为增加圈内知名度,发展了多级代理提供网络攻击服务。

用户注册账户后,用购买的卡密兑换相应天卡、周卡、月卡等10种套餐,然后使用上述套餐对目标IP实施攻击。

肆虐破坏,规模较大

为了逃避监管,开办者将网站放在海外服务器上,以为这样就高枕无忧了。

于是他们肆无忌惮,对境内外网站发送大量SNTP/SSDP协议的数据包实施攻击,流量峰值高达21.61G/秒,对目标服务器造成极强的攻击破坏。

数月时间,平台注册会员3万余人,受攻击网站高达1万余个!

奔赴各地,成功抓捕

如此猖狂的行为,自然逃不过警方的追查。过程此处不便细说,总之,公安机关开展了大量工作,案件告破。

2021年8月至9月,专案组先后赶赴河南、重庆、四川、广西、广东等10省16地市实施抓捕,成功抓获王某勇等犯罪嫌疑人 36名,非法获利 300余万元,起获用于实施违法犯罪的手机、硬盘、电脑等设备 60余部。

目前,相关犯罪嫌疑人均已被检察机关提起公诉。

小贴士

1、系统加固。定期扫描漏洞安装补丁,关闭不必要的端口和服务,可以有效减少被入侵风险。

2、采用充足的网络带宽和高性能的网络设备。DDos攻击主要是通过消耗网络资源中断设备运行,扩展充足的带宽,选用大品牌、口碑好的路由器、交换机、硬件防火墙等设备可以一定程度减少攻击影响,目前部分主流品牌的设备也具备一定的防DDos功能。

3、接入高防产品。可以按照自身防护需求、网络环境来选择合适的高防产品,如高防服务器、高防CDN。

4、隐藏服务器的真实IP地址。通过隐藏源IP,使攻击者无法直接攻击到源服务器,可有效保护网站安全。