英特尔雷电漏洞将数百万台PC暴露!

5月13日讯,近日据外媒报道,荷兰埃因霍温科技大学研究员比约恩·鲁伊滕贝格透露,所谓的Thunderspy攻击只需不到五分钟的时间即可对设备进行物理访问入侵,并且该攻击会影响2019年之前生产的任何PC。

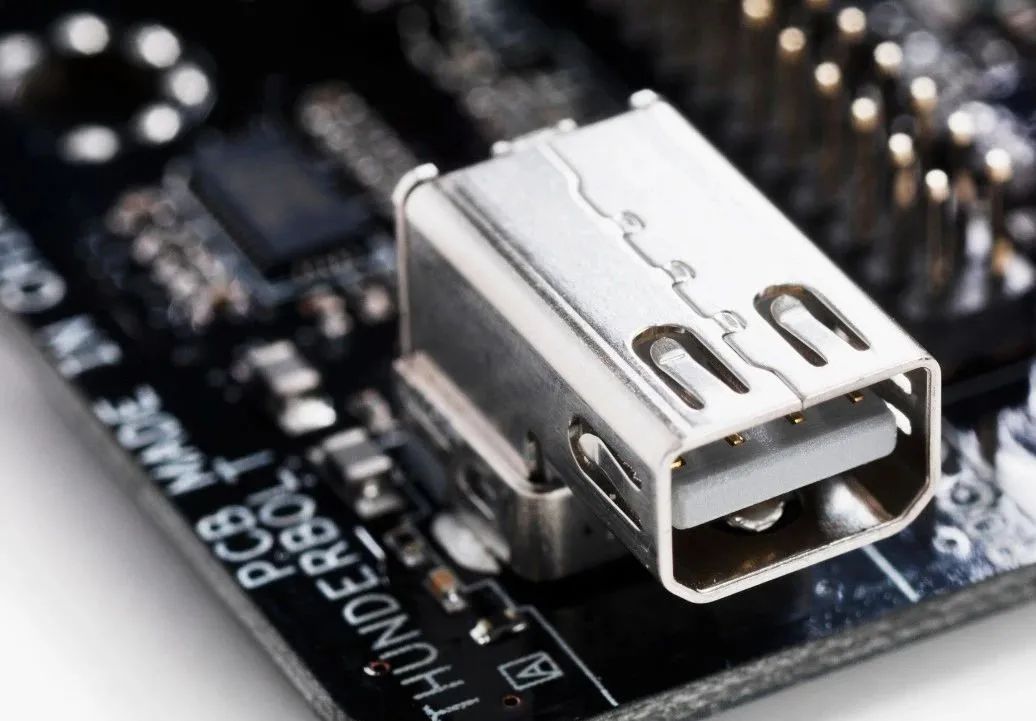

随后,这位荷兰研究人员展示了如何在超通用组件中实现这种物理访问,以他的技术完全可以绕过睡眠或锁定计算机的登录屏幕,甚至对计算机的硬盘进行加密,以完全访问计算机数据。据悉,尽管他的攻击在许多情况下都需要使用螺丝刀打开目标笔记本电脑的外壳,但他没有留下任何入侵的痕迹,整个过程只需要几分钟即可完成。 据悉,这位荷兰研究人员所披露的正是“邪恶女仆攻击”新路径,任何黑客都可以独自一人在任何空间内对电脑产生威胁。这种攻击没有简单的软件修复程序,只能凭借完全禁用“Thunderbolt”端口来终止。研究人员表示,“邪恶女仆”所需要做的就是拧开背板,暂时安装设备重新编程固件,以及重新安装背板,这一连串操作就可以完全操控笔记本电脑了。

其实,长期以来,安全研究人员一直在警惕英特尔Thunderbolt接口潜在的安全问题。因为它虽然提供了更快的数据传输到外部设备,但是由于它比其他端口更直接地访问计算机的内存,这可能会导致进一步的安全漏洞。 对于该严重漏洞的修复,自去年英特尔著名Thunderclap研究之后,英特尔还创建了一种称为直接内核访问的安全保护机制,该机制可防止来自Ruytenberg的Thunderspy攻击。但是由于2019年之前制造的所有计算机缺少内核DMA保护,所以实际上,2019年之前制造的许多Thunderbolt外设均与内核DMA保护不兼容,黑客依旧可以利用这个漏洞。 最后,著名的硬件安全研究员,SR Labs的创始人卡尔斯滕·诺尔(Karsten Nohl)表示,目前“雷电漏洞”仍然是“邪恶女仆”的可行攻击方法,这一事实并不会让人意外。这个漏洞在一定程度上也不会让太多用户感到惊讶,因为此类攻击需要对受害者机器进行一定程度的复杂性和物理访问。但是,对于英特尔的“安全级别”可以如此轻易地被绕过,会让很多安全研究人员和用户感到惊讶。 对于此次漏洞,微软恐成最大赢家,虽然Windows系统会受到Thunderspy漏洞的影响,但微软自产的硬件却是这次漏洞危机中的赢家。因为,市场上包括联想、戴尔、惠普在内的高端笔记本都有雷电接口,而微软的Surface系列直到今年还拒绝加入雷电接口,对此,微软给出的原因是,担心安全问题,所以一直通过自家的Surface Connector来提供高速数据传输。因此在这个漏洞中,微软占据了巨大优势。