国家级APT组织 :Turla(APT-Q-78)

国家级APT(Advanced Persistent Threat,高级持续性威胁)组织是有国家背景支持的顶尖黑客团伙,专注于针对特定目标进行长期的持续性网络攻击。

奇安信旗下高级威胁研究团队红雨滴(RedDrip Team)每年会发布全球APT年报、中报,对当年各大APT团伙的活动进行分析总结。

虎符智库特约奇安信集团旗下红雨滴团队,开设“起底国家级APT组织”栏目,逐个起底全球各地区活跃的主要APT组织。本期锁定奇安信红雨滴团队重点监控的APT组织 Turla。

02 Turla

Turla是专门针对政府的著名国家级黑客团伙,属于东欧某国情报机构。其攻击活动涉及45个国家,主要针对外交部门、政府机构、军事机构、科研机构等组织窃取重要情报。

Turla被视为迄今为止最为高级的威胁组织之一,因而是奇安信红雨滴团队重点监控的APT组织。

背景

Turla,也被称为Venomous Bear、Waterbug Uroboros,是迄今为止最为高级的威胁组织之一,被认为隶属于东欧某国情报机构。该组织最早可以溯源到1996年,但在2014年才被卡巴斯基实验室首次发现。

Turla是奇安信红雨滴团队重点监控的APT组织,内部编号为APT-Q-78。

Turla发动的攻击活动涉及45个国家,主要针对外交部门、政府机构、军事机构、科研机构等组织窃取重要情报,目前已知受害单位包括美国中央司令部、德国外交部、法国军队、瑞士军工企业RUAG等。此外Turla还会针对俄罗斯境内存在腐败嫌疑的目标进行攻击。

攻击特点手段、工具

Turla使用的后门及工具种类繁多且难以追踪。常见攻击方式包括鱼叉攻击、Web渗透入侵、网络劫持、水坑攻击、U盘社交攻击等。

(一)攻击工具

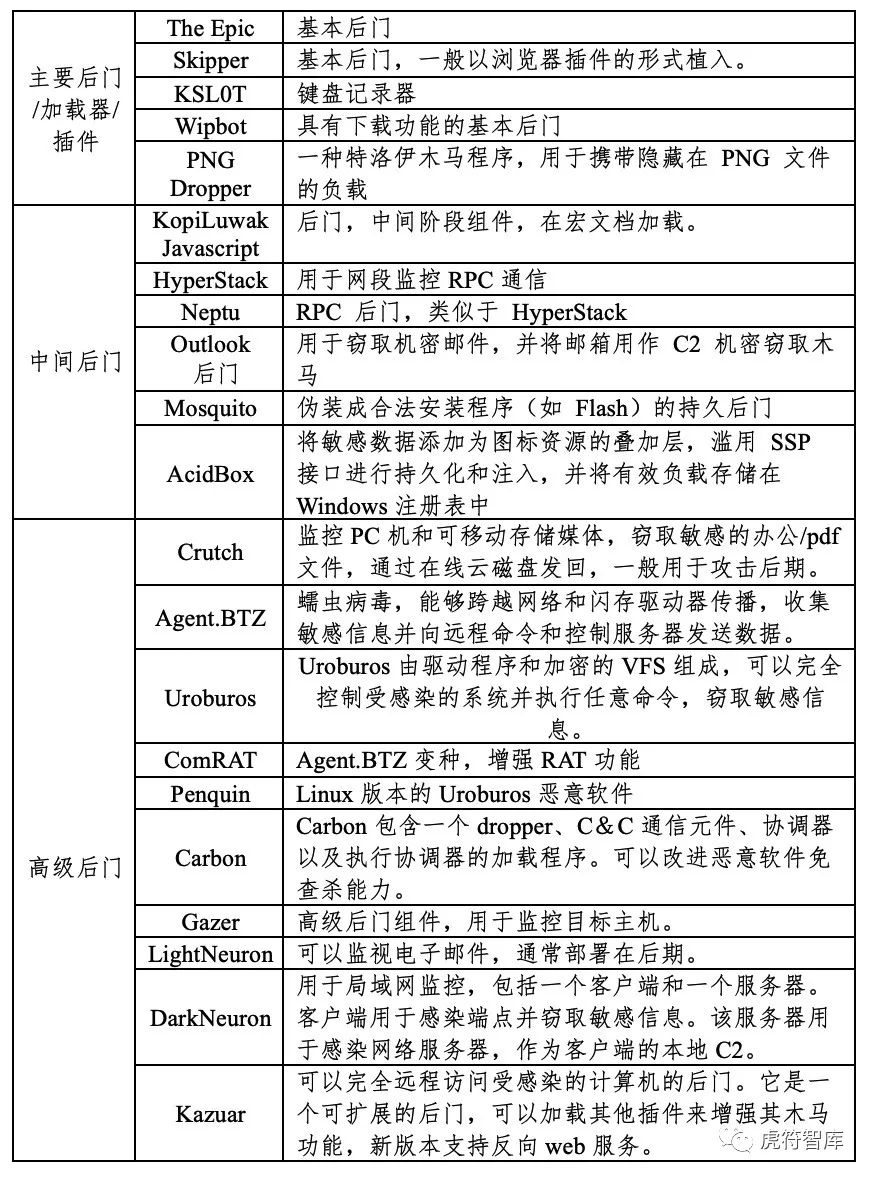

Turla在历史攻击活动中使用工具包括数据收集和shell执行功能的后门、具有远控和监控功能的组件以及开源工具等。

Turla使用的后门及工具种类繁多且难以追踪,不仅拥有丰富的军火库还拥有大量开发人员,能够及时进行技术更新。

其使用工具有以下特点:

1. Turla发起的网络间谍活动主要针对 Windows 平台,使用的恶意软件较为复杂,能够开发多语言环境的自研特马和开源木马,其中部分特马更新迭代至今仍被使用。

2. Turla 组织在持久化设计部分使用多种方式,如将Powershell的攻击核心载荷储于 Windows 注册表项中、注册自启服务实现持久化等方式,体现了Turla工具开发人员的设计偏好。

3. 为了保证落地攻击载荷适配多种 PC 环境使其稳定运行,Turla组织的攻击组件中大多存在环境适配、工具探测、安全机制绕过等相关的代码。

4. Turla 入侵后载荷在运行控制以及隐匿性设置方面均存在明显指纹特征,善于文件隐藏、控制木马运行频率、利用RPC 集群监听等。

5. Turla攻击组件中在加密算法的选择或编写、密钥生成等方面表现的十分个性化,不使用常见的传统加密算法,具有自己独特的加密风格。

下表按照攻击阶段将其使用后门进行介绍,包括自研特马和开源木马 。

(二)攻击方式

Turla组织常见攻击方式包括鱼叉攻击、Web渗透入侵、网络劫持、水坑攻击、U盘社交攻击等。

Turla初始攻击善于使用社会工程学手段的鱼叉攻击以及水坑攻击来投递攻击载荷,利用后门后收集PC数据决定是否进行下一阶段攻击。后续会配合攻击者远程交互进行局域网内横移渗透,通过管道协议的 RPC 通信进行局域网段监听。

1. 鱼叉攻击

Turla擅长使用夹带恶意程序以及漏洞的文件通过电子邮件进行投递,并通过社会工程学诱导用户点击执行文件。鱼叉攻击载荷通常为漏洞文件、宏文件、伪装安装包。

2. 水坑攻击

Turla偏爱使用水坑攻击,引诱目标受害者访问其C2服务器,主要分为诱饵钓鱼以及漏洞攻击,其中大部分用于制造水坑的网站均是合法网站。早期Turla喜好在网站中嵌入JavaScript代码,在用户访问的时候执行,其功能大多为获取浏览器的插件列表,屏幕分辨率等信息。近期,Turla的攻击方式更为直接,在进行指纹识别后下发恶意的Adobe Flash安装包。

3. 数字卫星电视系统劫持

自2007年以来,Turla利用卫星通信中固有的安全缺陷,隐藏C2服务器的位置和控制中心。该组织倾向于选择使用仅覆盖非洲地区的卫星提供商。这使得非洲以外国家的研究人员极其难以调查Turla小组的活动,其中卫星IP集中在非洲和中东地区。

4. MITM流量劫持与篡改

Turla在几次行动中,都会通过获取核心路由的权限甚至劫持关键节点,并通过MITM(中间人攻击)来劫持Adobe的网络。使得用户在请求下载最新的软件更新包时,替换用户的下载内容,在用户无感的情况下,下载恶意软件,并完成对目标主机的控制。此种方式需要获取核心路由的权限,甚至需要针对企业/政府的关键节点进行劫持。

知名攻击事件

(一)Moonlight Maze活动

Moonlight Maze是90年代美国遭受的一次网络攻击活动。该活动最终指向俄罗斯政府,一台位于莫斯科的计算机连接了相关大学的机器并将其作为跳板攻击赖特-帕特森空军基地。该活动在接近20年后,被关联到Turla组织。2017年,卡巴斯基在一台古老的机器中发现了Moonlight Maze木马,该木马与Turla组织的Linux后门Penquin一样,基于LOKI2后门进行开发。也是唯一一个使用LOKI2后门进行开发的APT组织。

(二)Agent.BTZ活动

2008年,在中东美国军事基地的停车场,有美国军人捡到感染了Agent.BTZ 的U盘,并插入连接到美国中央司令部的笔记本电脑中。蠕虫病毒从那里传播到美国五角大楼总部系统。最后花了将近14个月的时间才从军事网络上清除了蠕虫。后续研究发现,Turla组织的木马与Agent.BTZ在代码和的行为上存在关联。因此,此次攻击活动被归到Turla,被认为是史上最著名的攻击活动之一。

(三)Red October活动

2007年到2013年期间,Red October恶意软件采取钓鱼式攻击模式,攻击了39个国家的外交使馆、政府和科研机构。卡巴斯基分析报告称,Red October幕后运营者多用俄语为代码,并且攻击活动中会获取Agent.BTZ木马所释放的thumb.dd文件, 因此归因至Turla组织。

(四)SolarWinds攻击活动

2020年12月13日,FireEye发布了关于SolarWinds供应链攻击的通告,基础网络管理软件供应商SolarWinds Orion 软件更新包中被黑客植入后门。本次供应链攻击事件波及范围极大,包括政府部门,关键基础设施以及多家全球500强企业,造成的严重影响。随后,美调查机构发布联合声明称网络攻击可能源自俄罗斯。2021年1月,卡巴斯基发布报告称【6】,SolarWinds供应链攻击事件中的Sunburst后门代码与俄罗斯APT组织常用木马Kazuar后门存在代码重叠,证实了美国的结论,因此SolarWinds供应链事件可能来自Turla。

总结

Turla背后有着强大的政府资源,能够为其提供丰富的网络武器和人力支持。这一切导致Turla的攻击过程繁琐,活动轨迹隐蔽性,难以追踪。

从攻击目标和攻击事件来看,该组织主要围绕着政治、外交和军情三方面进行攻击;同时,善于对攻击手段进行创新开发,整体而言属于APT组织中的领先者和创新者。