黑客现在可以绕过万事达和Maestro非接触式卡的PIN码

VSole2021-08-31 16:20:13

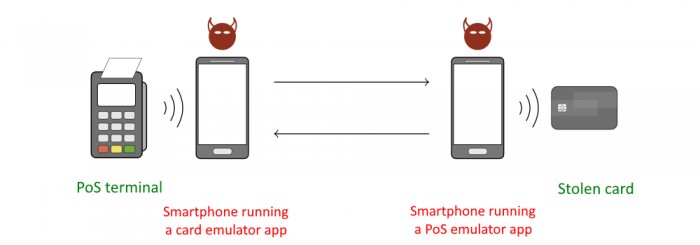

要实现上述做法,需要首先在两部Android智能手机上安装专用软件。一个设备用于模拟正在安装的销售点终端,而另一个则作为一个卡片模拟器,允许将修改后的交易信息传输到真正的销售点设备。一旦卡片启动交易,它就会泄露所有相关信息。

苏黎世联邦理工学院的专家证实,这是一次孤立的攻击,但随着非接触式支付方式的更多漏洞被揭开,这很容易在现实生活中被利用。过去,同一个团队成功地绕过了Visa的非接触式支付密码,研究人员你在"EMV标准:破解、修复、验证"研究论文中详细描述了这一实验。

目前的实验集中在非Visa非接触式支付协议使用的卡上的PIN绕过,但使用的都是相同的策略和已知的漏洞。该团队能够拦截Visa的非接触式支付规范,并将交易方面转移到一个真正的销售点终端,该终端并不知道交易凭据的来源,直接验证并确认了PIN和购卡者的身份,因此PoS也不需要进行进一步的检查和身份鉴别流程。

不管是Visa、Mastercard还是Maestro,ETH都成功地进行了实验,这并不是数以百万计的非接触式卡用户所希望听到的。由于这个漏洞的严重性及其潜在的后果难以估量,研究人员没有透露所使用的应用程序的名称。

VSole

网络安全专家