在全球著名黑客大赛中,三星首日被攻破

Pwn2Own Toronto 2022 黑客大赛于12月6日正式拉开帷幕,这也是面向消费级产品的第 10 届大赛。Pwn2Own Toronto 2022 黑客大赛由趋势科技的零日计划(ZDI)组织。

在大赛上,安全研究人员可以针对手机、家庭自动化集线器、打印机、无线路由器、网络附加存储、智能扬声器和其它设备,所有这些设备都是最新的,并处于默认配置。

黑客们破解 Google Pixel 6 和 Apple iPhone 13 智能手机后,可以赢得手机类别中的最高奖励,高达200,000 美元。

如果攻击以内核级权限执行,攻击谷歌和苹果设备也可以获得 50,000 美元的奖金,对于具有内核级访问权限的完整攻击链,单次挑战的最高奖励总额达到 250,000 美元。

在大会开幕首日,三星的 Galaxy S22 手机就两度被攻破,成功破解的团队获得了不菲的奖金收入。

每个目标的第一名获胜者将获得全额现金奖励和被测设备,对于每个目标的第二轮和后续轮次,所有其他获胜者将获得 50% 的奖金包,但是,他们仍将获得完整的 Master of Pwn 积分。

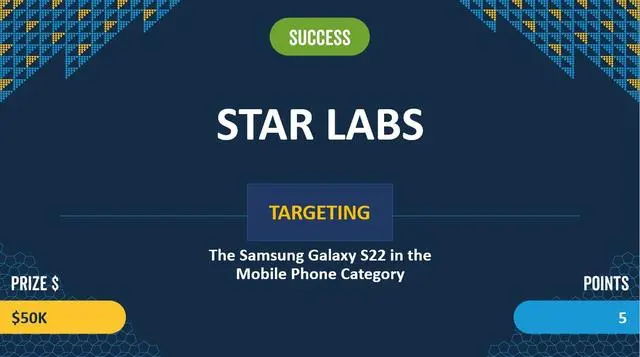

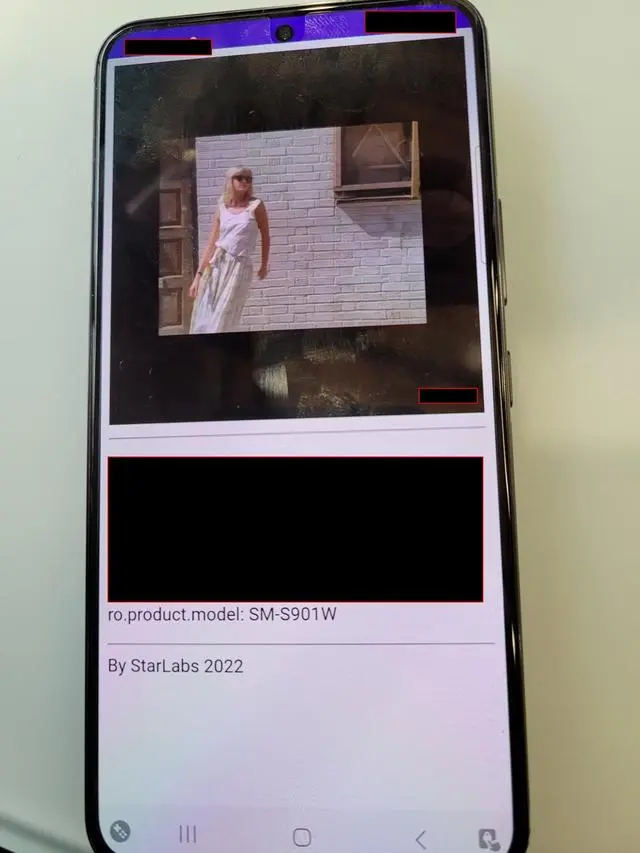

STAR 实验室团队利用 S22 上存在的一个零日漏洞,在第三次尝试中成功执行了输入验证攻击,因此该团队获得了 50000 美元(约 34.9 万元人民币)和 5 分 Master of Pwn 积分。

另一位参赛者 Chim 也成功演示了针对三星 Galaxy S22 的漏洞利用,并能够执行不正确的输入验证攻击,获得 25,000 美元(约 17.4 万元人民币)和 5 个 Master of Pwn 积分。

据了解,根据比赛的规则,在这两种情况下,Galaxy S22 设备运行的是最新版本的安卓操作系统,并安装了所有可用的更新。

在比赛的第二天,三星 Galaxy S22 将再次接受漏洞研究公司 Interrupt Labs 黑客的测试。

在比赛的第一天,参赛者还成功演示了针对来自多家供应商的打印机和路由器中的零日错误的攻击,包括 Canon、Mikrotik、NETGEAR、TP-Link、Lexmark、Synology 和 HP。

主办方(ZDI)在比赛首日为26个独特且成功展示的零日漏洞奖励了 400,000 美元。在 26 支队伍和参赛者注册利用所有类别的 66 个目标后,Pwn2Own 多伦多以消费者为中心的活动已延长至四天(12 月 6 日至 12 月 8 日)。