基于属性加密的云存储访问控制方法

摘 要

针对现有控制方法在对云存储访问控制时,无论是控制精度还是控制效率均无法满足用户需求的问题,引入属性加密技术,提出了一种新的云存储访问控制方法。首先通过属性加密的方式加密云存储文件信息;其次引入拉格朗日多项式插值算法递归获取属性对应的结构树节点构成的集合,输出明文,完成文件信息加密;最后在客户端利用 NFS 实现对云存储文件的访问控制。对比实验证明,新的控制方法在实际应用中提升了对不同用户的访问控制精度,且控制过程中时间开销更少,有效提高了控制效率。

云存储是一种基于云计算技术的在线数据存储服务,它允许用户将各种类型的数据(如文档、音乐、视频等)上传到互联网上的云服务器中进行存储,并可以随时随地通过网络访问这些数据 。云存储服务提供商通常会为用户提供各种数据管理工具和服务,如备份、同步、版本控制等,从而让用户可以更加方便地管理和利用自己的数据。

云存储服务在各个领域都有广泛的应用,如企业数据备份、移动办公、在线协作等。比如,企业可以将重要数据备份到云端,以避免数据丢失或损坏;个人用户可以将照片、音乐、视频等个人数据上传到云端,以实现多设备同步和数据安全保护。然而,随着云存储服务的普及和应用范围的扩大,它也面临着一些问题和挑战,其中最重要的问题之一是数据安全和隐私保护。由于云存储服务涉及用户的敏感数据,如个人隐私、企业机密等,一旦服务提供商的服务器被攻击或遭受黑客入侵,用户的数据就有可能面临泄露、盗用等风险。此外,数据传输过程中的安全性和接口兼容性问题也是云存储服务需要解决的关键问题之一。

另外,云存储服务的可靠性和稳定性也是一个重要的挑战。如果云存储服务出现故障或停机,用户的数据无法正常访问,这将对用户的工作和生活造成不便和损失。因此,云存储服务提供商需要保证其服务器的稳定性和可靠性,并建立起有效的数据备份和灾难恢复机制,以尽量避免由于自身原因造成的不必要损失。

针对现有控制方法在对云存储访问控制时,无论是控制精度还是控制效率均无法满足用户需求的问题,张国梁等人研究了基于分层密钥管理的云计算密文访问控制方案设计,该研究分析了云计算访问控制的技术框架和现行机制,根据分析结果,以分层密钥管理为基础,设计了新的云计算密文访问控制方案和算法,实现加密访问,但是该方法在实际应用中存在加密效果差的问题。杜瑞忠等人 [3]研究了基于区块链且支持数据共享的密文策略隐藏访问控制方案,利用素数阶双线性群和正负号与门访问结构控制细粒度访问,结合以太坊和星际文件系统,通过代理重加密算法,实现了加密访问,提高了数据安全性,但是该方法控制过程的时间开销较高。

针对上述问题,本文提出了一种基于属性加密的云存储访问控制方法,该方法基于云存储的重要性,结合属性加密技术进行访问控制,并在属性加密算法的基础上,使用拉格朗日多项式插值算法和Synergy 算法进行设计研究,以实现更为安全可靠的云存储访问控制。

1

云存储文件信息属性加密方案

在云存储访问控制方法中引入属性加密方案,通过属性加密,提高了云存储文件信息的安全性。在云存储文件信息属性加密过程中,定义云存储文件信息的属性域为:

在完成属性域定义后,定义一个阶为素数 e 的群 并且双线性映射设置为:

并且双线性映射设置为:

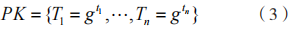

通过授权机构执行这一算法,并生成相应的公钥和主密钥,其中公钥可表示为:

式中:PK 为公钥; 为每个属性使用散列函数映射得到的结果,

为每个属性使用散列函数映射得到的结果, T 为结构树;

T 为结构树; 为属性 i对应的门限。主密钥可表示为:

为属性 i对应的门限。主密钥可表示为:

式中:MK 为主密钥。

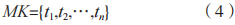

联立上述公式,并且通过属性域加密云存储文件信息,生成加密的云存储文件信息:

式中: 其中,Y 表示属性对应的结构树节点构成的集合,M 表示明文。

其中,Y 表示属性对应的结构树节点构成的集合,M 表示明文。

KeyGen 算法是通过授权机构来实现的,并且产生了使用者的私有密钥。任意选取一组 n 次系数的多项式,可以将使用者的私有密钥表达为:

式中:SK 为用户的私钥; 为n 次系数的多项式。通过拉格朗日多项式插值算法进行递归,得到 Y,并且输出 M,其表达式为:

为n 次系数的多项式。通过拉格朗日多项式插值算法进行递归,得到 Y,并且输出 M,其表达式为:

至此完成了云存储文件信息属性加密方案,实现了云存储文件信息加密,为安全访问控制提供了保障。

2

客户端对云存储文件的NFS访问控制

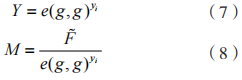

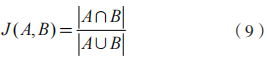

客户端对云存储文件的访问控制可以通过下面的协议实现:以 RSA 密钥生成访问控制密钥,在网络文件系统(Network File System,NFS)协议中可通过 RSA 生成密钥,然后直接向客户端发送,实现对客户端访问云盘文件的控制;通过 Synergy算法生成对客户端访问云盘文件产生的 NFS 属性加密的密钥 。Synergy 算法在云存储访问控制中可看作集合的交集除并集,其表达式为:

式中:J(A,B) 为杰卡德相似系数; 为交集;

为交集; 为并集。

为并集。

在上述公式的基础上,通过对 RSA 密钥生成方式与基于身份的访问控制方法的比较,云盘文件访问控制性能得到了明显提升。再结合 NFS 方法对客户端进行访问控制,NFS 方法主要由 NFS 生成和解密两部分组成,二者是相互分离的。NFS 生成首先根据 URL 生成一个 RSA 密钥,然后通过生成密钥将该解密密钥添加到云存储文件中。加密程序是将加密密钥加密的结果发送到客户端的客户机 。在生成密钥时,可以引入布隆过滤器,这一结构是一个具有高效率和节约空间的概率数据结构,可利用其查询某一元素是否存在集合。在布隆过滤器中设置多个数组,其中包含多个元素集合和一组独立的哈希函数,可利用集合中的元素实现编码。

为 了 在 生 成 密 钥 时 解 决 假 阳 性 的 问 题, 在上述布隆过滤器的基础上,提出一种乱码布隆过滤器,使用字符串数组代替原有的位数组。在利用 NFS 方 法 对 客 户 端 进 行 访 问 控 制 时, 在 控 制方案中设置 6 大主体,分别是加密服务提供程序(Cryptographic Service Provider,CSP)、自适应天线系统(Adaptive Antenna System,AAs)、磁盘操作系统(Disk Operating System,DOs)、诊断工具系统(DiagnosticUtilitySystem,DUs)、系统方和被信任方。首先,云存储端会进行初始化,并产生一个共同的参数;其次,向 AAs、DOs、DUs 和可信的一方分配该节点。AAs 随后会调用授权代理初始化算法,产生一个或多个公用密钥,并且向 DOs受信任的用户发送它的公用密钥。此外,如果 DUs持有一个合法的凭证,AAs 将按照它的要求向其分配一个用户专用密钥。DOs 把数据上传到云端存储平台,并与所许可的用户分享。所有数据都需要转换为密码文本,然后上传到 CSP 中。当 DOs 想要改变一个现存的云存储访问控制策略时,向 CSP 发送一个策略更新密钥。在进行数据所有权转移或访问权限更改时,CSP 需要通过更新现有密文和其对应的存取策略来实现数据重加密和访问控制。当DUs 的属性符合密码的存取策略时,就能利用加密算法来破解密文。最后,当发现有争议或怀疑的使用者时,受信任方调用密钥追踪,向属性授权机构报告怀疑使用者的身份。以此可以进一步提高云存储访问的安全性,实现对其更有效的控制。

3

对比实验

基于上述论述,提出一种基于属性加密的控制方法,为验证这一方法实际应用到云存储访问环境中的可行性,设置如下对比实验。

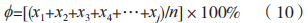

选择将新的控制方法作为实验组,将基于属性 的 访 问 控 制(Attribute-Based Access Control,ABAC)模型的控制方法作为对照 A 组,将基于零信任业务数据点(Service Data Point,SDP)的控制方法作为对照 B 组。将 3 种方法应用到相同的运行环境中,针对同一云存储访问进行控制。为了初步对比 3 种控制方法的控制精度,首先在该云存储环境下设置多种不同身份的访问用户,包括普通访问用户、管理员等;其次设置 5 个访问类型以及对应的 5 个访问通道;最后将访问次数设置为 200次、400 次、600 次、800 次和 1 000 次,计算每一次访问时 3 种控制方法的访问身份控制精度,计算公式为:

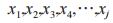

式 中:ϕ 为 访 问 用 户 的 身 份 可 控 制 精 度; 为正确控制用户访问的数量;n 为访问云存储空间的总用户数量。根据式(10),计算得出 3 种控制方法的访问身份控制精度,结果如表 1 所示。

为正确控制用户访问的数量;n 为访问云存储空间的总用户数量。根据式(10),计算得出 3 种控制方法的访问身份控制精度,结果如表 1 所示。

表 1 3 种控制方法的访问身份控制精度对比

对表 1 中第 1 组数据进行分析可以看出,实验组控制方法与另外两种控制方法相比,其 ϕ 值更高,其次为对照 B 组,最后为对照 A 组,说明此时实验组的控制精度最高,其次为对照 B 组,最后为对照A 组。但随着访问次数的增加,对照 B 组的 ϕ 值呈现出明显的下降趋势,说明对照 B 组控制方法的精度会受到访问次数的影响,而其他两种控制方法并没有出现这一情况。上述实验结果能够证明,本文所提出的基于属性加密的控制方法可以在一定程度上保证控制的准确性,并且这一性能不会受到访问次数的影响,具备极高的稳定性。

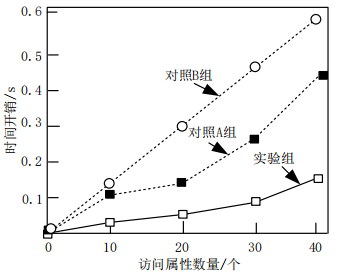

在完成对 3 种控制方法的控制精度的对比后,再从控制效率角度进行对比分析。将时间开销作为评判 3 种控制方法的控制效率的指标,时间开销包括初始化时间 用户私钥生成时间

用户私钥生成时间 用户加密时间

用户加密时间 和用户解密时间

和用户解密时间 在相同访问属性数目的情况下,对 3 种控制方法的

在相同访问属性数目的情况下,对 3 种控制方法的 进行记录,并得到对应的时间开销,实验结果如图 1 所示。

进行记录,并得到对应的时间开销,实验结果如图 1 所示。

图 1 3 种控制方法时间开销对比

从图 1 中的 3 条曲线可以看出,实验组控制方法的时间开销最少,其次为对照 A 组,最后为对照B 组。通过这一实验结果可以看出,实验组的控制效率最高。综合这两方面实验结果,对采用属性加密的控制方法进行了全面的验证。

4

结 语

本文提出了一种基于属性加密技术的云存储访问控制方法,在加密属性的选择上考虑了密钥计算和加密算法的可靠性。通过对比实验的方式验证了新的控制方法在实际应用中可以实现对云存储访问更有效的控制,大大提高了云存储用户访问控制效率,并有效降低了访问控制安全风险。未来考虑将该方法作为一种实用高效的云存储访问控制方案继续深入研究。