Google云平台下的Slackbot安全测试工具

一颗小胡椒2023-05-08 11:09:39

Kubebot介绍

Kubebot是一款基于Google 云平台搭建,并且提供了Kubernetes(简称K8s)后端的Slackbot安全测试工具。

Kubebot使用条件

GOLANG Minikube (用于本地开发和测试) Google云端平台(GCP)帐户。获取该帐户的项目ID。 安装了Kubectl的GCLOUD命令行实用程序 GCLOUD计算引擎默认服务帐户(https://cloud.google.com/compute/docs/access/service-accounts) 您的GCP帐户的凭据文件。下载.json文件并将其本地存储在您的计算机上。而且,保持安全。 Github帐户,用户名和令牌(这不是您的Github帐户的密码,而是您的个人访问令牌!) Slack域和Slack用户名 NGROKngrok 是一个反向代理,内网穿透工具

Kubebot演示

https://youtu.be/RKvtyU3CcZk

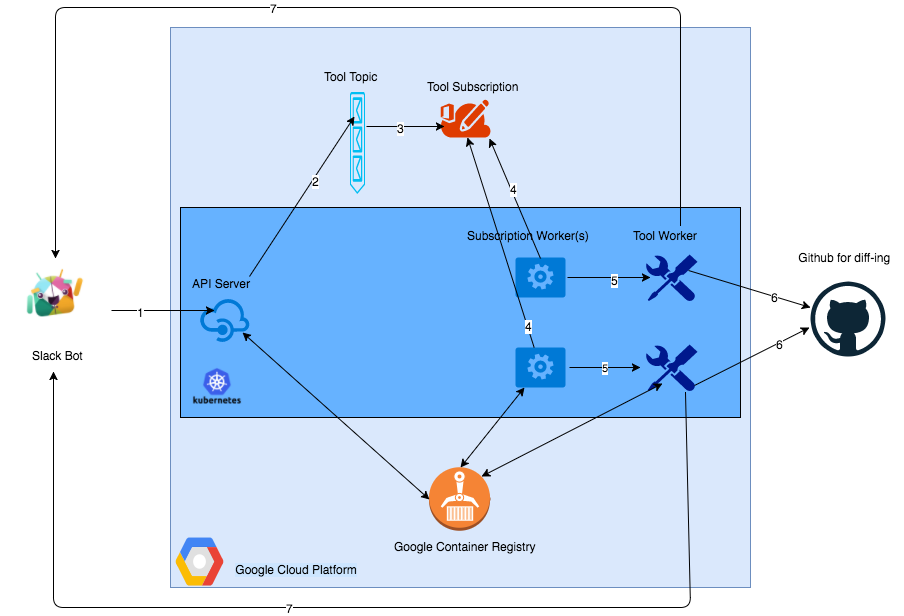

Kubebot数据流

- API请求由Slackbot发起,发送至API服务器,API服务器以Kubernetes(K8s)集群中的Docker容器运行,可以根据需求调整规模大小。

- API服务器将请求以消息的形式转发至PubSub ToolTopic。

- 消息发布至Tool Subscription。

- Subscription Worker在K8s集群上以Docker容器运行,处理来自Tool Subscription的消息,Worker的数量也可以根据需要进行调整。

- 根据终端用户传递过来的工具、目标和选项信息,工具会在同一K8s集群上初始化特定的Tool Worker,分析结果也会临时存储在容器的本地目录中。

- 工具会检测生成的结果文件是否存在,如果不存在,则会将其push到GitHub上,如果存在则会进行文件比对,并将新的文件push到GitHub上。

- Tool Worker会将修改信息回传给Slack,并删除Tool Worker,因为它们已经完成了自己的任务。

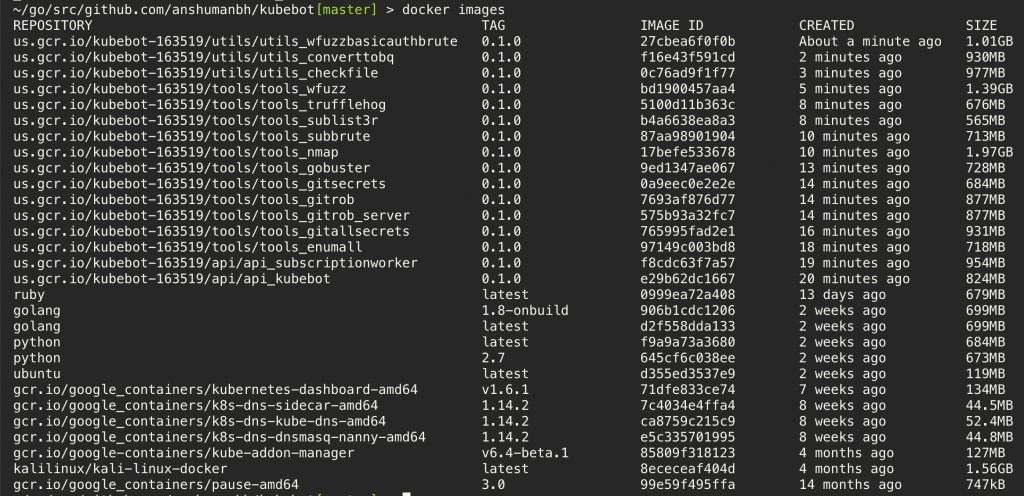

注意:在部署K8s集群之前,请从Google Container Registry中下载所有的API服务器Docker镜像、SubscriptionWorker以及Tool Worker。

Kubebot工具列表

到目前为止集成的工具列表(随着更多工具的添加,此列表将不断更新。工具文件夹中还有一些其他工具,但它们仍在开发中。)

Custom Enumall git-all-secrets gitrob. Also check gitrob-server for starting the Gitrob server first before you could run the Slash command for the gitrob client. git-secrets gobuster nmap subbrute sublist3r truffleHog

Kubebot集成的自动化工作流程列表

随着更多工作流程的添加,此列表将不断更新

- wfuzz basic authentication bruteforcing

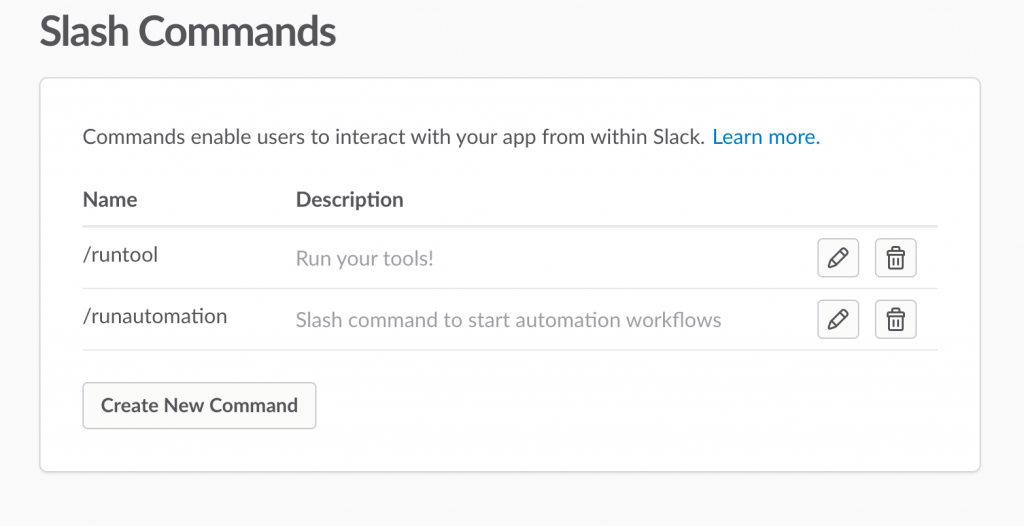

Slack中的Slash命令样本

/runtool nmap|-Pn -p 1-1000|google.com /runtool sublist3r|-t 50|test.com /runtool gobuster|-m dns -w fierce_hostlist.txt -t 10 -fw|google.com

可选的字典文件

PS - Wordlist to choose from: bitquark_20160227_subdomains_popular_1000000.txt deepmagic.com_top500prefixes.txt fierce_hostlist.txt namelist.txt names.txt sorted_knock_dnsrecon_fierce_recon-ng.txt subdomains-top1mil-110000.txt

- /runtool enumall|-s shodan-api-key|test.com

- /runtool subbrute|-s subfiles/names.txt -v|kubebot.io (This takes a long time)

- /runtool gitrob|analyze --no-banner --no-server|test,abc

- /runtool trufflehog||https://github.com/KingAsius/iaquest.git

- /runtool gitsecrets||https://github.com/pmyagkov/slack-emoji-bots.git

- /runtool gitallsecrets|-user|secretuser1,secretuser2

- /runtool gitallsecrets|-toolName repo-supervisor -org|secretorg123

- /runtool gitallsecrets|-repoURL|https://github.com/anshumanbh/docker-lair.git

- /runtool gitallsecrets|-gistURL|https://gist.github.com/anshumanbh/f48dc1d9d8b2158252f716a3719bf8e6

- /runautomation wfuzzbasicauthbrute|<www.target.com>.

本作品采用《CC 协议》,转载必须注明作者和本文链接

一颗小胡椒

暂无描述