物联网“僵尸网络DDos攻击”增长惊人,威胁全球电信网络

近日,正如诺基亚《2023年威胁情报报告》所揭示的那样,恶意活动的激增最初是在俄乌冲突期间观察到的,现在已经蔓延到全球各个地区。

除了僵尸网络驱动的 DDoS 攻击的增加外,威胁情报报告还强调了以移动设备上的个人银行信息为目标的木马数量翻了一番,目前占所有感染的 9%。

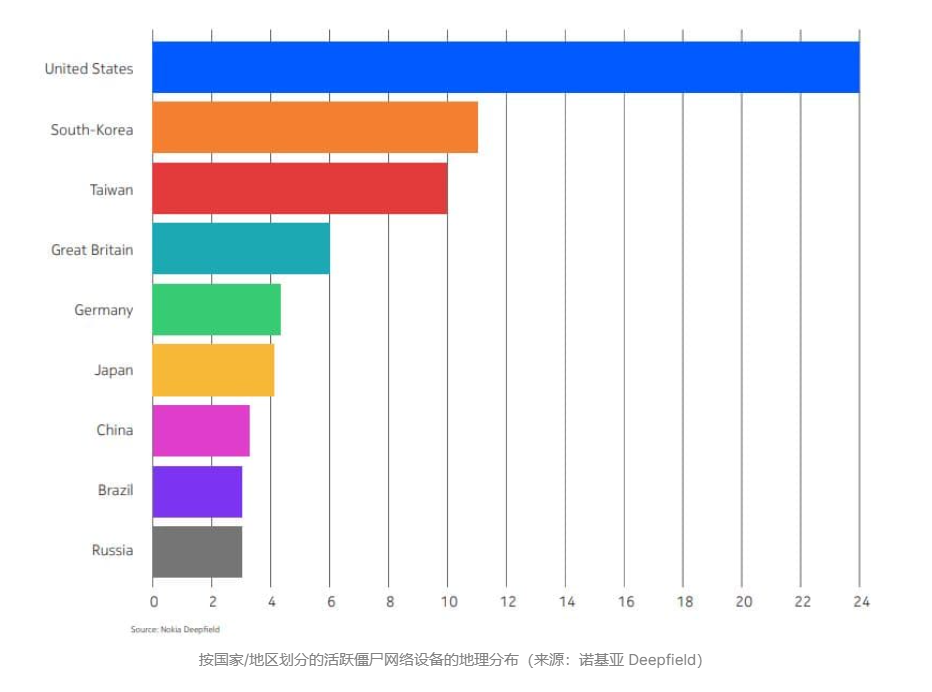

诺基亚威胁情报中心最近的一份报告揭示了针对全球电信网络的物联网僵尸网络 DDoS 攻击的惊人增长。该研究表明,在过去一年中,此类攻击增加了五倍,网络犯罪分子利用不安全的物联网设备和以利益为导向的黑客集体。

这种最初在俄罗斯-乌克兰冲突期间观察到的恶意活动激增,现在已经蔓延到全球各个地区,危及电信网络以外的关键基础设施和服务。

物联网设备在消费者中的激增极大地促进了僵尸网络驱动的 DDoS 攻击的升级。这些攻击中使用的受损物联网设备数量已从 20 万台激增至约 100 万台,目前占所有 DDoS 流量的 40% 以上。

该报告强调,攻击的增加源于越来越多的以利润为导向的黑客团体利用乌克兰危机。

电信网络中一种流行的恶意软件形式是机器人恶意软件,它会扫描易受攻击的设备——一种与多个物联网僵尸网络相关的策略。由于全球数十亿物联网设备普遍存在松散的安全措施,包括从智能冰箱到医疗传感器和智能手表的所有设备,网络犯罪分子找到了充足的利用目标。

除了僵尸网络驱动的 DDoS 攻击的增加外,威胁情报报告还强调了以移动设备上的个人银行信息为目标的木马数量翻了一番,目前占所有感染的 9%。这使全球数百万用户面临财务和信用卡详细信息泄露的更高风险。特洛伊木马是伪装成合法应用程序的恶意软件代码。

从积极的方面来看,该报告显示家庭网络中的恶意软件感染有所下降。在Covid-19 大流行期间达到 3% 的峰值后,感染率下降到 1.5%,接近大流行前 1% 的水平。这种减少可归因于随着人们返回办公环境,针对远程工作者的恶意软件活动有所减少。

报告中的调查结果基于从全球超过 2 亿台设备收集的数据,这些设备利用诺基亚的 NetGuard Endpoint Security 产品来监控网络流量。

加拿大的威胁情报中心、法国的诺基亚网络安全中心、印度的诺基亚安全运营中心以及专注于网络分析和 DDoS 安全的诺基亚 Deepfield 贡献了他们的专业知识来编写这份综合报告。

诺基亚业务应用高级副总裁 Hamdy Farid 在谈到报告的调查结果时强调,迫切需要在5G 网络中采取稳健的安全措施。Farid 强调了以电信为中心的威胁检测和响应的重要性,以及在各级组织(包括服务提供商、供应商和监管机构)实施严格的安全实践和意识的重要性。

物联网僵尸网络攻击的惊人激增为全球电信行业敲响了警钟,要求它们加强安全措施并密切合作以保护网络完整性并确保全球数百万用户的安全。