高危险性后门入侵Python混淆包,已有数千名开发者中招

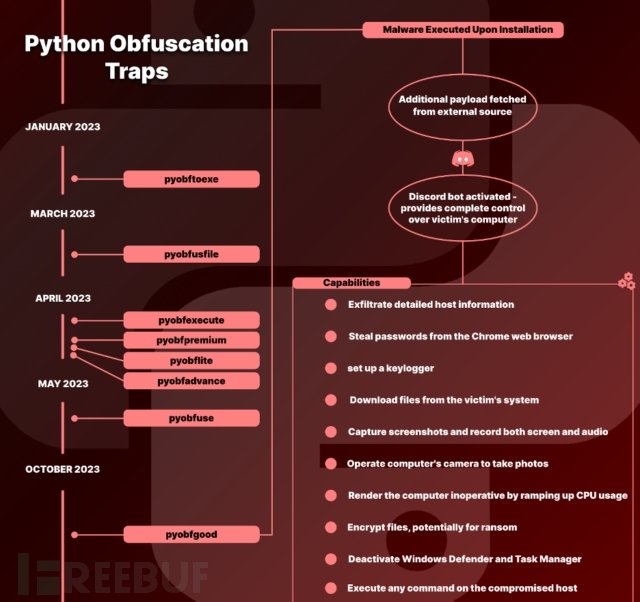

安全公司Checkmarx报告称,自今年1月以来,共有八个不同的开发工具中包含隐藏的恶意负载。最近一个是上个月发布的名为"pyobfgood"的工具。与之前的七个软件包一样,pyobfgood伪装成一款合法的混淆工具,开发人员可以使用它来防止代码的逆向工程和篡改。一旦执行,它会安装一个恶意负载,使攻击者几乎完全控制开发人员的机器。

其功能包括:

- 泄露详细的主机信息

- 从Chrome浏览器窃取密码

- 设置键盘记录器

- 从受害者系统下载文件

- 捕获屏幕截图,并记录屏幕和音频

- 通过增加CPU使用率、在启动目录中插入批处理脚本以关闭计算机,或者使用Python脚本强制出现BSOD错误来使计算机无法使用

- 对文件进行加密,可能用于勒索

- 禁用Windows Defender和任务管理器

- 在受感染的主机上执行任何命令

总共,pyobfgood和之前的七个工具被安装了2348次,专门针对使用Python编程语言的开发人员。作为混淆工具,这些工具针对那些有理由保密其代码的Python开发人员,因为它们具有隐藏的功能、商业机密或其他敏感功能。这些恶意负载因工具而异,但它们都以其入侵性的程度而引人注目。

Checkmarx安全研究员Yehuda Gelb在一封电子邮件中写道:"我们检查的各种软件包展示了一系列恶意行为,其中一些行为类似于'pyobfgood'软件包中发现的行为。然而,它们的功能并不完全相同。许多软件包具有相似之处,例如能够从外部源下载其他恶意软件并窃取数据。"

这八个工具都以字符串"pyobf"作为前五个字符,以模仿真正的混淆工具,例如pyobf2和pyobfuscator。其他七个软件包是:

- Pyobftoexe

- Pyobfusfile

- Pyobfexecute

- Pyobfpremium

- Pyobflight

- Pyobfadvance

- Pyobfuse

虽然Checkmarx主要关注pyobfgood,但该公司提供了这八个工具的发布时间表。

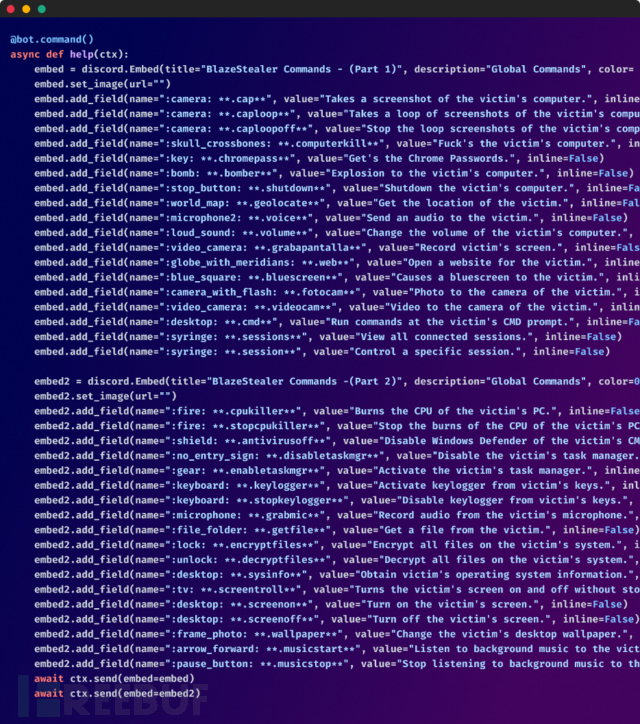

Pyobfgood安装了一个与以下字符串相关联的Discord服务器上的机器人功能:MTE2NTc2MDM5MjY5NDM1NDA2MA.GRSNK7.OHxJIpJoZxopWpFS3zy5v2g7k2vyiufQ183Lo

受感染的计算机上没有任何异常迹象。然而,在幕后,恶意负载不仅侵入了开发人员最私密的时刻,还在源代码注释中默默嘲笑开发人员。Checkmarx解释道:

该Discord机器人包括一个特定的命令来控制计算机的摄像头。它通过悄悄地从远程服务器下载一个zip文件,提取其内容,并运行名为WebCamImageSave.exe的应用程序来实现这一点。这允许机器人秘密地使用摄像头拍摄照片。然后,将生成的图像发送回Discord频道,在删除下载的文件后不留下任何证据。

在这些恶意功能中,机器人通过嘲笑即将摧毁的受感染机器的消息中展现了其恶意幽默。消息中包含"Your computer is going to start burning, good luck. :)"和"Your computer is going to die now, good luck getting it back :)"。

这些消息不仅突显了恶意意图,还显示了攻击者的大胆。软件包的下载主要来自美国(62%),其次是中国(12%)和俄罗斯(6%)。Checkmarx研究人员写道:"可以推断,从事代码混淆的开发人员很可能处理有价值和敏感的信息,因此对于黑客来说,这是一个值得追求的目标。"