浅谈云WAF带来的利与弊

近年来,云计算的热潮推动着IT行业的发展。很多企业的产品或服务都在尽力与云“挂钩”。其中,在国内外信息安全市场中,也多了一个新的概念,就是“云WAF”。

云WAF,也称WEB应用防火墙的云模式。它是一种全新的信息安全产品模式。这种模式让用户不需要在自己的网络中安装软件程序或部署硬件设备,就可以对网站实施安全防护。防SQL注入、防XSS、防DDOS等,这些传统WAF上存在的功能,云WAF同样具备。从用户的角度来看,云WAF更像是一种安全服务,只不过这种服务并非是通过人工来实施的。

云WAF的技术实现

之所以称之为云WAF,就是因为它所有的WAF功能都是通过云端提供的,而不需要在本地部署产品。实现这点主要利用的就是DNS技术。

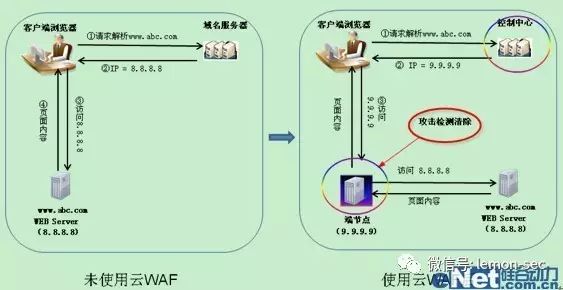

众所周知,每个网站都有自己的域名,域名与WEB服务器的IP地址相对应。当客户端浏览器通过域名访问网站时,首先会由网站指定的DNS服务器解析出域名所对应的WEB服务器的IP地址,这样客户端才能向服务器发起正常的访问请求,进而完成一次完整的HTTP会话。

云WAF正是利用这项机制。通过让网站移交域名解析权的方式,实现对网站的安全防护。

通常情况下,云WAF系统由控制中心及端节点两大部分组成。控制中心部署有DNS服务器、调度系统等,用来解析并调度客户端对网站的访问请求。端节点采用多台分布式部署,每一个端节点都是一台独立的硬件WAF设备,用来过滤非法的网站请求。具体实现过程为:用户首先需要将被保护的网站域名解析权移交给云WAF系统(采用修改域名NS记录或CNAME记录的方式)。域名解析权移交完成后,所有对被保护网站的请求,将会被控制中心解析并调度到指定的端节点上。由端节点进行流量过滤后,再递交给原始的WEB服务器。

云WAF系统实现原理

云WAF带来的利与弊

百变不离其宗。分析了云WAF的实现原理后,我们发现。云WAF的出现,虽然给网站防护带来了一种新的模式。但是从安全防护的手段及能力上来看,云WAF仍然是依赖于端节点的硬件设备,并没有本质性的改变。那么,与部署传统的硬件设备相比,使用云WAF究竟带来的是利还是弊?下面就来分析一二,仅供广大网站管理者们参考。

云WAF之利(一):零部署,零维护

这也是云WAF最有价值,最为吸引用户的一点。不需要安装任何软件程序或部署硬件设备,只需切换DNS就可以将网站加入到云WAF系统的防护中。而且,云WAF提供商会负责系统维护及防护规则库的更新,管理员不必担心可能会因为疏忽或者黑客使用最新的攻击手段而使网站受到威胁。

云WAF之利(二):提供CDN功能

网站访问速率是评估一个网站业务能力的重要指标。一些大型的网站为了提升访问速率,往往会使用CDN服务。规模较大的云WAF系统都是以分布式计算为基础架构,采用跨运营商的多线智能解析调度,将单点网站资源动态负载至全国的云端节点,用户访问流量被引导至最近的云端节点。并且通过对请求的动态内容优化压缩,静态内容分布缓存,为用户提供CDN服务,提升网站的访问速度。

以上两点,让部分用户对云WAF“一见钟情”。但是从更专业的角度考量,在这些特性背后,云WAF同样存在着严重的问题。

云WAF之弊(一):系统存在被轻易绕过的风险

众所周知,本地WAF对网站实施保护,主要采用的是反向代理技术。通过配置代理端口并设定地址映射规则,达到隐藏真实服务器的目的。然而不同的是,云WAF系统需要依赖于DNS进行访问调度。网站的所有访问流量只有经过指定的DNS服务器解析后才会被牵引到云WAF系统的防护节点进行过滤。这样一来,如果黑客利用相关手段(具体手段在这里不做具体介绍)获取到原始WEB服务器的IP地址,然后通过强制解析域名的方式,就可以轻松的绕过云WAF系统对原始服务器实施攻击。

云WAF之弊(二):系统的可靠性欠缺保障

云WAF系统处理一次网站访问请求,至少需要经过DNS解析、请求调度、流量过滤等环节。其中涉及多个系统的协同关联作业。只要有一个环节出现问题,就会导致网站无法正常访问。目前云WAF系统还没有相对完善的机制解决此类问题,必要时只能手动将域名解析权切换回原DNS服务器,使得网站流量不经过云WAF系统。但是域名解析权切换生效是需要一定的时间。这种方式与硬件设备的Bypass功能相比,显然效率会低很多。

云WAF之弊(三):网站访问数据的保密性较低

网站访问数据对于一些企业机构来说是保密且重要的数据。因为里面可能包含了用户的隐私以及市场信息。把这些数据存储在本地自己管控相对会比较安全。但是,如果网站使用了云WAF系统,网站的所有访问数据都会被记录在端节点并上传到控制中心,相当于把数据交给了别人保管,会存在严重的泄密风险。

分析利弊后,我们发现,云WAF目前还只适用于一些安全需求较低的中小企业网站或个人网站。对于一些安全需求较高的网站,像政府、金融、运营商等,无论从政策法规上还是业务特性上看,云WAF都无法满足要求。所以建议广大网站管理者,需要根据网站的实际情况,明确需求,选择最为合适的安全产品和服务。