实战案例|且看安恒迷网如何构建欺骗防御体系!

十万天兵布罗网

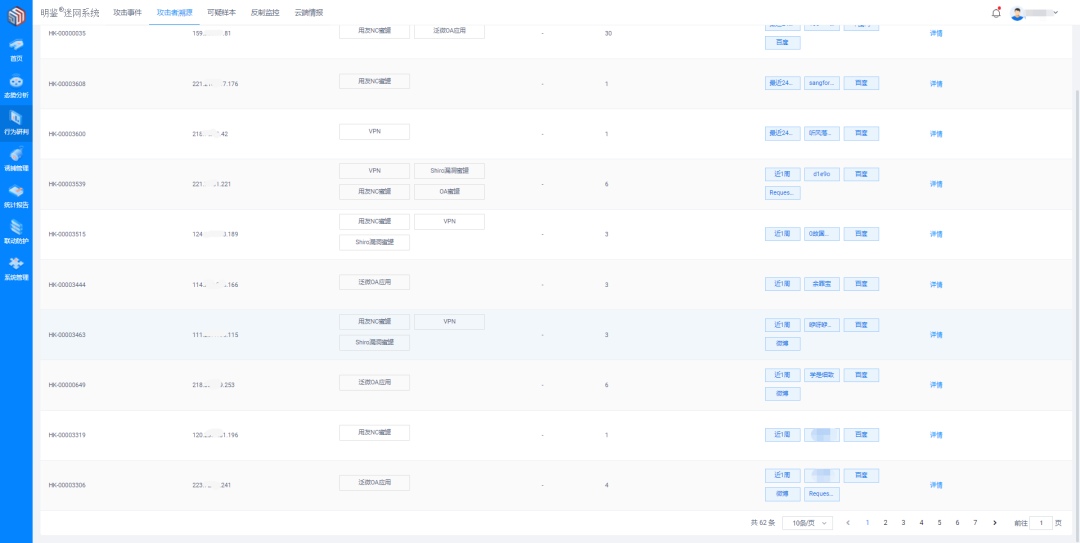

日前,某科学研究院为准备年度攻防实战演练,在总院部署了安恒明鉴®迷网系统(简称“迷网”),此设备可对进入研究院业务区的攻击进行诱捕和分析、延缓攻击进程、感知内网攻击情况并及时进行告警。

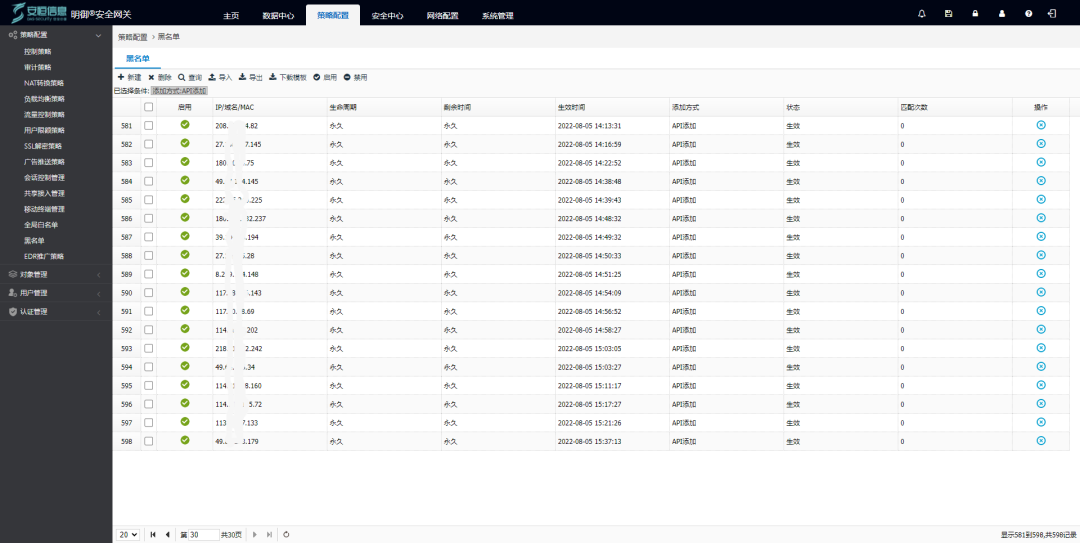

同时研究院专家为快速应对攻击情况,配置了迷网与安恒防火墙NGFW联动,当蜜罐检测到公网IP存在着攻击行为时,便会向防火墙主动发送阻断IP,实现快速自动阻断,减轻运维人员压力。

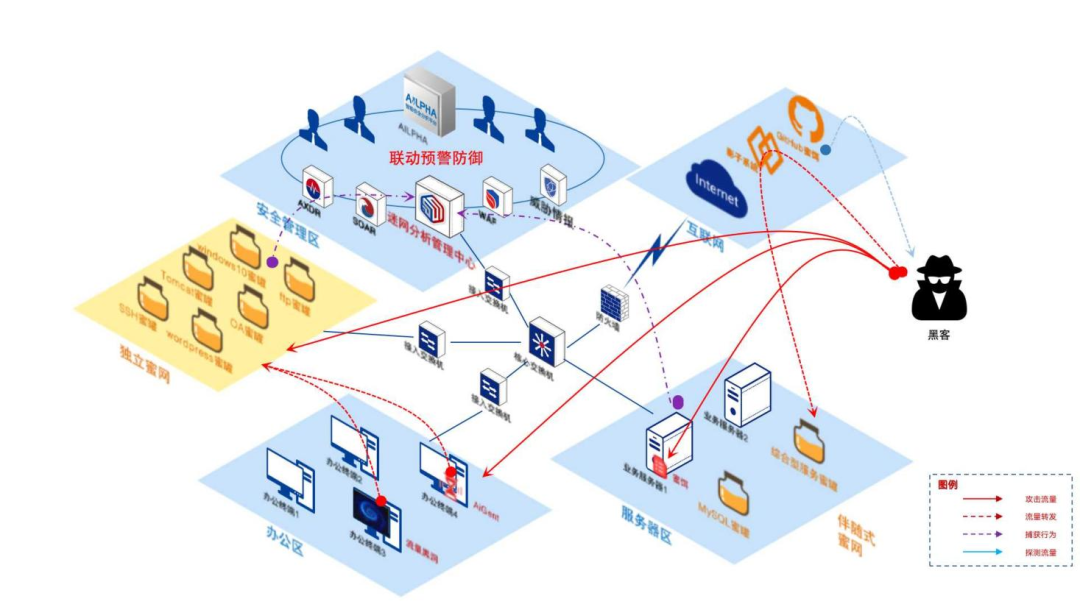

若仅阻断攻击对于保护用户资产而言还远远不够,研究院专家们又配置了迷网和安恒高级威胁检测与分析系统(简称“AXDR”)联动,在用户真实资产上通过AiGent布置上未使用端口和网络服务。如此一来,当出现针对这些端口的攻击时即可将流量转发至迷网,不仅可以有效检测出横向渗透和⾼级持续威胁(APT)等攻击行为,还可以将大量攻击转移至蜜罐,从而保护真实资产不受侵害。

至此本场攻防实战演练已全部部署准备完毕,迷网与多方联动,布下天罗地网,静待佳音。

火眼金睛无遁形

攻防演练开始当天迷网即发挥了作用,有攻击者xx.xx.xx.185利用OA系统的0day漏洞向蜜罐上传木马,被蜜罐成功捕获到攻击样本,随后现场值守同学向演练平台提交了漏洞报告及恶意样本,成功为研究院获得200分加分!

成功捕获到恶意样本

随后又发现有两名攻击者分别访问了NC服务蜜罐和VPN蜜罐,下载并运行了反制蜜饵,此时反制蜜饵回连至蜜罐,成功获得了这两名攻击者的电脑权限。

成功进行反制

在接下来的几天中,迷网共溯源到攻击者社交账号68个、手机号79个、结合人工溯源输出溯源报告31份。

成功溯源到账号信息

通过迷网+防火墙联动部署,实现自动阻断带有明显攻击行为的IP地址共计215个,大大减轻了运维人员压力。

防火墙成功进行阻断

通过迷网+AXDR联动部署,不仅在蜜罐中发现了横向渗透攻击,还利用伪服务动态蜜罐技术,将针对真实资产的攻击全部转移到了蜜罐中,从而保护资产上其他服务依然能够正常运行。这种部署方式使本次攻击事件从发生、发现、研判到隔离处置仅用8分钟便完成,经评估未对总院真实资产产生横向扩散影响,收获了客户的感谢及充分肯定!

伪服务成功引流至蜜罐

神通广大无不胜

迷网以践行“欺骗防御体系,提升安全运营效果”为目标,在不断完善联动点功能设计的基础上,采用独立蜜网或伴随蜜网方式,将蜜罐部署在办公区、服务器区和互联网区等,通过与多种安全产品深度联动,构建出欺骗防御体系。

欺骗防御体系图

将欺骗技术与现有体系进行配合联动,可以给客户带来如下价值:

1.联动威胁检测产品

将攻击流量引流至威胁检测产品,提升感知面,将原本南北向感知面提升至横纵双向。

2.联动终端防护、防火墙等产品

防护产品可将攻击引导至迷网,由迷网对其进行诱捕分析,识别出攻击方法和意图。此外当迷网识别到攻击者IP后,可提供给防护产品,由其进行及时封堵。

3.联动态势感知、SOAR等分析处置产品

迷网可提供精准、高质量的数据情报,补全攻击者画像,还可以作为安全事件分析、决策的入口,极大程度上避免了因误报所带来的人力浪费,从而实现决策和处置的自动化。

4.联动物联网安全感知平台

与物联网安全感知平台联动后可统筹物联感知网规划、整合接入视频、物联网智能感知设备,形成物联感知网,共同打造安全防御体系。

2021年迷网通过跟日志审计+AILPHA态势感知平台进行联动,在某大数据管理局部署后已经产生了非常好的运营效果。本次攻防演练期间,迷网又进一步跟防火墙和AXDR实现联动,取得良好的战绩,受到了客户的好评。我们坚信依靠迷网构建的欺骗防御体系,可将原本被动的防御手段变为主动,降低处置事件的人力投入,提升分析处置效率,产生1+1大于2效果,可谓是联动的“催化剂”和决策的“发动机”!