微软近一年发放了1亿元漏洞赏金:平均每个漏洞8.5万元;新谷歌 Chrome 零日漏洞已遭在野利用

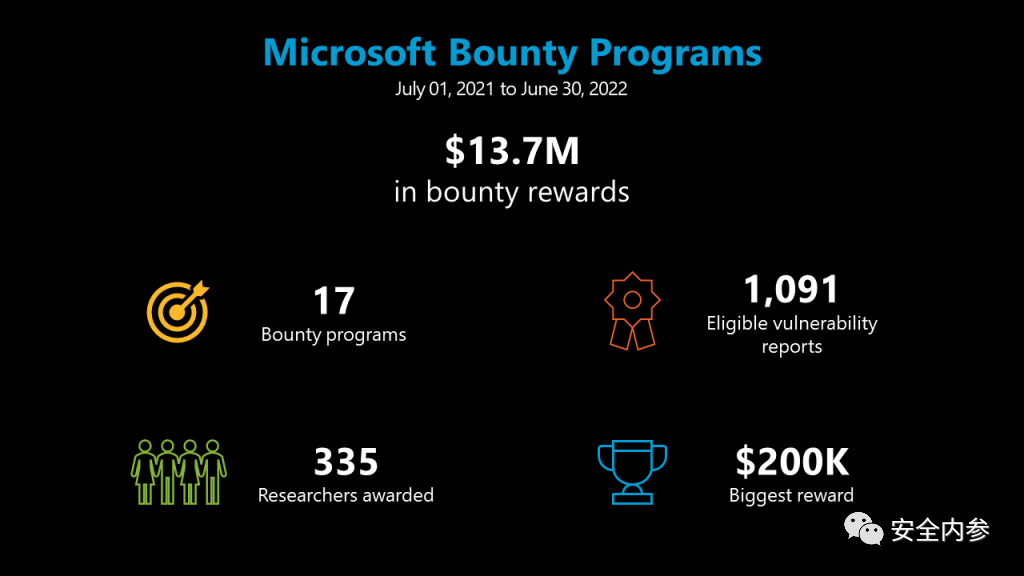

微软近一年发放了1亿元漏洞赏金:平均每个漏洞8.5万元

335名白帽子,近一年共提交1091个有效漏洞报告,斩获近亿元奖金,平均每人可领取超27万元。

安全内参8月18日消息,微软官方宣布,在过去12个月中(2021.7-2022.6),他们通过漏洞奖励计划支付了1370万美元(约9299万元)奖金。

作为全球知名科技巨头,微软公司目前拥有17个漏洞奖励计划,广泛涵盖服务、桌面应用程序与操作系统、机密级虚拟化解决方案等资产,甚至还专门为ElectionGuard开源软件开发工具包(SDK)设置了相应项目。

如果能发现Hyper-V中的远程代码执行、信息泄露或拒绝服务(DoS)之类的严重漏洞,参与微软漏洞奖励计划的安全研究人员最高可以拿到25万美元的高额奖金。

事实上,微软在2021年7月1日到2022年6月30日期间,发出的最大单笔奖金达到20万美元,奖励的是Hyper-V虚拟机管理程序中的一个严重漏洞。

在这12个月中,共有超过330名安全研究人员通过微软漏洞奖励计划拿到了奖金,平均每个漏洞的奖金超过12000美元(约8.5万元)。

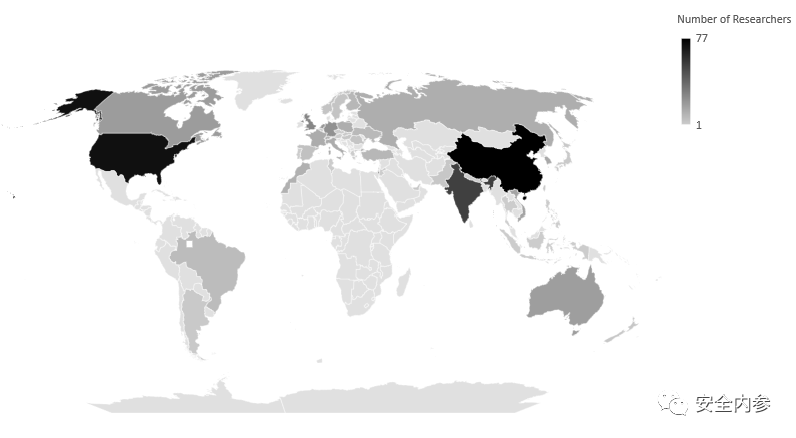

图:参与微软漏洞奖励计划的研究人员地理分布

微软公司表示,他们正根据研究人员的反馈改进现有漏洞奖励计划。今年,该公司还打算进一步引入新的研究挑战和高影响攻击场景。

新增及更新内容将包括Azure SSRF挑战赛,Edge奖励计划纳入Android与iOS平台版本,将本地Exchange、SharePoint及Skpye for Business纳入多个漏洞奖励计划,并为Azure、M365、Dynamics 365以及Power Platform等奖励计划添加高影响攻击场景。

微软公司总结道,“将这些攻击场景引入Azure、Dynamics 365、Power Platform以及M365奖励计划,将帮助我们把研究重点集中在影响最大的云漏洞上,具体涵盖Azure Synapse Analytics、Key Vault及Azure Kubernetes服务等领域。”

新谷歌 Chrome 零日漏洞已遭在野利用

谷歌周二推出了适用于桌面的Chrome浏览器补丁,来解决在野外积极利用的高严重性零日漏洞。

跟踪为CVE-2022-2856,该漏洞是关于对Intents中不可信输入验证不足的情况。安全研究人员Ashley Shen和谷歌威胁分析集团的Christian Resell于2022年7月19日报告了该漏洞。

与通常的情况一样,在更新大多数用户之前,这家科技巨头都没有透露关于该漏洞的更多细节。“谷歌意识到CVE-2022-2856漏洞存在于野外。”它在一份简短的声明中承认。

最新更新进一步解决了其他10个安全漏洞,其中大部分与FedCM、SwiftShader、ANGLE和Blink等各种组件中的use-after-free漏洞有关,同时还修复了下载中的堆缓冲区溢出漏洞。

这是谷歌自年初以来修复的第五个Chrome零日漏洞:

CVE-2022-0609 – 动画中的Use-after-free

CVE-2022-1096 – V8中的类型混淆

CVE-2022-1364 – V8中的类型混淆

CVE-2022-2294 – WebRTC中的堆缓冲区溢出

建议用户更新到适用于macOS和Linux的104.0.5112.101版本,以及适用于Windows的104.O.5112.102/101版本,以缓解潜在威胁。基于Chromium浏览器(如Microsoft Edge、Brave、Opera和Vivaldi)的用户也建议应用修复程序。