继英伟达后,三星190GB机密数据遭同一黑客组织泄露

VSole2022-03-07 16:50:50

据外媒报道,上周五,距Lapsus$从Nvidia那里窃取1TB机密数据还未过几日(黑客威胁英伟达解除挖矿锁,否则泄露源代码等机密数据),该黑客组织又发布了窃取自韩国电子巨头三星的190GB机密数据,其中包含生物识别解锁算法及各类源代码。

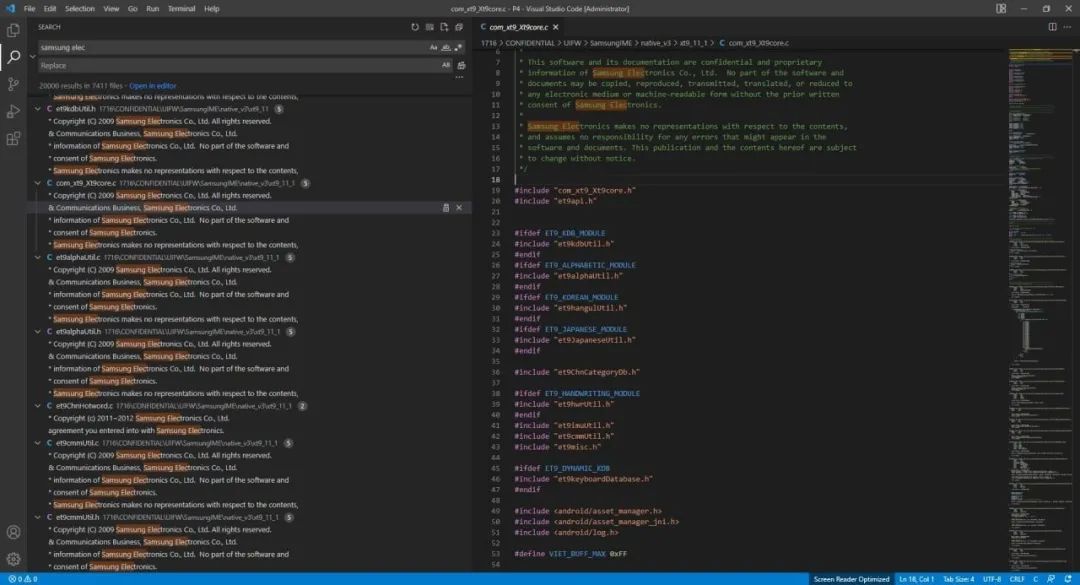

Lapsus$在Telegram上发布了部分盗窃数据截图:

据Lapsus$所说,泄露的数据包括:

安装在三星 TrustZone(TEE)上的每个受信任小程序 (TA) 的源代码,用于敏感操作(例如硬件加密、二进制加密、访问控制);

所有生物识别解锁操作的算法,包括直接与传感器通信的源代码;

所有最新三星设备的引导加载程序源代码;

来自高通的机密源代码;

三星激活服务器的源代码;

用于授权和验证三星帐户的技术的完整源代码(包括 API 和服务)。

如果黑客所言为实,此数据泄露事件无疑会对三星造成严重影响。

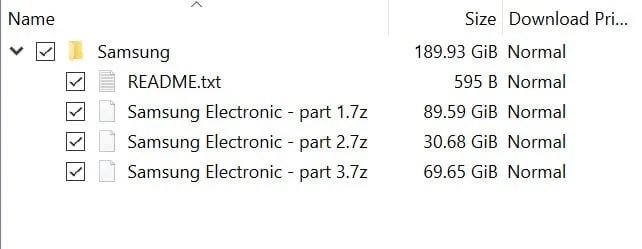

该组织已经上传了窃取的数据,通过torrent分发。目前Lapsus$尚未言及其目的,因此不清楚该组织是想向三星索要赎金还是有着其他要求,毕竟在前不久发生的英伟达数据泄露事件中黑客表露出了非常鲜明的利益诉求。

三星表示他们目前正在评估情况,尚未对此事做出更多回应。

资讯来源:bleepingcomputer

转载请注明出处和本文链接

每日涨知识

EL表达式注入漏洞

和SpEL、OGNL等表达式注入漏洞是一样的漏洞原理,即表达式外部可控导致攻击者注入恶意表达式实现任意代码执行。一般的,EL表达式注入漏洞的外部可控点入口都是在Java程序代码中,即Java程序中的EL表达式内容全部或部分是从外部获取的。

VSole

网络安全专家