针对XSS漏洞的挑战和学习平台xss_vulnerability_challenges

VSole2022-07-13 16:28:15

关于 xss_vulnerability_challenges

xss_vulnerability_challenges是一个针对XSS漏洞的挑战和学习平台,该项目包含了大量关于XSS安全漏洞的挑战以及绕过样例,可以帮助广大研究人员更好地学习和研究XSS漏洞相关的安全问题。

容器特性

这个代码库本质上是一个容器化的PHP应用程序,其中包含了下列XSS漏洞挑战:

JavaScript验证绕过

HTML实体绕过

Web应用程序防火墙绕过

黑名单验证绕过

基本XSS验证绕过

双重编码绕过Web应用防火墙并尝试利用XSS漏洞

通过绕过转义字符利用XSS漏洞

工具下载

广大研究人员可以使用下列命令将该项目源码克隆至本地:

git clone https://github.com/moeinfatehi/xss_vulnerability_challenges.git

Docker Hub使用

首先,我们需要在本地设备上安装并配置好Docker环境:【参考资料】。

接下来,运行下列命令将容器镜像从Docker Hub拉取到本地,并运行镜像:

sudo docker run -d -p 9003:80 moeinfatehi/xss_vulnerability_challenges

最后,打开浏览器,直接访问http://localhost:9003即可开始使用xss_vulnerability_challenges。

查看帮助信息

-d: 独立模式(支持使用命令行终端来执行命令)

-p: 指定端口() (you can change 8008 to whatever you want. If you don't have a web server on your host, set it to 80)

使用Docker-Compose

首先,我们需要安装并配置好Docker和Docker-Compose环境。

接下来,使用下列命令将该项目源码克隆至本地:

git clone https://github.com/moeinfatehi/xss_vulnerability_challenges.git

然后在命令行终端中,切换到该项目的根目录下(根目录下包含了一个docker-compose.yml文件),并运行下列命令:

docker-compose up

最后,打开浏览器并访问http://localhost:9003即可开始使用xss_vulnerability_challenges。

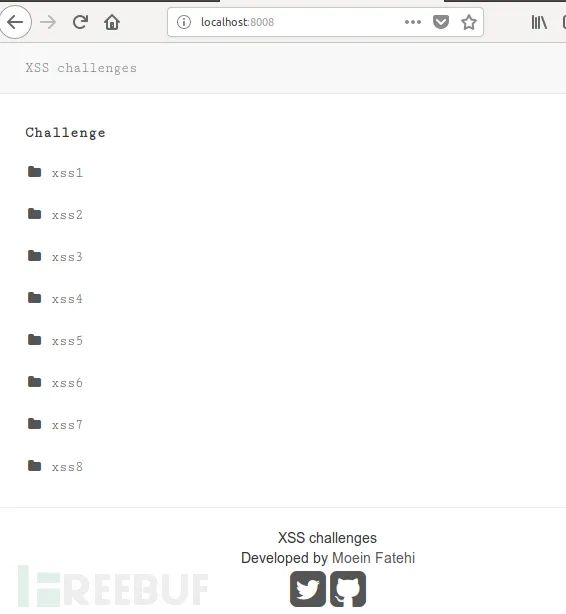

容器运行截图

VSole

网络安全专家