研究员搞花活,复制粘贴暗藏钓鱼攻击

1、研究员搞花活,复制粘贴暗藏钓鱼攻击

最近,安全意识培训平台Wizer创始人展示了一个明显但令人惊讶的hack,它会让您对从网页复制粘贴命令持谨慎态度。通常情况下,从网页复制常用命令并将它们粘贴到他们的应用程序、Windows 命令提示符或 Linux 终端中,不管是对新手还是熟练的开发人员来说,都是十分常见的操作。但Wizer创始人却警告称,网页可能会暗中替换剪贴板内容,致使复制到剪贴板上的内容与计划复制的内容大不相同。这时,如若未能及时发现则可能埋下钓鱼攻击的安全隐患。

原来,隐藏在Friedlander设置PoC HTML页面的JavaScript代码,会在复制HTML元素中包含的“sudo apt update” 文本时,用Friedlander的恶意测试代码替换剪贴板数据。[点击“阅读原文”查看详情]

2、Homekit发现DoS漏洞,可让你无家可归

日前,苹果HomeKit中发现一个名为“doorLock”的新型DoS漏洞,从iOS 14.7到15.2版本均受该漏洞影响。HomeKit,是苹果2014年发布的智能家居平台,可让iPhone和iPad用户通过设备控制智能家电。安全研究员披露称,苹果自2021年8月10日起就知道该漏洞的存在,一再承诺修复该漏洞,但始终未能解决该漏洞。

以doorLock来说,攻击者会将HomeKit设备的名称更改为大于500000 个字符的字符串。在尝试加载大字符串时,运行易受攻击的iOS版本设备将进入拒绝服务 (DoS) 状态,强制重置是唯一的出路,但重置设备将导致所有存储的数据被删除。更糟糕的是,一旦设备重新启动,当用户重新登录到与HomeKit设备关联的iCloud帐户时,该漏洞则会重新触发。[点击“阅读原文”查看详情]

3、Broward Health数据泄露,130万人受波及

近日,Broward Health公共卫生系统披露了一起波及超130万人的大规模数据泄露事件。据悉,Broward Health是位于佛罗里达州的医疗保健系统,在美国拥有超30家机构,每年有超过60000人入院,提供广泛的医疗服务。

据悉,Broward Health医疗保健系统在2021年10月15日披露了一次网络攻击,入侵者在未经授权的情况下访问了医院的网络和患者数据,导致数据泄露。具体来看,包括姓名、出生日期、地址、电话号码、财务或银行信息、社会安全号码、保险信息和账号、医疗信息和历史、病情、治疗和诊断、驾驶执照号码、电子邮件地址等在内的数据,均在此次泄露数据范围之内。[点击“阅读原文”查看详情]

4、Skype改版后注册需解决超难验证码10次

前不久,Skype改版后焕新了注册验证码,然而看似简单的小举措,却成为了新用户注册的“难关”。原来,Skype改版后,注册验证码要求用户先行解决一个复杂的难题十次。

经验证,将Skype下载到设备上后,系统会提示用户使用现有的Microsoft帐户登录或注册,这时,如果想要通过Skype 应用程序注册新的Microsoft帐户,Skype会提供一个十分复杂验证码,至于这个验证码有多复杂,它要求用户不断旋转显示图像,直到指向随机方向箭头的球体,达到剩下正好2个箭头,准确指向上方,且这一验证过程需要重复十次,才算完成。[点击“阅读原文”查看详情]

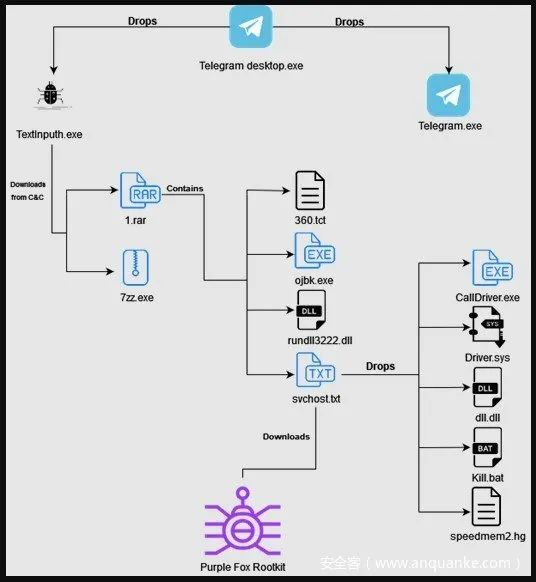

5、PurpleFox恶意软件借虚假Telegram安装包传播

有消息显示,桌面版恶意Telegram安装程序会分发一种名为Purple Fox的恶意软件,进而在受感染设备上安装更多恶意负载。据悉,安装程序是一个名为“Telegram Desktop.exe”编译后的AutoIt脚本。它会释放两个文件,其中一个实际的 Telegram 安装程序,另一个则是恶意下载程序。

当TextInputh.exe执行后,它会在“C:\Users\Public\Videos\”下创建一个新文件夹(“1640618495”)并连接到C2下载 RAR 存档(1.rar)。存档包含有效负载和配置文件,而7z程序将所有内容解压缩到ProgramData文件夹中。

对此,安全研究人员提示禁用绕过UAC至关重要,UAC可防止未经授权安装应用程序或更改系统设置。[点击“阅读原文”查看详情]