Keseya已获得REvil勒索软件的通用解密器

安全侠2021-07-22 09:07:10

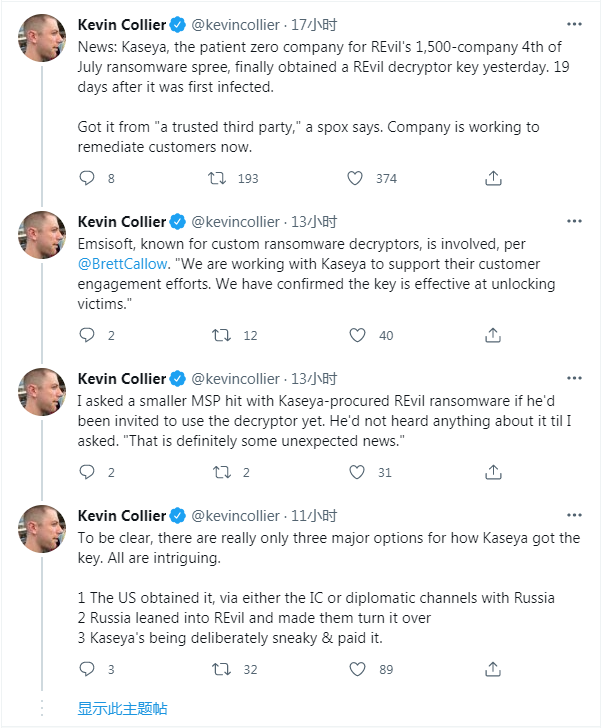

庆幸的是,Kaseya 现已从“受信任的第三方”那里拿到了通用解密密钥,使得受害者有机会重新获得相关数据的访问权,而无需支付任何赎金。

Kaseya 表示,其在本周早些时候拿到了通用密钥,并通过测试证实了密钥的有效性。

该公司很高兴该工具能够如预期般工作,目前正在将之分发给受影响的客户,但对真实来源守口如瓶。

在致 Bleeping Computer 的一份声明中,Kaseya 企业营销高级副总裁 Dana Liedholm 声称:

我们可确认从受信任的第三方那里拿到了解密工具,但不能披露其来源信息。

我司通过第三方验证了该工具,并已开始将之分发给受影响的客户。

至于是否向勒索软件团伙支付了赎金,Kaseya 既没承认也没否认。

不过NBC 记者 Kevin Collier 指出,Kaseya 一直有在与安全公司 Emisoft 展开相关合作。

安全侠

暂无描述