威努特全线产品支持Apache Log4j2漏洞检测防护

漏洞介绍

12月9日,Apache官方报告了ApacheLog4j2远程代码执行漏洞,该漏洞的危害性瞬间在安全圈引起了轰然大波。 Apache Log4j2是对 Log4j的升级,相较其前身Log4j1.x提供了重大改进,并提供了Logback中可用的许多改进,被广泛应用在中间件、开发框架、Web程序中。 攻击者仅需一段代码就可远程控制受害者服务器,并夺取服务器的最高权限。 几乎所有行业都受到该漏洞影响,包括全球多家知名科技公司、电商网站等,这个漏洞的严重性和影响面为2021年之最,堪比 2017年的“永恒之蓝”漏洞。

影响范围

修复建议

1 有效方案

升级版本目前官方已经修复该漏洞,建议受影响产品尽快升级Apache Log4j2所有相关应用到最新的log4j-2.15.0-rc2

版本下载地址:

https://github.com/apache/logging-log4j2/releases/tag/log4j-2.15.0-rc2

2 临时方案

(1) 添加jvm启动参数

-Dlog4j2.formatMsgNoLookups=true

(2) 在应用程序的classpath下添加

log4j2.component.properties配置文件,文件内容:log4j2.formatMsgNoLookups=True

(3) 设置系统环境变量

FORMAT_MESSAGES_PATTERN_DISABLE_LOOKUPS 设置true

(4) 建议JDK使用11.0.1、8u191、7u201、6u211及以上的高版本

(5) 限制受影响应用对外访问互联网

威努特全线产品支持

Apache Log4j2漏洞的检测防护

12月9日,威努特关注到Apache Log4j2 远程代码执行漏洞被披露,第一时间做出响应。

威努特工业防火墙、工控安全监测与审计系统、入侵检测系统、入侵防御系统、工业互联防火墙、第二代防火墙、工控漏洞扫描平台、WEB应用防火墙、高级威胁检测系统于12月10日发布更新,均已支持Apache Log4j2漏洞利用的检测和防护。

及时、准确、高效响应最新的网络安全态势,为网络安全保驾护航!威努特7×24小时服务热线4000-680-620将全力为您提供技术支持。

威努特产品升级指导

相应产品特征库升级包已发布在威努特官网,获取网址:

http://www.winicssec.com/security/l96.html

各产品升级办法

支持在线升级,离线升级使用方法见如下图文:

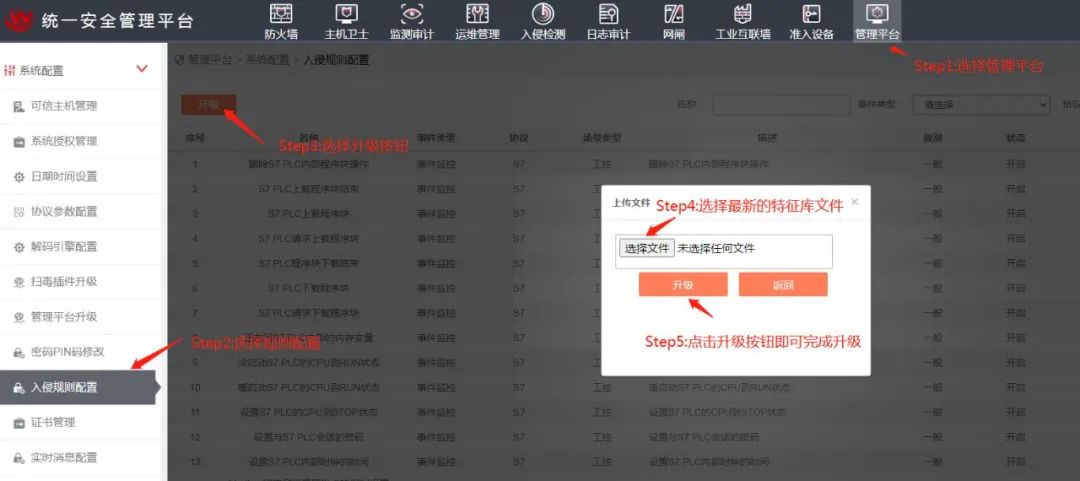

1.工业防火墙、工控安全监测与审计系统(V3R5版本及以上)升级办法:

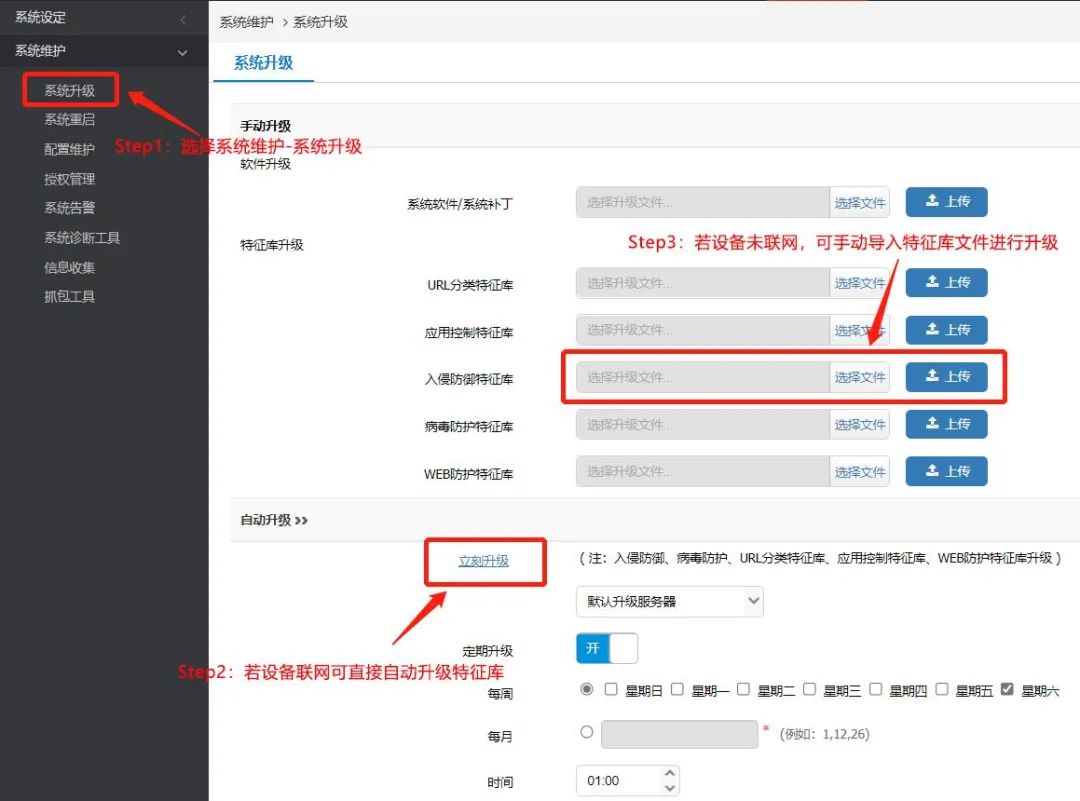

2.工业互联防火墙、第二代防火墙、入侵检测系统、入侵防御系统升级办法:

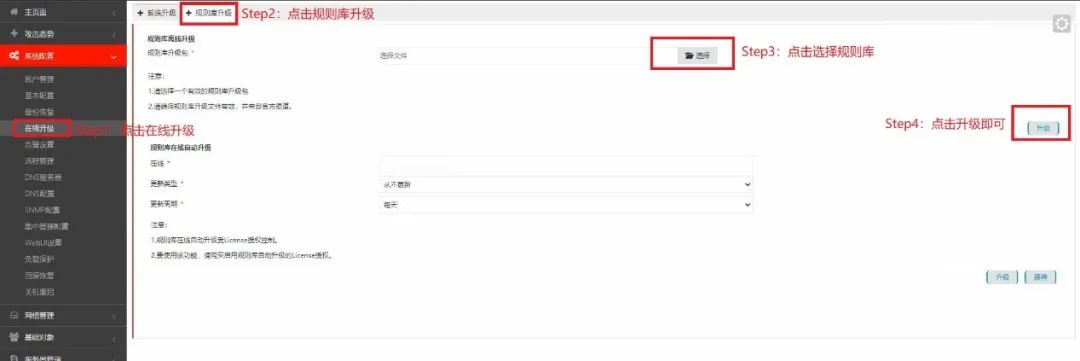

3.工控漏洞扫描平台升级办法:

4.WEB应用防火墙升级办法:

5.高级威胁检测系统升级办法: